-

@ 2a4d6f6b:18442509

2025-02-02 15:19:04

@ 2a4d6f6b:18442509

2025-02-02 15:19:04Here's a new recipe I tried!

-

@ 5d4b6c8d:8a1c1ee3

2025-02-02 14:47:05

@ 5d4b6c8d:8a1c1ee3

2025-02-02 14:47:05A little better today

I'm about to have some coffee, after 14 hours not eating or drinking . I probably won't eat for a couple more hours, either.

I forgot to mention another element of Fast February: the "fiscal fast". Some of you may have heard this term before. It's exactly what it sounds like: stop spending money. In my case it just means not buying anything specifically for myself: no snacks, no takeout, no video games, etc.

originally posted at https://stacker.news/items/873395

-

@ 3b7fc823:e194354f

2025-02-02 13:39:49

@ 3b7fc823:e194354f

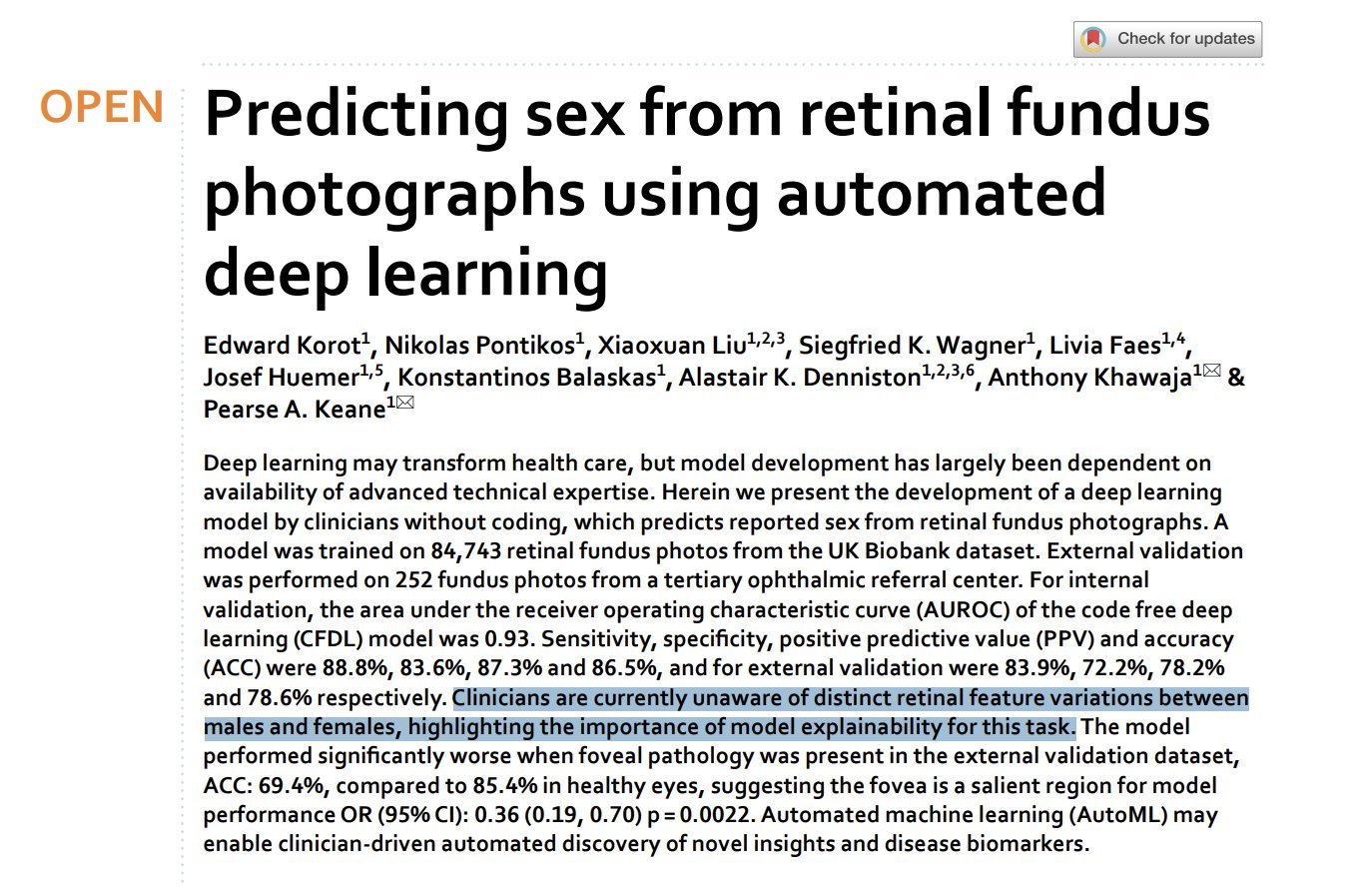

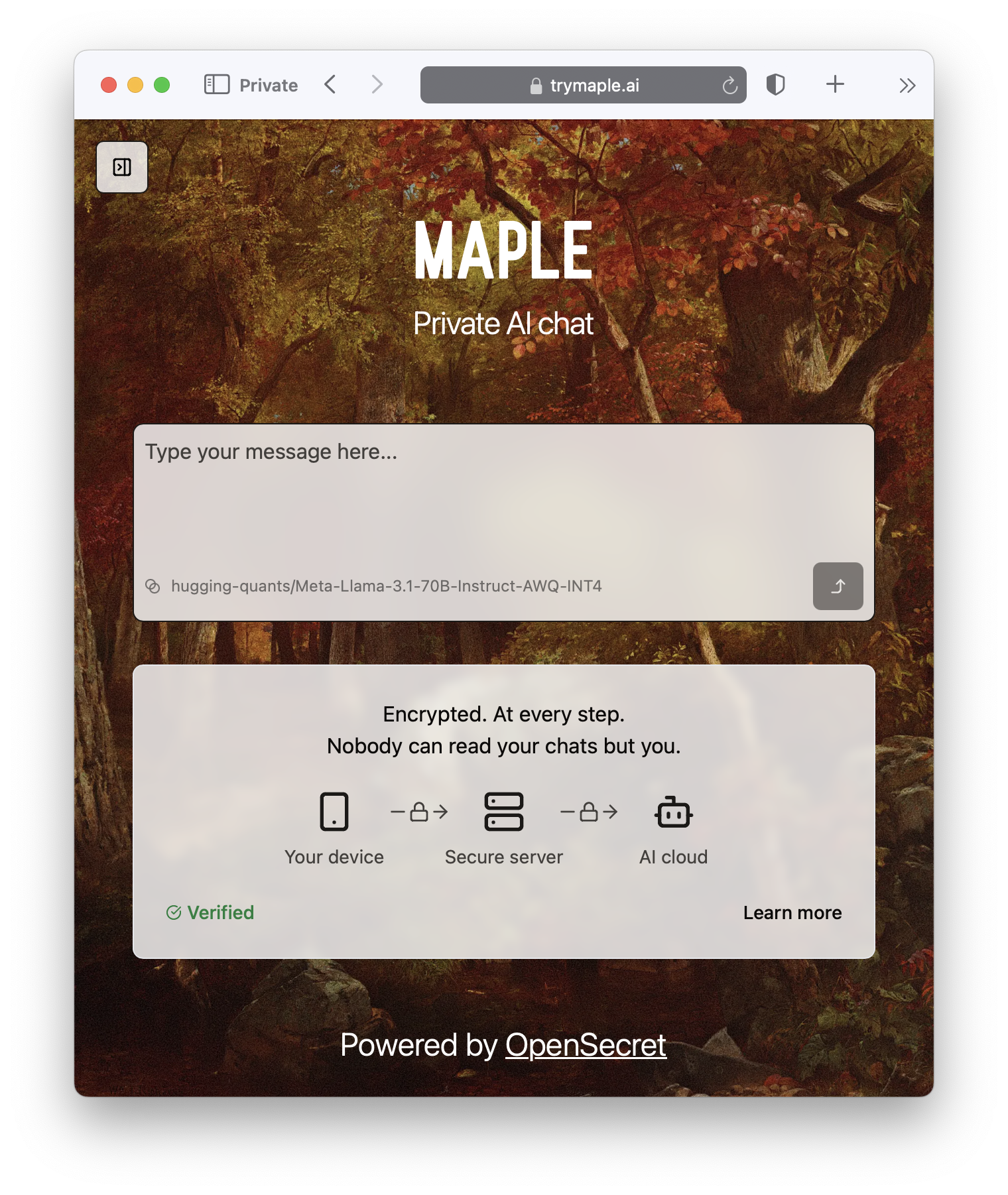

2025-02-02 13:39:49Why You Should Only Run DeepSeek Locally: A Privacy Perspective and how to

In an era where AI tools promise immense utility, the decision to run DeepSeek locally is not merely about functionality but also about safeguarding privacy and security. Here's the rationale why:

-

Control Over Data Access: Running DeepSeek locally ensures that data processing occurs on your own machine or server, allowing you to have full control over who can access the system. This reduces the risk of unauthorized access and misuse.

-

Data Privacy: By keeping computations local, you ensure that personal data does not leave your control, minimizing the risk of exposure through cloud-based services.

-

Security Measures: Local operation provides an additional layer of security. You can implement access controls, monitor usage, and respond to incidents more effectively, which might be harder or impossible when relying on third-party platforms.

-

Practical Implementation: Tools like Ollama and OpenWebUI facilitate setting up a local environment, making it accessible even for those with limited technical expertise. This setup empowers individuals to leverage AI capabilities while maintaining privacy.

-

Right to Control Data: Privacy is a fundamental right, and running DeepSeek locally respects this by allowing users to decide what data they share and how it's accessed. This empowers individuals to make informed choices about their personal data.

For those prioritizing privacy, this approach is not just beneficial—it's essential.

Running DeepSeek Locally: A Guide for Individual Home Users

DeepSeek is a powerful AI search engine that can help with various tasks, but running it locally gives you greater control over your data and privacy. Here’s how you can set it up at home.

What You’ll Need

- A Computer: A desktop or laptop with sufficient processing power (at least 4GB RAM).

- Python and pip: To install and run DeepSeek.

- Ollama: An open-source tool that allows you to run AI models locally.

- OpenWebUI: A simple web interface for interacting with Ollama.

Step-by-Step Guide

1. Install the Prerequisites

- Python: Download and install Python from https://www.python.org.

- pip: Use pip to install Python packages.

bash pip install --upgrade pip - Ollama:

bash pip install ollama - OpenWebUI: Visit https://github.com/DeepSeek-LLM/openwebui and follow the instructions to install it.

2. Set Up Ollama

- Clone the official Ollama repository:

bash git clone https://github.com/OllamaAI/Ollama.git cd Ollama - Follow the installation guide on https://ollama.ai to set it up.

3. Run DeepSeek Locally

- Use OpenWebUI as your interface:

bash # Start OpenWebUI (open a terminal and run this): python openwebui.py --model deepseek-llm-v0.2-beta - A web browser will open, allowing you to interact with DeepSeek.

Tips for Optimization

- Reduce Memory Usage: Use smaller models like

deepseek-llm-v0.2-betaif your computer has limited resources. - Limit Model Access: Only allow authorized users to access the system by restricting IP addresses or using a VPN.

- Regular Updates: Keep all software up to date to protect against vulnerabilities.

Why Run DeepSeek Locally?

- Privacy: Your data stays on your local machine, reducing the risk of unauthorized access.

- Flexability: Running locally allows you to build specific models for specific uses and provide them with RAG data.

Advocating for privacy does not finance itself. If you enjoyed this article, please consider zapping or sending monero

-

-

@ fbf0e434:e1be6a39

2025-02-02 13:32:12

@ fbf0e434:e1be6a39

2025-02-02 13:32:12本文原载于《CERN Courier》,是由欧洲核子研究中心(CERN,全称Conseil Européen pour la Recherche Nucléaire)出版的权威科学期刊,专注于报道全球物理学、技术及创新领域的前沿动态。以下正文内容是对全球开源开发者激励平台DoraHacks的创始人张剑南的专访报道,探讨了黑客松如何成为科技创新的重要推动力以及DoraHacks在其中扮演的角色。

万维网(World Wide Web)、人工智能(Artificial Intelligence)与量子计算(Quantum Computing)——这些划时代的技术有何共同之处?DoraHacks创始人张剑南认为,它们都源于“Hacks(黑客精神)”。“当万维网在欧洲核子研究中心(CERN)诞生时,它向我们证明了一件事:要想改变并提高人类的生活方式和工作效率,关键在于以创新的思维利用现有的技术以实现突破。”张剑南解释道,“如果总是从零开始,我们永远无法取得实质性的进步。这恰恰就是开源运动和黑客马拉松的核心价值。”

十年前,张剑南参与筹办了CERN Webfest 2013,这是一场致力于探索如何以创新方式运用技术来服务科学与社会的黑客马拉松活动。通过Webfest,张剑南不仅实现了编程技能与物理学知识的跨学科融合,还与来自世界各地、背景各异的hackers建立了持久深厚的联系。随着参与黑客松次数的增多,他的“黑客精神”愈发强烈,最终驱使他创立了自己的公司。2024年,张剑南重返Webfest,但这次他不再是参与者,而是作为DoraHacks的首席执行官来见证这场盛会。

黑客马拉松是一种持续数天的社交编程活动,具有高度的包容性和开放性——参与者无需学术机构或企业背景即可加入。这种特性吸引了众多才华横溢的个体参与其中。活动中,hackers以团队形式合作,结合各自的技能,通过软件、硬件或商业计划等来解决技术难题。这不仅让物理学家、计算机科学家、工程师和企业家齐聚一堂,各展所长,也让年轻的开发者们有机会突破传统研究框架,提升技能、积累作品集,并拓展职业人脉。

“如果你对某件事充满热情,就应该能够立即投入其中并全力以赴,”张剑南强调,“追求梦想并不需要特定的学历或背景。”

对于在某个领域刚起步的研究者来说,黑客松的意义远不止于技术挑战。它为进入一个研究或行业领域提供了另一种途径,弥合了学术理论与实际应用之间的鸿沟。很多由大学举办的黑客松往往能够吸引到企业的赞助,这些赞助除了作为奖金来激励开发者持续开发,也会用来租赁大型场馆,以容纳数百甚至上千名参与者。

“正是这些大规模的黑客松吸引了众多行业猎头和导师的关注,”张剑南解释道,“他们把这类活动看作他们的人才库。通过黑客松,参与者们能够与大公司的人直接交流,加速职业发展,同时也能在实践中提升他们的编程能力。”

在2010年代,张剑南经常在周末参加黑客松,这也成为他创业的基石。“我曾经坐在计算机科学学院的公共休息室里,埋头研究我的黑客项目。我的大多数朋友也是在那里认识的,”张剑南回忆道,“但后来我意识到,如果想做出真正伟大的东西,必须有效地组织人力与资金。然后我就开始‘逃课’,不去上计算机系的课程,而是偷偷溜进商学院的教室里。”张剑南常常在商学院的教室后排听课,一边听课一边谋划自己的创业计划。他每天都与同行交流,评估各种不同的商业模式。“在创业过程中,要把工程知识与商业理论结合起来思考,”他补充道,“这是比较有趣的一点,让整个过程也轻松了一些。”

然而,从科学研究转向创业并非易事。“创业初期必须亲力亲为,要自己去学习然后完成各种任务。”张剑南坦言,“好处是能够接触到许多新技能和新朋友,但同时也得强迫自己去做那些原本不擅长的事情。”

这种经历也反映了许多创业者的共同困境:选择自己从头学习新技能,还是寻找合适的创业伙伴然后把任务分配出去?可是找到值得信赖的合作伙伴也不是一件容易的事,错误的决策甚至可能阻碍公司的发展。因此,从一开始就明确公司的愿景和使命显得尤为重要。

“解决方案其实很简单,”张剑南表示,“重点是要投入足够多的时间,亲自完成关键里程碑,以确保产品真正具备可行性。只要有了明确的商业计划和愿景,就能获得来自各方的支持。”

去中心化的社区治理

很多黑客马拉松参与者在活动结束后就会放弃自己的项目,但张剑南创立DoraHacks的初衷并非如此。他希望为全球的黑客团队提供一个平台,让他们能够将创意转化为成熟产品。“我希望黑客马拉松不仅仅是一个招聘工具,”他解释道,“它更应该推动开源开发和去中心化的社区治理。比如现在,来自坦桑尼亚的黑客可以与美国的黑客团队远程协作,然后获得持续的支持,以开发出真正有影响力的产品。这种模式让技术领域变得更多样化,同时也能够让更多人接触到不同的领域。”

DoraHacks通过帮助组织者降低后勤成本,为参与者提供更可靠的资金支持机制,使黑客松超越学术机构的限制,吸引更多对创新充满热情的个体研究者参与。然后不断发展整个社区,让年轻一代的开发者、研究者们能够在自己的职业初期,接触到比以往更多的机遇和机会。

“商业模式正在发生根本的变化,”张剑南指出,黑客马拉松正在发展成为新兴技术的基石,尤其是在量子计算、区块链和人工智能等以开源形式起步的领域。“产品创造的过程将会迎来重大变革。未来的技术发展不再依赖于孤立封闭的产品开发,而是基于黑客们可以共同贡献的平台和基础设施。”

如今,黑客马拉松的意义已不仅限于编程或建立人脉——它们更关乎突破技术边界、创造有意义的解决方案,并开辟新的职业道路。黑客马拉松是创意孵化器,并且能够对这些创意产生持久的影响力。张剑南希望帮助这些创意变为现实。“未来创新的方式一定是协作完成的,是开源的,”他再次强调,“在传统社会环境里,企业的发展依赖于在闭源技术周围筑起的护城河,这种技术更新方式的效率低下且不容易实现。而真正创新的未来,将以开放平台技术为核心,让全球开发者能够在现有项目的基础上不断迭代更新。这样的开放协作精神正是Hacker Movement(开源极客运动)如此重要的原因。”

采访者:Alex Epshtein(编辑助理)。 原文链接:https://cerncourier.com/wp-content/uploads/2025/01/CERNCourier2025JanFeb-digitaledition.pdf

-

@ a95c6243:d345522c

2025-01-31 20:02:25

@ a95c6243:d345522c

2025-01-31 20:02:25Im Augenblick wird mit größter Intensität, großer Umsicht \ das deutsche Volk belogen. \ Olaf Scholz im FAZ-Interview

Online-Wahlen stärken die Demokratie, sind sicher, und 61 Prozent der Wahlberechtigten sprechen sich für deren Einführung in Deutschland aus. Das zumindest behauptet eine aktuelle Umfrage, die auch über die Agentur Reuters Verbreitung in den Medien gefunden hat. Demnach würden außerdem 45 Prozent der Nichtwähler bei der Bundestagswahl ihre Stimme abgeben, wenn sie dies zum Beispiel von Ihrem PC, Tablet oder Smartphone aus machen könnten.

Die telefonische Umfrage unter gut 1000 wahlberechtigten Personen sei repräsentativ, behauptet der Auftraggeber – der Digitalverband Bitkom. Dieser präsentiert sich als eingetragener Verein mit einer beeindruckenden Liste von Mitgliedern, die Software und IT-Dienstleistungen anbieten. Erklärtes Vereinsziel ist es, «Deutschland zu einem führenden Digitalstandort zu machen und die digitale Transformation der deutschen Wirtschaft und Verwaltung voranzutreiben».

Durchgeführt hat die Befragung die Bitkom Servicegesellschaft mbH, also alles in der Familie. Die gleiche Erhebung hatte der Verband übrigens 2021 schon einmal durchgeführt. Damals sprachen sich angeblich sogar 63 Prozent für ein derartiges «Demokratie-Update» aus – die Tendenz ist demgemäß fallend. Dennoch orakelt mancher, der Gang zur Wahlurne gelte bereits als veraltet.

Die spanische Privat-Uni mit Globalisten-Touch, IE University, berichtete Ende letzten Jahres in ihrer Studie «European Tech Insights», 67 Prozent der Europäer befürchteten, dass Hacker Wahlergebnisse verfälschen könnten. Mehr als 30 Prozent der Befragten glaubten, dass künstliche Intelligenz (KI) bereits Wahlentscheidungen beeinflusst habe. Trotzdem würden angeblich 34 Prozent der unter 35-Jährigen einer KI-gesteuerten App vertrauen, um in ihrem Namen für politische Kandidaten zu stimmen.

Wie dauerhaft wird wohl das Ergebnis der kommenden Bundestagswahl sein? Diese Frage stellt sich angesichts der aktuellen Entwicklung der Migrations-Debatte und der (vorübergehend) bröckelnden «Brandmauer» gegen die AfD. Das «Zustrombegrenzungsgesetz» der Union hat das Parlament heute Nachmittag überraschenderweise abgelehnt. Dennoch muss man wohl kein ausgesprochener Pessimist sein, um zu befürchten, dass die Entscheidungen der Bürger von den selbsternannten Verteidigern der Demokratie künftig vielleicht nicht respektiert werden, weil sie nicht gefallen.

Bundesweit wird jetzt zu «Brandmauer-Demos» aufgerufen, die CDU gerät unter Druck und es wird von Übergriffen auf Parteibüros und Drohungen gegen Mitarbeiter berichtet. Sicherheitsbehörden warnen vor Eskalationen, die Polizei sei «für ein mögliches erhöhtes Aufkommen von Straftaten gegenüber Politikern und gegen Parteigebäude sensibilisiert».

Der Vorwand «unzulässiger Einflussnahme» auf Politik und Wahlen wird als Argument schon seit einiger Zeit aufgebaut. Der Manipulation schuldig befunden wird neben Putin und Trump auch Elon Musk, was lustigerweise ausgerechnet Bill Gates gerade noch einmal bekräftigt und als «völlig irre» bezeichnet hat. Man stelle sich die Diskussionen um die Gültigkeit von Wahlergebnissen vor, wenn es Online-Verfahren zur Stimmabgabe gäbe. In der Schweiz wird «E-Voting» seit einigen Jahren getestet, aber wohl bisher mit wenig Erfolg.

Die politische Brandstiftung der letzten Jahre zahlt sich immer mehr aus. Anstatt dringende Probleme der Menschen zu lösen – zu denen auch in Deutschland die weit verbreitete Armut zählt –, hat die Politik konsequent polarisiert und sich auf Ausgrenzung und Verhöhnung großer Teile der Bevölkerung konzentriert. Basierend auf Ideologie und Lügen werden abweichende Stimmen unterdrückt und kriminalisiert, nicht nur und nicht erst in diesem Augenblick. Die nächsten Wochen dürften ausgesprochen spannend werden.

Dieser Beitrag ist zuerst auf Transition News erschienen.

-

@ ddf03aca:5cb3bbbe

2025-02-02 13:09:27

@ ddf03aca:5cb3bbbe

2025-02-02 13:09:27We’re thrilled to announce the stable release of Cashu-TS v2.2! Although this update is a minor version bump, it brings significant improvements under the hood that enhance the overall developer experience. We’ve spent several weeks testing and refining these changes.

What’s New in v2.2?

While there are no breaking changes in this release, there are many internal changes. If you spot any regressions or unexpected behavior, please let us know. Here’s a rundown of the major updates:

- Enhanced Proof Creation: The way proofs are created internally has been revamped.

- User-Controlled Outputs: You now have full control over how outputs are created.

- Improved Bundling: We’ve switched our bundling tool to vite for faster and more modern builds.

- Updated Testing Tools: Our testing framework has migrated to vitest and msw, with added browser testing via Playwright.

New Flexibility with OutputData

In previous versions of Cashu-TS, the creation of outputs (or BlindedMessages) was hidden away. Even though there were options to tweak the process (like deterministic secrets or P2PK), you were always limited to the built-in logic.

What’s Changed?

In v2.2, we’ve introduced a public interface that not only streamlines output creation but also lets you plug in your own custom logic when needed. With the new

outputDataoption available on all output-creating methods, you can now bypass the automatic process and provide your own outputs.For example, you can create two proofs tied to different public keys in a single mint operation:

ts const data1 = OutputData.createP2PKData({ pubkey: "key1" }, 10, keys); const data2 = OutputData.createP2PKData({ pubkey: "key2" }, 10, keys); const { keep, send } = await wallet.send(20, proofs, { outputData: { send: [...data1, ...data2] }, });Customization Made Easy

The

outputDataoption now accepts anything that conforms to theOutputDataLikeinterface. This means you can introduce your own output creation logic—even if it’s not natively supported by Cashu-TS yet. Here’s what the interface looks like:```ts export interface OutputDataLike { blindedMessage: SerializedBlindedMessage; blindingFactor: bigint; secret: Uint8Array;

toProof: (signature: SerializedBlindedSignature, keyset: MintKeys) => Proof; } ```

Introducing OutputData Factories

While having full control is empowering, it also means you’ll need to handle tasks like fee calculation and amount selection manually. To strike a balance between control and convenience, we now support OutputData Factories.

A factory is simply a function that takes an amount and

MintKeysas input and returns anOutputDataLikeobject. This way, you can define a blueprint for your output data without worrying about the nitty-gritty details. For instance, you can create separate factories for amounts you keep versus those you send:```ts function keepFactory(a: number, k: MintKeys) { return OutputData.createSingleP2PKData({ pubkey: "keepPk" }, a, k.id); }

function sendFactory(a: number, k: MintKeys) { return OutputData.createSingleP2PKData({ pubkey: "sendPk" }, a, k.id); }

const { send, keep } = await wallet.send(amount, proofs, { outputData: { send: createFactory("send"), keep: createFactory("keep") }, }); ```

Plus, you can now instantiate a

CashuWalletwith a defaultkeepFactory, ensuring that all change amounts automatically lock to your key—streamlining your workflow even further.

Bundling Improvements with Vite

Starting with v2.2, we’ve transitioned from using

tscto vite for transpiling and bundling the library code. Although this change is mostly behind the scenes, it brings several benefits:- Modern Build Target: We’ve updated our build target to ES6.

- Updated Exports: The package exports now reflect the latest JavaScript standards.

- Standalone Build Soon: We’re working on a standalone build that bundles Cashu-TS along with all its dependencies. This will let you import Cashu-TS directly into your HTML.

If you encounter any issues with the new bundling setup, please let us know.

A Nod to Vitest

In addition to our bundling improvements, we’ve migrated our testing framework from Jest (with nock) to vitest combined with msw. This switch gives us more flexibility in testing and mocking, plus we’ve added browser testing based on Playwright—thanks to the tip from nostr:npub16anjdksmvn5x08vtden04n64rw5k7fsjmedpw8avsx8wsh8ruhlq076pfx!

In Conclusion

Although Cashu-TS v2.2 is a minor version update, it comes packed with improvements that enhance both the developer experience and the flexibility of the library. We’re excited to see how you’ll use these new features in your projects! Thanks to all the amazing contributors that add to this library.

Thank you for being a part of the Cashu-TS community. As always, if you have any questions, suggestions, or issues, don’t hesitate to reach out to us.

-

@ c11cf5f8:4928464d

2025-02-02 13:05:25

@ c11cf5f8:4928464d

2025-02-02 13:05:25Let's hear some of your latest #Bitcoin purchases, feel free to include links to the #shops or #merchants you bought from too. Any good #deal we should know about?

If you missed our last thread, here are some of the items stackers recently spent and #zap #sats on.

originally posted at https://stacker.news/items/873304

-

@ fe41d17e:28df7452

2025-02-02 13:04:38

@ fe41d17e:28df7452

2025-02-02 13:04:38Um es vorab klarzustellen, die einzigen Gesetze an die du dich wirklich halten musst sind die Naturgesetze, es ist deine eigene Entscheidung ob du einer einseitig vom Staat beschlossenen Auflage zustimmst oder nicht, solange du bereit bist, falls du erwischt wirst, die Konsequenzen über dich ergehen zu lassen.

Wenn du diese Unterdrückung nicht mehr haben möchtest braucht es eine Revolution um den Staat irrelevant werden zu lassen und um ihm seine Grundlage (das Geld) zu entziehen ohne dabei wie er selbst zu unmoralischen Methoden zu greifen.

Diese Revolution nennt sich Agorismus, sie wird dich unabhängig vom Staat machen und den Staat langfristig schwach/überflüssig werden lassen sobald es dir genug Leute gleichtun.

Die Revolution wird nicht leicht, sie wird dir nicht die sofortige Genugtuung verschaffen, die du möglicherweise empfindest, wenn du einen Zettel in die Wahlurne wirfst und dabei das Gefühl hast, etwas verändert zu haben. Eigentlich hast du nur denselben Leuten Macht verliehen, die seit Jahrhunderten die Politiker kontrollieren, dich ausrauben und unterdrücken. Garnichts hast du damit verändert.

Es wird schwierig werden. Es wird Eigeninitiative und Veränderungen in deinem Leben erfordern. Es wird ein zermürbender, unbefriedigender Weg sein, den viele als zu hart bezeichnen werden. Es wird Jahre über Jahre dauern, in denen die Leute dich dafür schief ansehen und du kaum Anerkennung bekommen wirst.

Hier ein paar wichtige Punkte um dich mit Agorismus vertraut zu machen:

-Wenn du bereits ein Libertärer bist, lies zuerst „Das neue Libertäre Manifest“ von Samuel Edward Konkin III. Es hat nur 30 Seiten, und wenn du damit nicht zumindest deinen Horizont erweitern kannst, dann kannst du genauso gut eine britische Flagge in Amerika schwenken, Tribut zollen und einen König fordern.

-Wenn du kein Libertärer bist, lies „Eine neue Freiheit: das libertäre Manifest“ von Murray Rothbard und anschließend „Das neue Libertäre Manifest“ von SEK3.

-Konzentriere dich in deinem Leben darauf, weniger bis keine Steuern zu zahlen.

-Finde Alternativen zum Fiatgeld und sei deine eigene Bank.

-Finde lokale Quellen für Lebensmittel und Produkte.

-Handel P2P auf freien Märkten.

-Suche nach Lösungen, die auf Dezentralisierung ausgerichtet sind.

-Baue eine gewisse Menge an Lebensmitteln an, auch wenn es nur Mikrogrün ist. Dafür sind keine großen Flächen erforderlich und du kannst diese gegen andere Lebensmittel eintauschen.

-Baue dein eigenes Unternehmen außerhalb von Konzernstrukturen auf.

-Konzentriere dich auf den Handel mit anderen Agoristen.

-Nutze jede Gelegenheit um deine Verachtung gegenüber dem Staat zu äußern.

-Verbreite Agorismus.

-Beschaffe dir Waffen.

-Vertraue nur agoristischen Medien, die unpolitisch sind. Denn jeder Journalist, der dich ermutigt, zu wählen oder innerhalb des Systems zu arbeiten, könnte gekauft oder kontrolliert sein. Agoristen, die behaupten, dass Politik nicht die Antwort ist, sind die einzigen, die die Menschen wirklich von den Kontrolleuren wegführen.

Die Herrscher dieser Welt sind sich durchaus darüber im Klaren, dass das Informationszeitalter ihren Interessen schadet. Daher arbeiten sie unermüdlich an der Schaffung psychologischer Operationen (PsyOps), kontrollierter Opposition, False-Flag-Aktionen und Ablenkungsmanövern, lass dich nicht täuschen.

Erstveröffentlichung am 12. Januar auf meinem X Profil; @realbunki

-

@ 0271e1b9:ad8cff90

2025-02-01 07:39:31

@ 0271e1b9:ad8cff90

2025-02-01 07:39:31I study the greats. For if and when I find myself beaten down into the gutters of life - the vile, bile and the mundane - I shall draw strength from other great men - past, present and future - who, quite often, faced many more adversities and a lot more suffering, but chose to use them to their advantage, to overcome their dire circumstances and rise above the afflictions that life had bestowed upon them. It’s all been done before. It can be done again, better.

Learning from the past and from the present is very straightforward. Anyone can do that. But how does one learn from the future? It’s simple: you envision the best possible future for humanity, for generations to come, and for yourself. Then you figure out an approximate path on how to get there, and what kind of a man or a woman you must be to walk that path. The skills, the mindset, the qualities. And lastly, but perhaps most importantly, you find actionable measures, habits, convictions on how to become that person - and conversely, what are stopping you from becoming that person.

“You must value learning above everything else.”

― Robert Greene

“Those who have a 'why' to live, can bear with almost any 'how'.”

― Viktor E. Frankl

“You need to look at all events as having value. If you can do that, then you’re in a zone of tremendous opportunity.”

― Phil Stutz

“I shall take the more pains to uncover the fountains of philosophy, from which all my eloquence has taken its rise.”

― Marcus Tullius Cicero

“Error correction is the basis of all intelligence.”

― Jeff Booth

“Yes, you’re likely to fail, that’s fine. Because the goal of playing is not to win, but to keep learning. And the day you stop learning is the day you stop living."

― Jesse Enkamp

"A man is great not because he hasn't failed; a man is great because failure hasn't stopped him."

— Confucius

“If people knew how hard I had to work to gain my mastery, it would not seem so wonderful at all.”

― Michelangelo

“First of all we have to decide what we are to do and what manner of men we wish to be - the most difficult problem in the world.”

― Marcus Tullius Cicero

“You either bleed soul into your work, or let the work bleed out your soul.”

― Pran Yoganthan

"The Stoic philosopher is the man who has liberated himself from fear. He’s not afraid of death, he’s not afraid of pain, he’s not afraid of other people’s dismissal as a fool. The only thing he cares about is that he should meet his moral obligations.”

― Michael Sugrue

"The strong do what they can and the weak suffer what they must."

― Thucydides

“The brain is the most powerful weapon in the world.”

― David Goggins

“Man, the bravest of animals, and the one most accustomed to suffering, does not repudiate suffering as such; he desires it, he even seeks it out, provided he is shown a meaning for it, a purpose of suffering. The meaninglessness of suffering, not suffering itself, was the curse that lay over mankind so far.”

― Friedrich Nietzsche

"Consciousness is awareness with a choice."

― Thomas Campbell

“The essence of philosophy is that a man should so live that his happiness shall depend as little as possible on external things.”

― Epictetus

“It’s most real, it’s most good and it’s most salvific - it saves you, it transforms you. That’s the sacred.”

— John Vervaeke

“It is impossible for a man to learn what he thinks he already knows.”

― Epictetus

“Evolution is a process of iteration. There’s no master plan. It’s in each moment of what happens.”

― Michael Behrens

“Don’t follow anybody and don’t accept anyone as a teacher, except when you become your own teacher and disciple.”

― Jiddu Krishnamurti

“This is your life. You’re accountable. What are you gonna do about that?”

― James Hollis

By the way, if you enjoyed these quotes, feel free to follow a little side project of mine: Stoic Resurrection

Peace & Love,

Block height 881,748

-

@ a95c6243:d345522c

2025-01-24 20:59:01

@ a95c6243:d345522c

2025-01-24 20:59:01Menschen tun alles, egal wie absurd, \ um ihrer eigenen Seele nicht zu begegnen. \ Carl Gustav Jung

«Extremer Reichtum ist eine Gefahr für die Demokratie», sagen über die Hälfte der knapp 3000 befragten Millionäre aus G20-Staaten laut einer Umfrage der «Patriotic Millionaires». Ferner stellte dieser Zusammenschluss wohlhabender US-Amerikaner fest, dass 63 Prozent jener Millionäre den Einfluss von Superreichen auf US-Präsident Trump als Bedrohung für die globale Stabilität ansehen.

Diese Besorgnis haben 370 Millionäre und Milliardäre am Dienstag auch den in Davos beim WEF konzentrierten Privilegierten aus aller Welt übermittelt. In einem offenen Brief forderten sie die «gewählten Führer» auf, die Superreichen – also sie selbst – zu besteuern, um «die zersetzenden Auswirkungen des extremen Reichtums auf unsere Demokratien und die Gesellschaft zu bekämpfen». Zum Beispiel kontrolliere eine handvoll extrem reicher Menschen die Medien, beeinflusse die Rechtssysteme in unzulässiger Weise und verwandele Recht in Unrecht.

Schon 2019 beanstandete der bekannte Historiker und Schriftsteller Ruthger Bregman an einer WEF-Podiumsdiskussion die Steuervermeidung der Superreichen. Die elitäre Veranstaltung bezeichnete er als «Feuerwehr-Konferenz, bei der man nicht über Löschwasser sprechen darf.» Daraufhin erhielt Bregman keine Einladungen nach Davos mehr. Auf seine Aussagen machte der Schweizer Aktivist Alec Gagneux aufmerksam, der sich seit Jahrzehnten kritisch mit dem WEF befasst. Ihm wurde kürzlich der Zutritt zu einem dreiteiligen Kurs über das WEF an der Volkshochschule Region Brugg verwehrt.

Nun ist die Erkenntnis, dass mit Geld politischer Einfluss einhergeht, alles andere als neu. Und extremer Reichtum macht die Sache nicht wirklich besser. Trotzdem hat man über Initiativen wie Patriotic Millionaires oder Taxmenow bisher eher selten etwas gehört, obwohl es sie schon lange gibt. Auch scheint es kein Problem, wenn ein Herr Gates fast im Alleingang versucht, globale Gesundheits-, Klima-, Ernährungs- oder Bevölkerungspolitik zu betreiben – im Gegenteil. Im Jahr, als der Milliardär Donald Trump zum zweiten Mal ins Weiße Haus einzieht, ist das Echo in den Gesinnungsmedien dagegen enorm – und uniform, wer hätte das gedacht.

Der neue US-Präsident hat jedoch «Davos geerdet», wie Achgut es nannte. In seiner kurzen Rede beim Weltwirtschaftsforum verteidigte er seine Politik und stellte klar, er habe schlicht eine «Revolution des gesunden Menschenverstands» begonnen. Mit deutlichen Worten sprach er unter anderem von ersten Maßnahmen gegen den «Green New Scam», und von einem «Erlass, der jegliche staatliche Zensur beendet»:

«Unsere Regierung wird die Äußerungen unserer eigenen Bürger nicht mehr als Fehlinformation oder Desinformation bezeichnen, was die Lieblingswörter von Zensoren und derer sind, die den freien Austausch von Ideen und, offen gesagt, den Fortschritt verhindern wollen.»

Wie der «Trumpismus» letztlich einzuordnen ist, muss jeder für sich selbst entscheiden. Skepsis ist definitiv angebracht, denn «einer von uns» sind weder der Präsident noch seine auserwählten Teammitglieder. Ob sie irgendeinen Sumpf trockenlegen oder Staatsverbrechen aufdecken werden oder was aus WHO- und Klimaverträgen wird, bleibt abzuwarten.

Das WHO-Dekret fordert jedenfalls die Übertragung der Gelder auf «glaubwürdige Partner», die die Aktivitäten übernehmen könnten. Zufällig scheint mit «Impfguru» Bill Gates ein weiterer Harris-Unterstützer kürzlich das Lager gewechselt zu haben: Nach einem gemeinsamen Abendessen zeigte er sich «beeindruckt» von Trumps Interesse an der globalen Gesundheit.

Mit dem Projekt «Stargate» sind weitere dunkle Wolken am Erwartungshorizont der Fangemeinde aufgezogen. Trump hat dieses Joint Venture zwischen den Konzernen OpenAI, Oracle, und SoftBank als das «größte KI-Infrastrukturprojekt der Geschichte» angekündigt. Der Stein des Anstoßes: Oracle-CEO Larry Ellison, der auch Fan von KI-gestützter Echtzeit-Überwachung ist, sieht einen weiteren potenziellen Einsatz der künstlichen Intelligenz. Sie könne dazu dienen, Krebserkrankungen zu erkennen und individuelle mRNA-«Impfstoffe» zur Behandlung innerhalb von 48 Stunden zu entwickeln.

Warum bitte sollten sich diese superreichen «Eliten» ins eigene Fleisch schneiden und direkt entgegen ihren eigenen Interessen handeln? Weil sie Menschenfreunde, sogenannte Philanthropen sind? Oder vielleicht, weil sie ein schlechtes Gewissen haben und ihre Schuld kompensieren müssen? Deswegen jedenfalls brauchen «Linke» laut Robert Willacker, einem deutschen Politikberater mit brasilianischen Wurzeln, rechte Parteien – ein ebenso überraschender wie humorvoller Erklärungsansatz.

Wenn eine Krähe der anderen kein Auge aushackt, dann tut sie das sich selbst noch weniger an. Dass Millionäre ernsthaft ihre eigene Besteuerung fordern oder Machteliten ihren eigenen Einfluss zugunsten anderer einschränken würden, halte ich für sehr unwahrscheinlich. So etwas glaube ich erst, wenn zum Beispiel die Rüstungsindustrie sich um Friedensverhandlungen bemüht, die Pharmalobby sich gegen institutionalisierte Korruption einsetzt, Zentralbanken ihre CBDC-Pläne für Bitcoin opfern oder der ÖRR die Abschaffung der Rundfunkgebühren fordert.

Dieser Beitrag ist zuerst auf Transition News erschienen.

-

@ 77be3409:5c7c2736

2025-02-02 12:48:25

@ 77be3409:5c7c2736

2025-02-02 12:48:25RMD Law - Personal Injury Lawyers is excited to announce the launch of its new scholarship program, designed to empower students and highlight the values of responsibility, resilience, and learning from life’s unexpected moments. This $2,500 scholarship aims to support students in their educational journeys while encouraging creativity and personal growth.

Scholarship Details

Award Amount: $2,500 Submission Deadline: December 30, 2025 Winner Announced: January 15, 2026

Eligibility Requirements To apply, students must meet the following criteria: - Be at least 16 years old and a permanent legal resident of the United States. - Be currently enrolled in a U.S. college, university, or trade school OR graduating from high school in 2025. - Have a cumulative GPA of 3.0 or higher. - Follow RMD Law on social media to see the winner announcement. - Submit all required materials by the December 30, 2025, deadline

Application Requirements Applicants are required to submit:

- A copy of their most recent high school or college transcript.

- A creative and thoughtful essay (up to 1,000 words) responding to the following prompt:

Essay Prompt: “Oops, That Was Close!”

Tell us about a moment when you narrowly avoided disaster—whether it was a hilarious mishap, an embarrassing accident, or a close call with serious consequences. - What did you learn (if anything) from the experience? - Who was at fault and why? - What would the appropriate restitution (if any) be in that situation?

Note: Applicants are encouraged to use creativity, levity, and personal insights to share their story. Let your unique voice shine through!

Selection Criteria The winner will be chosen based on: - Originality and creativity in their essay. - Relevance to the prompt. - Clarity and thoughtfulness of their response. The scholarship recipient will be announced on January 15, 2026.

How to Apply 1. Students can submit their application materials through the official RMD Law scholarship webpage: https://www.rmdlaw.com/scholarship/ 2. Follow RMD Law on social media to stay updated on the announcement and other initiatives.

About RMD Law

RMD Law is a leading personal injury law firm committed to providing exceptional legal services and making a positive impact in the communities it serves. Through initiatives like the scholarship program, RMD Law seeks to empower individuals and foster the next generation of leaders.

-

@ 0463223a:3b14d673

2025-02-02 12:22:46

@ 0463223a:3b14d673

2025-02-02 12:22:46I’m totally wasted! I don’t mean off my head on drugs, I mean absolutely physically and mentally exhausted.

Lugging heavy PA equipment up and down stairs, plus mixing shows is a lot and at my age I’m struggling with it. Yesterday was a write off due to exhaustion. My wife and I went to the cinema, and I slept through the film. A shame, it was something I wanted to see but I was toast. I went to bed at 8pm and slept for over 12 hours. I still feel wrecked today.

Live sound was always a sort of plan B. For a number of years teaching and performing with a band or a DJ was enough to get by on. I was comfortable, financially speaking. That was until about between 2012-14, that’s when we really felt the effects of the post 2008 crash. While a lot of noise was made about the initial event, reality for the likes of me was a slow and steady decline. At that time I was leading workshops with kids with difficult backgrounds, many kids in care due to abuse and neglect. That was a solid 40% of my income, another 30% came from teaching Sound Production at a local university and the final 30% from shows.

2014 cutbacks ripped services to shreds and a few friends lost jobs. Since then, doing live sound kept the rent and bills paid but fast forward to 2025 and I’m way too tired for this shit! I hate admitting it but my earnings probably peaked around 2008 with a bump in tours from 2017 till Covid. Since then earnings have been steady in £'s but getting wiped out by inflation. In fact I had decent acounts this year but every month I'm broke by the time bills and basics have been taken care of. I LOVE mixing live music and I’m pretty good at it. I’ve had musicians call me ‘musical’ which is the highest compliment but I’m totally fucked still 2 days after Friday’s show. It's unsustainable.

I’m quitting live sound unless some touring comes up again, touring is different, living on a bus for 3 weeks pays the same as 3 months of local work and I just mix, no lifting gear. The band I tour with are based in the US and only come to the UK/EU every couple of years. I get odd trips away with other artists but they’re usually fly out EU gigs. 1 or 2 shows then fly home, plus they're irregular.

Right now I’m more interested to learn ways of making income online, I started the Kali Mera Show to learn self hosting content. Committing to a project each morning has done wonders for my mental health, cutting down on morning doom scrolling. It’s been highly successful in that regard but not so much financially. However this is jst phase 1. I’m learning the tech, learning the production and making as many mistakes as possible while the stakes are low. I’m very happy 10 or so people enjoy the show on a daily basis. Tiny numbers but I don’t fuck with YouTube or the other big tech platforms. Fuck them!

Phase 2 involves getting premises and broadening the services I can produce, focussing on content for others, getting some opportunities happening for young talent, arranging meet ups and setting up a hub to bring together the crazy, talented people I know. It’s going to be tough, I’m in a run down area, there’s not much money here (relatively speaking) but it’s an area I really dig and want to make better.

Why am I telling you this? I’m writing this as a means of getting my brain straight and sharing it because I’m open to improving myself. I see people doing interesting shit here and that helps with motivation and confidence. My only social media for the last 6 years has been the Fediverse and much as I love it, there’s a gloomier outlook there. The world is a strange place with so much bad shit but out of 8 or so billion people, I can only take on so much. Building shit in my own local community and provide facilities for online wins sounds way more productive and helpful in some small way.

I accept we’re all going to hell in a handcart but may as well enjoy the ride…

There’s much to learn, I’ve only ever been ‘in business’ for a short time in my life (despite always being freelance) and I sort of gave up on my previous attempt. Had I paid more attention I could’ve built a strong YouTube presence but I’m not into being a vehicle for companies to push their products, nor do I want to teach people music online. That market is now heavily saturated and very, very boring as far as I’m concerned. My heart wasn’t in it, even back in 2015. I’m not an influencer.

With a real life space there’s premises, business rates, and investors to consider, as well as developing services that people are actually happy to part cash with. It’s going to be hard but different hard to physically lifting sub-bass speakers up and down winding staircases! I don’t want to talk too much game, it’s results that matter but wasting days to exhaustion doesn’t help. It’s time to hang up my headphones and focus (FOCUS YOU FUCKING FUCK!).

Maybe you’re reading this and thought ‘shit, this guy’s totally deluded’. That’s cool. Tell me. I value feedback. A fair few cats here give life advice so I’ll assume you might know what you’re talking about...

-

@ c631e267:c2b78d3e

2025-01-18 09:34:51

@ c631e267:c2b78d3e

2025-01-18 09:34:51Die grauenvollste Aussicht ist die der Technokratie – \ einer kontrollierenden Herrschaft, \ die durch verstümmelte und verstümmelnde Geister ausgeübt wird. \ Ernst Jünger

«Davos ist nicht mehr sexy», das Weltwirtschaftsforum (WEF) mache Davos kaputt, diese Aussagen eines Einheimischen las ich kürzlich in der Handelszeitung. Während sich einige vor Ort enorm an der «teuersten Gewerbeausstellung der Welt» bereicherten, würden die negativen Begleiterscheinungen wie Wohnungsnot und Niedergang der lokalen Wirtschaft immer deutlicher.

Nächsten Montag beginnt in dem Schweizer Bergdorf erneut ein Jahrestreffen dieses elitären Clubs der Konzerne, bei dem man mit hochrangigen Politikern aus aller Welt und ausgewählten Vertretern der Systemmedien zusammenhocken wird. Wie bereits in den vergangenen vier Jahren wird die Präsidentin der EU-Kommission, Ursula von der Leyen, in Begleitung von Klaus Schwab ihre Grundsatzansprache halten.

Der deutsche WEF-Gründer hatte bei dieser Gelegenheit immer höchst lobende Worte für seine Landsmännin: 2021 erklärte er sich «stolz, dass Europa wieder unter Ihrer Führung steht» und 2022 fand er es bemerkenswert, was sie erreicht habe angesichts des «erstaunlichen Wandels», den die Welt in den vorangegangenen zwei Jahren erlebt habe; es gebe nun einen «neuen europäischen Geist».

Von der Leyens Handeln während der sogenannten Corona-«Pandemie» lobte Schwab damals bereits ebenso, wie es diese Woche das Karlspreis-Direktorium tat, als man der Beschuldigten im Fall Pfizergate die diesjährige internationale Auszeichnung «für Verdienste um die europäische Einigung» verlieh. Außerdem habe sie die EU nicht nur gegen den «Aggressor Russland», sondern auch gegen die «innere Bedrohung durch Rassisten und Demagogen» sowie gegen den Klimawandel verteidigt.

Jene Herausforderungen durch «Krisen epochalen Ausmaßes» werden indes aus dem Umfeld des WEF nicht nur herbeigeredet – wie man alljährlich zur Zeit des Davoser Treffens im Global Risks Report nachlesen kann, der zusammen mit dem Versicherungskonzern Zurich erstellt wird. Seit die Globalisten 2020/21 in der Praxis gesehen haben, wie gut eine konzertierte und konsequente Angst-Kampagne funktionieren kann, geht es Schlag auf Schlag. Sie setzen alles daran, Schwabs goldenes Zeitfenster des «Great Reset» zu nutzen.

Ziel dieses «großen Umbruchs» ist die totale Kontrolle der Technokraten über die Menschen unter dem Deckmantel einer globalen Gesundheitsfürsorge. Wie aber könnte man so etwas erreichen? Ein Mittel dazu ist die «kreative Zerstörung». Weitere unabdingbare Werkzeug sind die Einbindung, ja Gleichschaltung der Medien und der Justiz.

Ein «Great Mental Reset» sei die Voraussetzung dafür, dass ein Großteil der Menschen Einschränkungen und Manipulationen wie durch die Corona-Maßnahmen praktisch kritik- und widerstandslos hinnehme, sagt der Mediziner und Molekulargenetiker Michael Nehls. Er meint damit eine regelrechte Umprogrammierung des Gehirns, wodurch nach und nach unsere Individualität und unser soziales Bewusstsein eliminiert und durch unreflektierten Konformismus ersetzt werden.

Der aktuelle Zustand unserer Gesellschaften ist auch für den Schweizer Rechtsanwalt Philipp Kruse alarmierend. Durch den Umgang mit der «Pandemie» sieht er die Grundlagen von Recht und Vernunft erschüttert, die Rechtsstaatlichkeit stehe auf dem Prüfstand. Seiner dringenden Mahnung an alle Bürger, die Prinzipien von Recht und Freiheit zu verteidigen, kann ich mich nur anschließen.

Dieser Beitrag ist zuerst auf Transition News erschienen.

-

@ a95c6243:d345522c

2025-01-13 10:09:57

@ a95c6243:d345522c

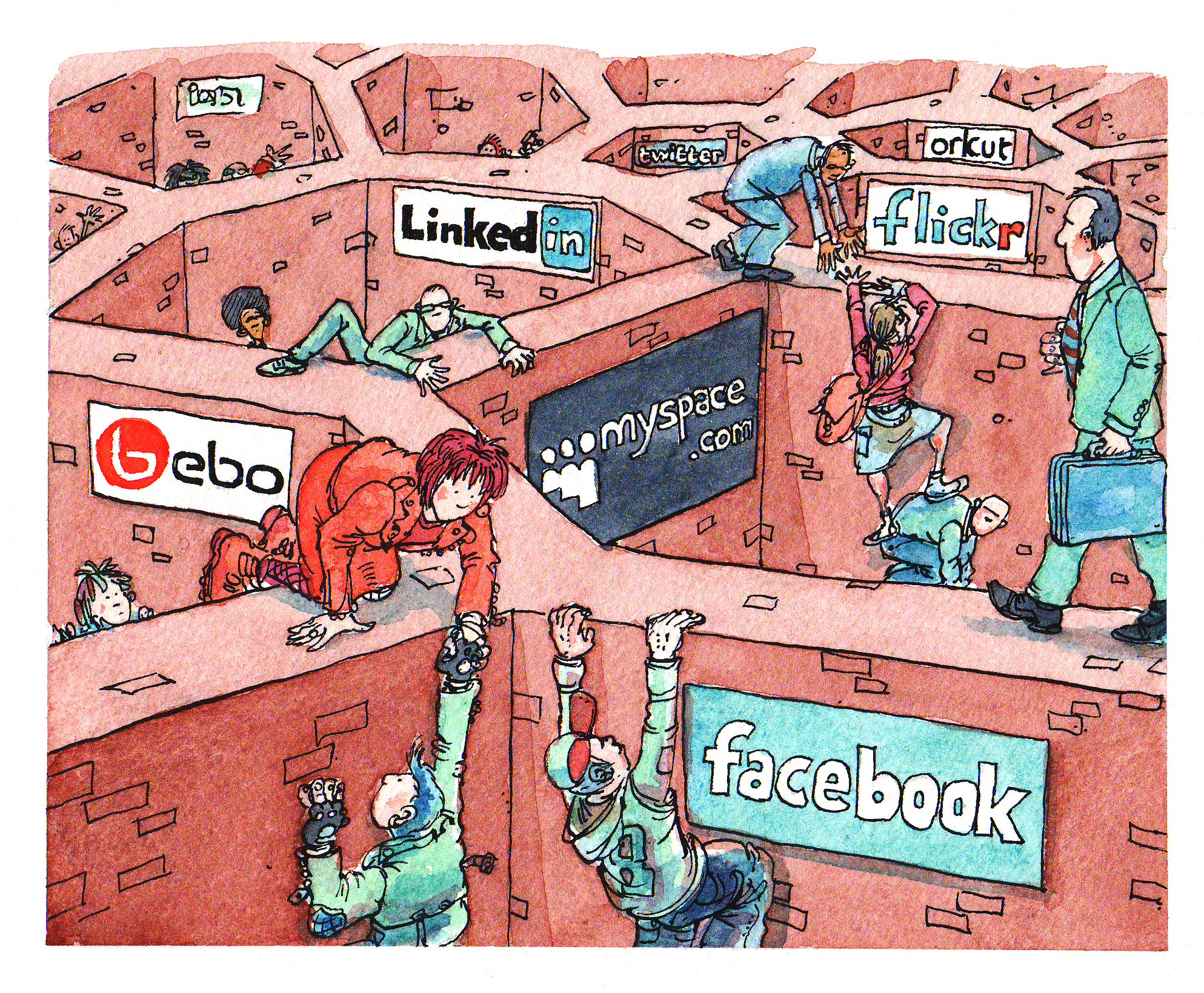

2025-01-13 10:09:57Ich begann, Social Media aufzubauen, \ um den Menschen eine Stimme zu geben. \ Mark Zuckerberg

Sind euch auch die Tränen gekommen, als ihr Mark Zuckerbergs Wendehals-Deklaration bezüglich der Meinungsfreiheit auf seinen Portalen gehört habt? Rührend, oder? Während er früher die offensichtliche Zensur leugnete und später die Regierung Biden dafür verantwortlich machte, will er nun angeblich «die Zensur auf unseren Plattformen drastisch reduzieren».

«Purer Opportunismus» ob des anstehenden Regierungswechsels wäre als Klassifizierung viel zu kurz gegriffen. Der jetzige Schachzug des Meta-Chefs ist genauso Teil einer kühl kalkulierten Business-Strategie, wie es die 180 Grad umgekehrte Praxis vorher war. Social Media sind ein höchst lukratives Geschäft. Hinzu kommt vielleicht noch ein bisschen verkorkstes Ego, weil derartig viel Einfluss und Geld sicher auch auf die Psyche schlagen. Verständlich.

«Es ist an der Zeit, zu unseren Wurzeln der freien Meinungsäußerung auf Facebook und Instagram zurückzukehren. Ich begann, Social Media aufzubauen, um den Menschen eine Stimme zu geben», sagte Zuckerberg.

Welche Wurzeln? Hat der Mann vergessen, dass er von der Überwachung, dem Ausspionieren und dem Ausverkauf sämtlicher Daten und digitaler Spuren sowie der Manipulation seiner «Kunden» lebt? Das ist knallharter Kommerz, nichts anderes. Um freie Meinungsäußerung geht es bei diesem Geschäft ganz sicher nicht, und das war auch noch nie so. Die Wurzeln von Facebook liegen in einem Projekt des US-Militärs mit dem Namen «LifeLog». Dessen Ziel war es, «ein digitales Protokoll vom Leben eines Menschen zu erstellen».

Der Richtungswechsel kommt allerdings nicht überraschend. Schon Anfang Dezember hatte Meta-Präsident Nick Clegg von «zu hoher Fehlerquote bei der Moderation» von Inhalten gesprochen. Bei der Gelegenheit erwähnte er auch, dass Mark sehr daran interessiert sei, eine aktive Rolle in den Debatten über eine amerikanische Führungsrolle im technologischen Bereich zu spielen.

Während Milliardärskollege und Big Tech-Konkurrent Elon Musk bereits seinen Posten in der kommenden Trump-Regierung in Aussicht hat, möchte Zuckerberg also nicht nur seine Haut retten – Trump hatte ihn einmal einen «Feind des Volkes» genannt und ihm lebenslange Haft angedroht –, sondern am liebsten auch mitspielen. KI-Berater ist wohl die gewünschte Funktion, wie man nach einem Treffen Trump-Zuckerberg hörte. An seine Verhaftung dachte vermutlich auch ein weiterer Multimilliardär mit eigener Social Media-Plattform, Pavel Durov, als er Zuckerberg jetzt kritisierte und gleichzeitig warnte.

Politik und Systemmedien drehen jedenfalls durch – was zu viel ist, ist zu viel. Etwas weniger Zensur und mehr Meinungsfreiheit würden die Freiheit der Bürger schwächen und seien potenziell vernichtend für die Menschenrechte. Zuckerberg setze mit dem neuen Kurs die Demokratie aufs Spiel, das sei eine «Einladung zum nächsten Völkermord», ernsthaft. Die Frage sei, ob sich die EU gegen Musk und Zuckerberg behaupten könne, Brüssel müsse jedenfalls hart durchgreifen.

Auch um die Faktenchecker macht man sich Sorgen. Für die deutsche Nachrichtenagentur dpa und die «Experten» von Correctiv, die (noch) Partner für Fact-Checking-Aktivitäten von Facebook sind, sei das ein «lukratives Geschäftsmodell». Aber möglicherweise werden die Inhalte ohne diese vermeintlichen Korrektoren ja sogar besser. Anders als Meta wollen jedoch Scholz, Faeser und die Tagesschau keine Fehler zugeben und zum Beispiel Correctiv-Falschaussagen einräumen.

Bei derlei dramatischen Befürchtungen wundert es nicht, dass der öffentliche Plausch auf X zwischen Elon Musk und AfD-Chefin Alice Weidel von 150 EU-Beamten überwacht wurde, falls es irgendwelche Rechtsverstöße geben sollte, die man ihnen ankreiden könnte. Auch der Deutsche Bundestag war wachsam. Gefunden haben dürften sie nichts. Das Ganze war eher eine Show, viel Wind wurde gemacht, aber letztlich gab es nichts als heiße Luft.

Das Anbiedern bei Donald Trump ist indes gerade in Mode. Die Weltgesundheitsorganisation (WHO) tut das auch, denn sie fürchtet um Spenden von über einer Milliarde Dollar. Eventuell könnte ja Elon Musk auch hier künftig aushelfen und der Organisation sowie deren größtem privaten Förderer, Bill Gates, etwas unter die Arme greifen. Nachdem Musks KI-Projekt xAI kürzlich von BlackRock & Co. sechs Milliarden eingestrichen hat, geht da vielleicht etwas.

Dieser Beitrag ist zuerst auf Transition News erschienen.

-

@ d1795b1a:15ab2129

2025-02-02 11:45:38

@ d1795b1a:15ab2129

2025-02-02 11:45:38The Ego is an Illusion – and Yet, We Can Shape It

Carl Jung spoke of the Shadow Self—the repressed parts of our psyche that unconsciously influence our lives. Buddhism, on the other hand, teaches that there is no self at all—our ego is an illusion, a fleeting construct that we cling to out of fear of emptiness.

These two perspectives seem to contradict each other. One tells us to integrate our hidden self, the other to dissolve it completely. But what if both are only half the picture?

I believe the Self is neither a fixed reality nor a mere illusion—it is a shapeable construct. If that is true, then the path is not to destroy the Ego-Self or blindly follow it, but to consciously shape it.

Between the Shadow and Emptiness

Our Ego-Self is our conscious identity—our thoughts, memories, and beliefs. Jung describes the Self as the totality of both the conscious and unconscious mind. Hidden in this unconscious space is the Shadow Self, containing everything we deny, suppress, or refuse to acknowledge. For Jung, the path to wholeness is integration—bringing light into the dark corners of the psyche.

Buddhism, however, goes further. It questions whether the Self exists at all. Our thoughts and emotions arise and disappear, our self-image is ever-changing—so why do we cling to something so impermanent?

Both views seem to offer opposite solutions: \ • Jung: Become WHOLE by integrating your Shadow. \ • Buddha: Become FREE by seeing the Self as an illusion.

But what if the synthesis of both is the key?

The Self as a Shapeable Reality

If the Self is not fixed but fluid, then the path forward is neither pure integration nor total dissolution but conscious creation. \ \ • Acknowledge the Shadow Self instead of fighting it. \ • See the Ego-Self not as absolute truth but as a flexible tool. \ • Engage the Solar Plexus—the center of the Unconscious Mind—through breathwork and self-awareness. \ • Use the Vagus Nerve as a bridge between conscious thought and unconscious emotion, actively shaping our beliefs and behaviors.

This aligns with New Thought philosophy, which suggests that our thoughts shape not only our perception but our reality itself. If we embrace this, the question is no longer “Who am I?” but rather: “Who do I want to be—and how can I create that Self?”

The Art of Shaping Yourself

Perhaps the Self is neither a rigid entity nor a complete illusion but a story we tell ourselves—a story we can rewrite. The key is not to destroy the Ego-Self but to use it consciously, rather than being used by it.

So the real question is not: “Does the Self exist?”

But rather: “How aware are we of the fact that we are shaping it every moment?”

-

@ a95c6243:d345522c

2025-01-03 20:26:47

@ a95c6243:d345522c

2025-01-03 20:26:47Was du bist hängt von drei Faktoren ab: \ Was du geerbt hast, \ was deine Umgebung aus dir machte \ und was du in freier Wahl \ aus deiner Umgebung und deinem Erbe gemacht hast. \ Aldous Huxley

Das brave Mitmachen und Mitlaufen in einem vorgegebenen, recht engen Rahmen ist gewiss nicht neu, hat aber gerade wieder mal Konjunktur. Dies kann man deutlich beobachten, eigentlich egal, in welchem gesellschaftlichen Bereich man sich umschaut. Individualität ist nur soweit angesagt, wie sie in ein bestimmtes Schema von «Diversität» passt, und Freiheit verkommt zur Worthülse – nicht erst durch ein gewisses Buch einer gewissen ehemaligen Regierungschefin.

Erklärungsansätze für solche Entwicklungen sind bekannt, und praktisch alle haben etwas mit Massenpsychologie zu tun. Der Herdentrieb, also der Trieb der Menschen, sich – zum Beispiel aus Unsicherheit oder Bequemlichkeit – lieber der Masse anzuschließen als selbstständig zu denken und zu handeln, ist einer der Erklärungsversuche. Andere drehen sich um Macht, Propaganda, Druck und Angst, also den gezielten Einsatz psychologischer Herrschaftsinstrumente.

Aber wollen die Menschen überhaupt Freiheit? Durch Gespräche im privaten Umfeld bin ich diesbezüglich in der letzten Zeit etwas skeptisch geworden. Um die Jahreswende philosophiert man ja gerne ein wenig über das Erlebte und über die Erwartungen für die Zukunft. Dabei hatte ich hin und wieder den Eindruck, die totalitären Anwandlungen unserer «Repräsentanten» kämen manchen Leuten gerade recht.

«Desinformation» ist so ein brisantes Thema. Davor müsse man die Menschen doch schützen, hörte ich. Jemand müsse doch zum Beispiel diese ganzen merkwürdigen Inhalte in den Social Media filtern – zur Ukraine, zum Klima, zu Gesundheitsthemen oder zur Migration. Viele wüssten ja gar nicht einzuschätzen, was richtig und was falsch ist, sie bräuchten eine Führung.

Freiheit bedingt Eigenverantwortung, ohne Zweifel. Eventuell ist es einigen tatsächlich zu anspruchsvoll, die Verantwortung für das eigene Tun und Lassen zu übernehmen. Oder die persönliche Freiheit wird nicht als ausreichend wertvolles Gut angesehen, um sich dafür anzustrengen. In dem Fall wäre die mangelnde Selbstbestimmung wohl das kleinere Übel. Allerdings fehlt dann gemäß Aldous Huxley ein Teil der Persönlichkeit. Letztlich ist natürlich alles eine Frage der Abwägung.

Sind viele Menschen möglicherweise schon so «eingenordet», dass freiheitliche Ambitionen gar nicht für eine ganze Gruppe, ein Kollektiv, verfolgt werden können? Solche Gedanken kamen mir auch, als ich mir kürzlich diverse Talks beim viertägigen Hacker-Kongress des Chaos Computer Clubs (38C3) anschaute. Ich war nicht nur überrascht, sondern reichlich erschreckt angesichts der in weiten Teilen mainstream-geformten Inhalte, mit denen ein dankbares Publikum beglückt wurde. Wo ich allgemein hellere Köpfe erwartet hatte, fand ich Konformismus und enthusiastisch untermauerte Narrative.

Gibt es vielleicht so etwas wie eine Herdenimmunität gegen Indoktrination? Ich denke, ja, zumindest eine gestärkte Widerstandsfähigkeit. Was wir brauchen, sind etwas gesunder Menschenverstand, offene Informationskanäle und der Mut, sich freier auch zwischen den Herden zu bewegen. Sie tun das bereits, aber sagen Sie es auch dieses Jahr ruhig weiter.

Dieser Beitrag ist zuerst auf Transition News erschienen.

-

@ a95c6243:d345522c

2025-01-01 17:39:51

@ a95c6243:d345522c

2025-01-01 17:39:51Heute möchte ich ein Gedicht mit euch teilen. Es handelt sich um eine Ballade des österreichischen Lyrikers Johann Gabriel Seidl aus dem 19. Jahrhundert. Mir sind diese Worte fest in Erinnerung, da meine Mutter sie perfekt rezitieren konnte, auch als die Kräfte schon langsam schwanden.

Dem originalen Titel «Die Uhr» habe ich für mich immer das Wort «innere» hinzugefügt. Denn der Zeitmesser – hier vermutliche eine Taschenuhr – symbolisiert zwar in dem Kontext das damalige Zeitempfinden und die Umbrüche durch die industrielle Revolution, sozusagen den Zeitgeist und das moderne Leben. Aber der Autor setzt sich philosophisch mit der Zeit auseinander und gibt seinem Werk auch eine klar spirituelle Dimension.

Das Ticken der Uhr und die Momente des Glücks und der Trauer stehen sinnbildlich für das unaufhaltsame Fortschreiten und die Vergänglichkeit des Lebens. Insofern könnte man bei der Uhr auch an eine Sonnenuhr denken. Der Rhythmus der Ereignisse passt uns vielleicht nicht immer in den Kram.

Was den Takt pocht, ist durchaus auch das Herz, unser «inneres Uhrwerk». Wenn dieses Meisterwerk einmal stillsteht, ist es unweigerlich um uns geschehen. Hoffentlich können wir dann dankbar sagen: «Ich habe mein Bestes gegeben.»

Ich trage, wo ich gehe, stets eine Uhr bei mir; \ Wieviel es geschlagen habe, genau seh ich an ihr. \ Es ist ein großer Meister, der künstlich ihr Werk gefügt, \ Wenngleich ihr Gang nicht immer dem törichten Wunsche genügt.

Ich wollte, sie wäre rascher gegangen an manchem Tag; \ Ich wollte, sie hätte manchmal verzögert den raschen Schlag. \ In meinen Leiden und Freuden, in Sturm und in der Ruh, \ Was immer geschah im Leben, sie pochte den Takt dazu.

Sie schlug am Sarge des Vaters, sie schlug an des Freundes Bahr, \ Sie schlug am Morgen der Liebe, sie schlug am Traualtar. \ Sie schlug an der Wiege des Kindes, sie schlägt, will's Gott, noch oft, \ Wenn bessere Tage kommen, wie meine Seele es hofft.

Und ward sie auch einmal träger, und drohte zu stocken ihr Lauf, \ So zog der Meister immer großmütig sie wieder auf. \ Doch stände sie einmal stille, dann wär's um sie geschehn, \ Kein andrer, als der sie fügte, bringt die Zerstörte zum Gehn.

Dann müßt ich zum Meister wandern, der wohnt am Ende wohl weit, \ Wohl draußen, jenseits der Erde, wohl dort in der Ewigkeit! \ Dann gäb ich sie ihm zurücke mit dankbar kindlichem Flehn: \ Sieh, Herr, ich hab nichts verdorben, sie blieb von selber stehn.

Johann Gabriel Seidl (1804-1875)

-

@ a95c6243:d345522c

2024-12-21 09:54:49

@ a95c6243:d345522c

2024-12-21 09:54:49Falls du beim Lesen des Titels dieses Newsletters unwillkürlich an positive Neuigkeiten aus dem globalen polit-medialen Irrenhaus oder gar aus dem wirtschaftlichen Umfeld gedacht hast, darf ich dich beglückwünschen. Diese Assoziation ist sehr löblich, denn sie weist dich als unverbesserlichen Optimisten aus. Leider muss ich dich diesbezüglich aber enttäuschen. Es geht hier um ein anderes Thema, allerdings sehr wohl ein positives, wie ich finde.

Heute ist ein ganz besonderer Tag: die Wintersonnenwende. Genau gesagt hat heute morgen um 10:20 Uhr Mitteleuropäischer Zeit (MEZ) auf der Nordhalbkugel unseres Planeten der astronomische Winter begonnen. Was daran so außergewöhnlich ist? Der kürzeste Tag des Jahres war gestern, seit heute werden die Tage bereits wieder länger! Wir werden also jetzt jeden Tag ein wenig mehr Licht haben.

Für mich ist dieses Ereignis immer wieder etwas kurios: Es beginnt der Winter, aber die Tage werden länger. Das erscheint mir zunächst wie ein Widerspruch, denn meine spontanen Assoziationen zum Winter sind doch eher Kälte und Dunkelheit, relativ zumindest. Umso erfreulicher ist der emotionale Effekt, wenn dann langsam die Erkenntnis durchsickert: Ab jetzt wird es schon wieder heller!

Natürlich ist es kalt im Winter, mancherorts mehr als anderswo. Vielleicht jedoch nicht mehr lange, wenn man den Klimahysterikern glauben wollte. Mindestens letztes Jahr hat Väterchen Frost allerdings gleich zu Beginn seiner Saison – und passenderweise während des globalen Überhitzungsgipfels in Dubai – nochmal richtig mit der Faust auf den Tisch gehauen. Schnee- und Eischaos sind ja eigentlich in der Agenda bereits nicht mehr vorgesehen. Deswegen war man in Deutschland vermutlich in vorauseilendem Gehorsam schon nicht mehr darauf vorbereitet und wurde glatt lahmgelegt.

Aber ich schweife ab. Die Aussicht auf nach und nach mehr Licht und damit auch Wärme stimmt mich froh. Den Zusammenhang zwischen beidem merkt man in Andalusien sehr deutlich. Hier, wo die Häuser im Winter arg auskühlen, geht man zum Aufwärmen raus auf die Straße oder auf den Balkon. Die Sonne hat auch im Winter eine erfreuliche Kraft. Und da ist jede Minute Gold wert.

Außerdem ist mir vor Jahren so richtig klar geworden, warum mir das südliche Klima so sehr gefällt. Das liegt nämlich nicht nur an der Sonne als solcher, oder der Wärme – das liegt vor allem am Licht. Ohne Licht keine Farben, das ist der ebenso simple wie gewaltige Unterschied zwischen einem deprimierenden matschgraubraunen Winter und einem fröhlichen bunten. Ein großes Stück Lebensqualität.

Mir gefällt aber auch die Symbolik dieses Tages: Licht aus der Dunkelheit, ein Wendepunkt, ein Neuanfang, neue Möglichkeiten, Übergang zu neuer Aktivität. In der winterlichen Stille keimt bereits neue Lebendigkeit. Und zwar in einem Zyklus, das wird immer wieder so geschehen. Ich nehme das gern als ein Stück Motivation, es macht mir Hoffnung und gibt mir Energie.

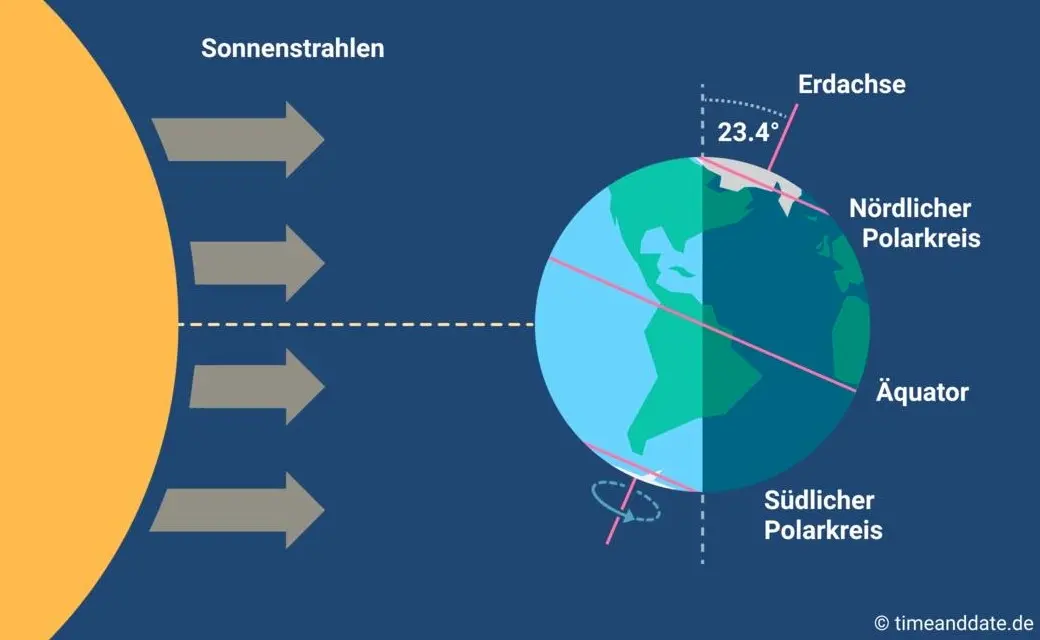

Übrigens ist parallel am heutigen Tag auf der südlichen Halbkugel Sommeranfang. Genau im entgegengesetzten Rhythmus, sich ergänzend, wie Yin und Yang. Das alles liegt an der Schrägstellung der Erdachse, die ist nämlich um 23,4º zur Umlaufbahn um die Sonne geneigt. Wir erinnern uns, gell?

Insofern bleibt eindeutig festzuhalten, dass “schräg sein” ein willkommener, wichtiger und positiver Wert ist. Mit anderen Worten: auch ungewöhnlich, eigenartig, untypisch, wunderlich, kauzig, … ja sogar irre, spinnert oder gar “quer” ist in Ordnung. Das schließt das Denken mit ein.

In diesem Sinne wünsche ich euch allen urige Weihnachtstage!

Dieser Beitrag ist letztes Jahr in meiner Denkbar erschienen.

-

@ 2e8970de:63345c7a

2025-02-02 11:44:40

@ 2e8970de:63345c7a

2025-02-02 11:44:40https://www.nature.com/articles/s41598-024-68817-6

Sharing this study from half a year ago since in some sense AI made a discovery here that humans could not make. Big caveat: humans directed and made a machine learning model to do this.

The larger point still stands tho. In recent weeks there has been big discussions if AI can surpass human intelligence or only asymptotically approach it on a superhuman width of topics.

originally posted at https://stacker.news/items/873266

-

@ 97c70a44:ad98e322

2025-01-30 17:15:37

@ 97c70a44:ad98e322

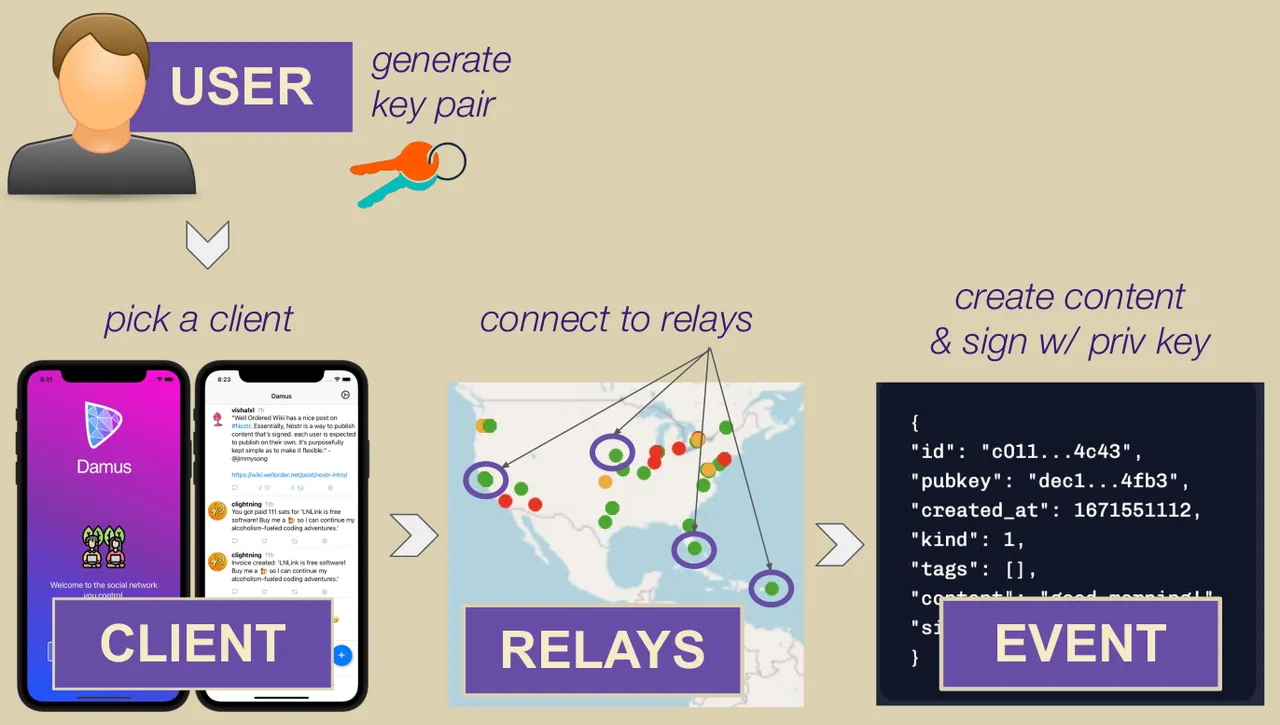

2025-01-30 17:15:37There was a slight dust up recently over a website someone runs removing a listing for an app someone built based on entirely arbitrary criteria. I'm not to going to attempt to speak for either wounded party, but I would like to share my own personal definition for what constitutes a "nostr app" in an effort to help clarify what might be an otherwise confusing and opaque purity test.

In this post, I will be committing the "no true Scotsman" fallacy, in which I start with the most liberal definition I can come up with, and gradually refine it until all that is left is the purest, gleamingest, most imaginary and unattainable nostr app imaginable. As I write this, I wonder if anything built yet will actually qualify. In any case, here we go.

It uses nostr

The lowest bar for what a "nostr app" might be is an app ("application" - i.e. software, not necessarily a native app of any kind) that has some nostr-specific code in it, but which doesn't take any advantage of what makes nostr distinctive as a protocol.

Examples might include a scraper of some kind which fulfills its charter by fetching data from relays (regardless of whether it validates or retains signatures). Another might be a regular web 2.0 app which provides an option to "log in with nostr" by requesting and storing the user's public key.

In either case, the fact that nostr is involved is entirely neutral. A scraper can scrape html, pdfs, jsonl, whatever data source - nostr relays are just another target. Likewise, a user's key in this scenario is treated merely as an opaque identifier, with no appreciation for the super powers it brings along.

In most cases, this kind of app only exists as a marketing ploy, or less cynically, because it wants to get in on the hype of being a "nostr app", without the developer quite understanding what that means, or having the budget to execute properly on the claim.

It leverages nostr

Some of you might be wondering, "isn't 'leverage' a synonym for 'use'?" And you would be right, but for one connotative difference. It's possible to "use" something improperly, but by definition leverage gives you a mechanical advantage that you wouldn't otherwise have. This is the second category of "nostr app".

This kind of app gets some benefit out of the nostr protocol and network, but in an entirely selfish fashion. The intention of this kind of app is not to augment the nostr network, but to augment its own UX by borrowing some nifty thing from the protocol without really contributing anything back.

Some examples might include:

- Using nostr signers to encrypt or sign data, and then store that data on a proprietary server.

- Using nostr relays as a kind of low-code backend, but using proprietary event payloads.

- Using nostr event kinds to represent data (why), but not leveraging the trustlessness that buys you.

An application in this category might even communicate to its users via nostr DMs - but this doesn't make it a "nostr app" any more than a website that emails you hot deals on herbal supplements is an "email app". These apps are purely parasitic on the nostr ecosystem.

In the long-term, that's not necessarily a bad thing. Email's ubiquity is self-reinforcing. But in the short term, this kind of "nostr app" can actually do damage to nostr's reputation by over-promising and under-delivering.

It complements nostr

Next up, we have apps that get some benefit out of nostr as above, but give back by providing a unique value proposition to nostr users as nostr users. This is a bit of a fine distinction, but for me this category is for apps which focus on solving problems that nostr isn't good at solving, leaving the nostr integration in a secondary or supporting role.

One example of this kind of app was Mutiny (RIP), which not only allowed users to sign in with nostr, but also pulled those users' social graphs so that users could send money to people they knew and trusted. Mutiny was doing a great job of leveraging nostr, as well as providing value to users with nostr identities - but it was still primarily a bitcoin wallet, not a "nostr app" in the purest sense.

Other examples are things like Nostr Nests and Zap.stream, whose core value proposition is streaming video or audio content. Both make great use of nostr identities, data formats, and relays, but they're primarily streaming apps. A good litmus test for things like this is: if you got rid of nostr, would it be the same product (even if inferior in certain ways)?

A similar category is infrastructure providers that benefit nostr by their existence (and may in fact be targeted explicitly at nostr users), but do things in a centralized, old-web way; for example: media hosts, DNS registrars, hosting providers, and CDNs.

To be clear here, I'm not casting aspersions (I don't even know what those are, or where to buy them). All the apps mentioned above use nostr to great effect, and are a real benefit to nostr users. But they are not True Scotsmen.

It embodies nostr

Ok, here we go. This is the crème de la crème, the top du top, the meilleur du meilleur, the bee's knees. The purest, holiest, most chaste category of nostr app out there. The apps which are, indeed, nostr indigitate.

This category of nostr app (see, no quotes this time) can be defined by the converse of the previous category. If nostr was removed from this type of application, would it be impossible to create the same product?

To tease this apart a bit, apps that leverage the technical aspects of nostr are dependent on nostr the protocol, while apps that benefit nostr exclusively via network effect are integrated into nostr the network. An app that does both things is working in symbiosis with nostr as a whole.

An app that embraces both nostr's protocol and its network becomes an organic extension of every other nostr app out there, multiplying both its competitive moat and its contribution to the ecosystem:

- In contrast to apps that only borrow from nostr on the technical level but continue to operate in their own silos, an application integrated into the nostr network comes pre-packaged with existing users, and is able to provide more value to those users because of other nostr products. On nostr, it's a good thing to advertise your competitors.

- In contrast to apps that only market themselves to nostr users without building out a deep integration on the protocol level, a deeply integrated app becomes an asset to every other nostr app by becoming an organic extension of them through interoperability. This results in increased traffic to the app as other developers and users refer people to it instead of solving their problem on their own. This is the "micro-apps" utopia we've all been waiting for.

Credible exit doesn't matter if there aren't alternative services. Interoperability is pointless if other applications don't offer something your app doesn't. Marketing to nostr users doesn't matter if you don't augment their agency as nostr users.

If I had to choose a single NIP that represents the mindset behind this kind of app, it would be NIP 89 A.K.A. "Recommended Application Handlers", which states:

Nostr's discoverability and transparent event interaction is one of its most interesting/novel mechanics. This NIP provides a simple way for clients to discover applications that handle events of a specific kind to ensure smooth cross-client and cross-kind interactions.

These handlers are the glue that holds nostr apps together. A single event, signed by the developer of an application (or by the application's own account) tells anyone who wants to know 1. what event kinds the app supports, 2. how to link to the app (if it's a client), and (if the pubkey also publishes a kind 10002), 3. which relays the app prefers.

As a sidenote, NIP 89 is currently focused more on clients, leaving DVMs, relays, signers, etc somewhat out in the cold. Updating 89 to include tailored listings for each kind of supporting app would be a huge improvement to the protocol. This, plus a good front end for navigating these listings (sorry nostrapp.link, close but no cigar) would obviate the evil centralized websites that curate apps based on arbitrary criteria.

Examples of this kind of app obviously include many kind 1 clients, as well as clients that attempt to bring the benefits of the nostr protocol and network to new use cases - whether long form content, video, image posts, music, emojis, recipes, project management, or any other "content type".

To drill down into one example, let's think for a moment about forms. What's so great about a forms app that is built on nostr? Well,

- There is a spec for forms and responses, which means that...

- Multiple clients can implement the same data format, allowing for credible exit and user choice, even of...

- Other products not focused on forms, which can still view, respond to, or embed forms, and which can send their users via NIP 89 to a client that does...

- Cryptographically sign forms and responses, which means they are self-authenticating and can be sent to...

- Multiple relays, which reduces the amount of trust necessary to be confident results haven't been deliberately "lost".

Show me a forms product that does all of those things, and isn't built on nostr. You can't, because it doesn't exist. Meanwhile, there are plenty of image hosts with APIs, streaming services, and bitcoin wallets which have basically the same levels of censorship resistance, interoperability, and network effect as if they weren't built on nostr.

It supports nostr

Notice I haven't said anything about whether relays, signers, blossom servers, software libraries, DVMs, and the accumulated addenda of the nostr ecosystem are nostr apps. Well, they are (usually).

This is the category of nostr app that gets none of the credit for doing all of the work. There's no question that they qualify as beautiful nostrcorns, because their value propositions are entirely meaningless outside of the context of nostr. Who needs a signer if you don't have a cryptographic identity you need to protect? DVMs are literally impossible to use without relays. How are you going to find the blossom server that will serve a given hash if you don't know which servers the publishing user has selected to store their content?

In addition to being entirely contextualized by nostr architecture, this type of nostr app is valuable because it does things "the nostr way". By that I mean that they don't simply try to replicate existing internet functionality into a nostr context; instead, they create entirely new ways of putting the basic building blocks of the internet back together.

A great example of this is how Nostr Connect, Nostr Wallet Connect, and DVMs all use relays as brokers, which allows service providers to avoid having to accept incoming network connections. This opens up really interesting possibilities all on its own.

So while I might hesitate to call many of these things "apps", they are certainly "nostr".

Appendix: it smells like a NINO

So, let's say you've created an app, but when you show it to people they politely smile, nod, and call it a NINO (Nostr In Name Only). What's a hacker to do? Well, here's your handy-dandy guide on how to wash that NINO stench off and Become a Nostr.

You app might be a NINO if:

- There's no NIP for your data format (or you're abusing NIP 78, 32, etc by inventing a sub-protocol inside an existing event kind)

- There's a NIP, but no one knows about it because it's in a text file on your hard drive (or buried in your project's repository)

- Your NIP imposes an incompatible/centralized/legacy web paradigm onto nostr

- Your NIP relies on trusted third (or first) parties

- There's only one implementation of your NIP (yours)

- Your core value proposition doesn't depend on relays, events, or nostr identities

- One or more relay urls are hard-coded into the source code

- Your app depends on a specific relay implementation to work (ahem, relay29)

- You don't validate event signatures

- You don't publish events to relays you don't control

- You don't read events from relays you don't control

- You use legacy web services to solve problems, rather than nostr-native solutions

- You use nostr-native solutions, but you've hardcoded their pubkeys or URLs into your app

- You don't use NIP 89 to discover clients and services

- You haven't published a NIP 89 listing for your app

- You don't leverage your users' web of trust for filtering out spam

- You don't respect your users' mute lists

- You try to "own" your users' data

Now let me just re-iterate - it's ok to be a NINO. We need NINOs, because nostr can't (and shouldn't) tackle every problem. You just need to decide whether your app, as a NINO, is actually contributing to the nostr ecosystem, or whether you're just using buzzwords to whitewash a legacy web software product.

If you're in the former camp, great! If you're in the latter, what are you waiting for? Only you can fix your NINO problem. And there are lots of ways to do this, depending on your own unique situation:

- Drop nostr support if it's not doing anyone any good. If you want to build a normal company and make some money, that's perfectly fine.

- Build out your nostr integration - start taking advantage of webs of trust, self-authenticating data, event handlers, etc.

- Work around the problem. Think you need a special relay feature for your app to work? Guess again. Consider encryption, AUTH, DVMs, or better data formats.

- Think your idea is a good one? Talk to other devs or open a PR to the nips repo. No one can adopt your NIP if they don't know about it.

- Keep going. It can sometimes be hard to distinguish a research project from a NINO. New ideas have to be built out before they can be fully appreciated.

- Listen to advice. Nostr developers are friendly and happy to help. If you're not sure why you're getting traction, ask!

I sincerely hope this article is useful for all of you out there in NINO land. Maybe this made you feel better about not passing the totally optional nostr app purity test. Or maybe it gave you some actionable next steps towards making a great NINON (Nostr In Not Only Name) app. In either case, GM and PV.

-

@ fd208ee8:0fd927c1

2025-02-02 10:33:19

@ fd208ee8:0fd927c1

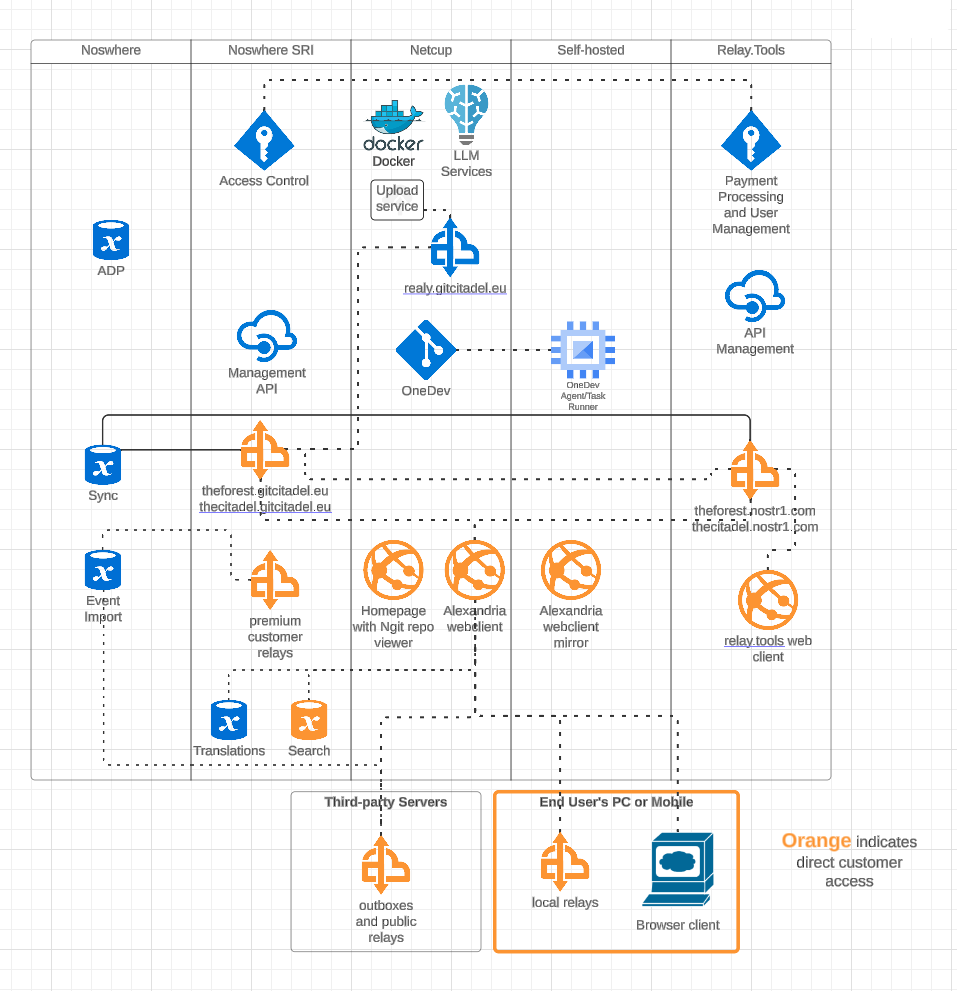

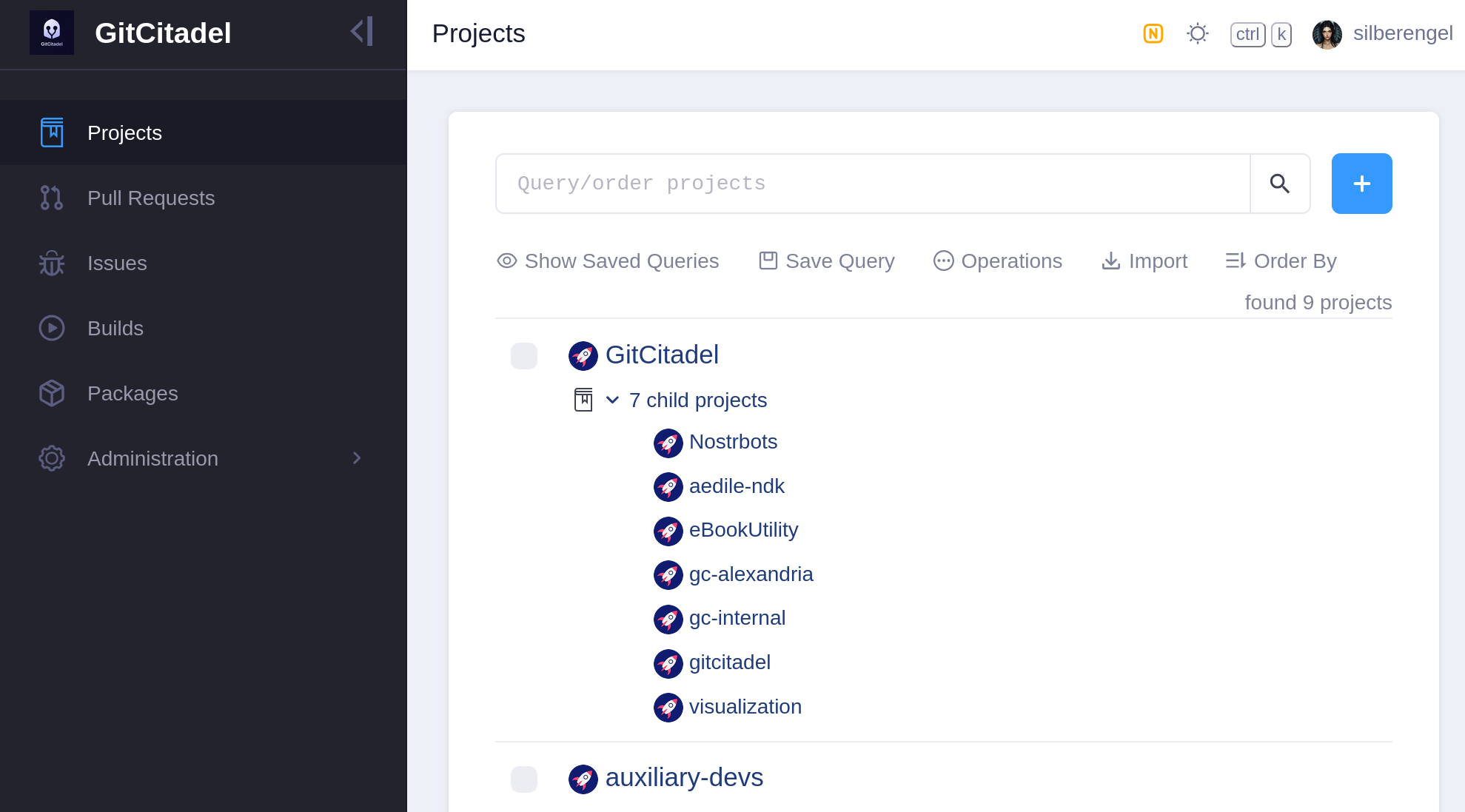

2025-02-02 10:33:19GitCitadel Development Operations

We, at GitCitadel, have been updating, moving, and rearranging our servers, for quite some time. As a rather large, complex, sprawling project, we have the infrastructure setup to match, so we've decided to give you all a quick run-down of what we are doing behind-the-scenes.

Supplier Coordination

Our first task, this week, was figuring out who would host what where. We have four different locations, where our infra is stored and managed, including two locations from our suppliers. We got that straightened out, quickly, and it's all slowly coming together and being connected and networked. Exciting to watch our DevOps landscape evolve and all of the knowledge-transfer that the interactions provide.

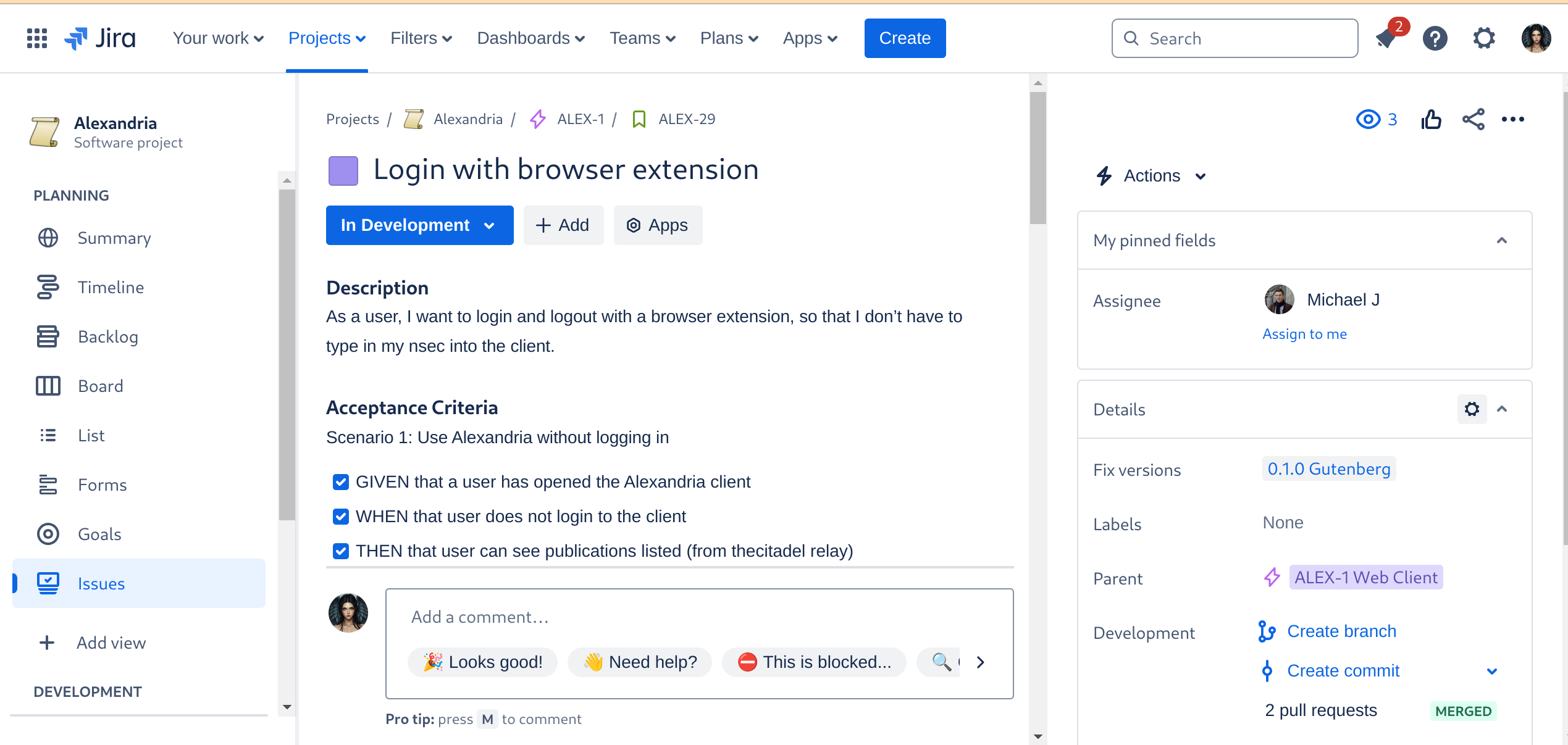

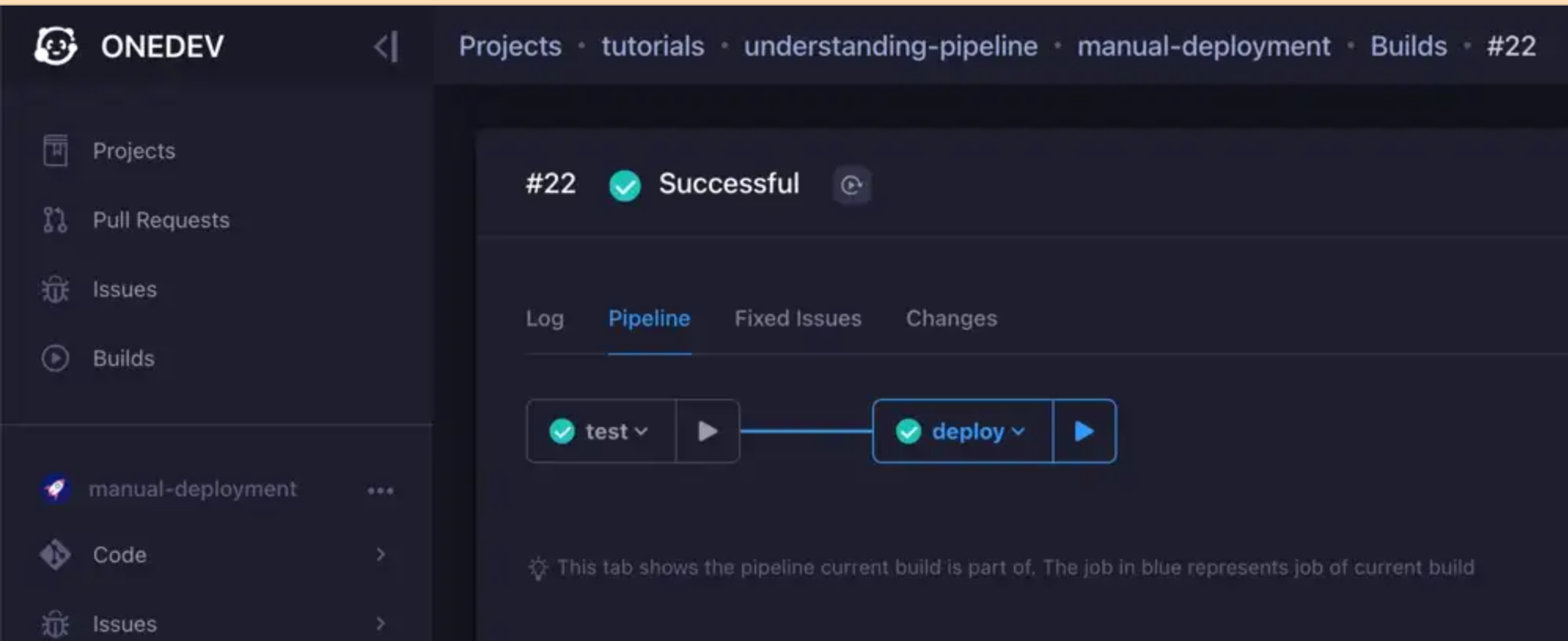

OneDev Implementation

Our biggest internal infra project this week was the migration of all of our issues from Jira, build scripts from Jenkins, and repos from GitHub to a self-hosted OneDev instance. In the future, all of our internal build, test, issue, patch/PR, etc. effort will take place there. We also have a separate repo there for communicating with external developers and suppliers.

Our team's GitHub projects will be demoted to mirrors and a place for external devs to PR to. Public issues and patches will continue to be managed over our self-hosted GitWorkshop instance.

We're especially glad to finally escape the GitHub Gulag, and avoid being bled dry by Jira fees, without having to give up the important features that we've come to know and love. So, yay!

Next Infrasteps

Automated Testing

Now, that we have everything tied up in one, neat, backed-up package, we can finally move on to the nitty-gritty and the dirty work. So, we're rolling up our sleeves and writing the Selenium smoke test for our Alexandria client. We'll be running that in Docker containers containing different "typical Nostr" images, such as Chrome browser with Nostr Connect signing extension, or Firefox browser with Nos2x-fox extension. Once we get the Nsec Bunker and Amber logins going, we'll add test cases and images for them, as well. (Yes, we can do Bunker. I hope you are in awe at our powers).

We are also designing an automated infrastructure test, that will simply rattle through all the various internal and external websites and relays, to make sure that everything is still online and responsive.

After that, a Gherkin-based Behave feature test for Alexandria is planned, so that we can prevent regression of completed functionality, from one release to the next.

The Gherkin scenarios are written and attached to our stories before development begins (we use acceptance tests as requirements), a manual test-execution is then completed, in order to set the story to Done. These completed scenarios will be automated, following each release, with the resulting script linked to from the origin story.

Automated Builds

As the crowning glory of every DevOps tool chain stands the build automation. This is where everything gets tied together, straightened out, configured, tested, measured, and -- if everything passes the quality gates -- released. I don't have to tell you how much time developers spend staring at the build process display, praying that it all goes through and they can celebrate a Green Wave.

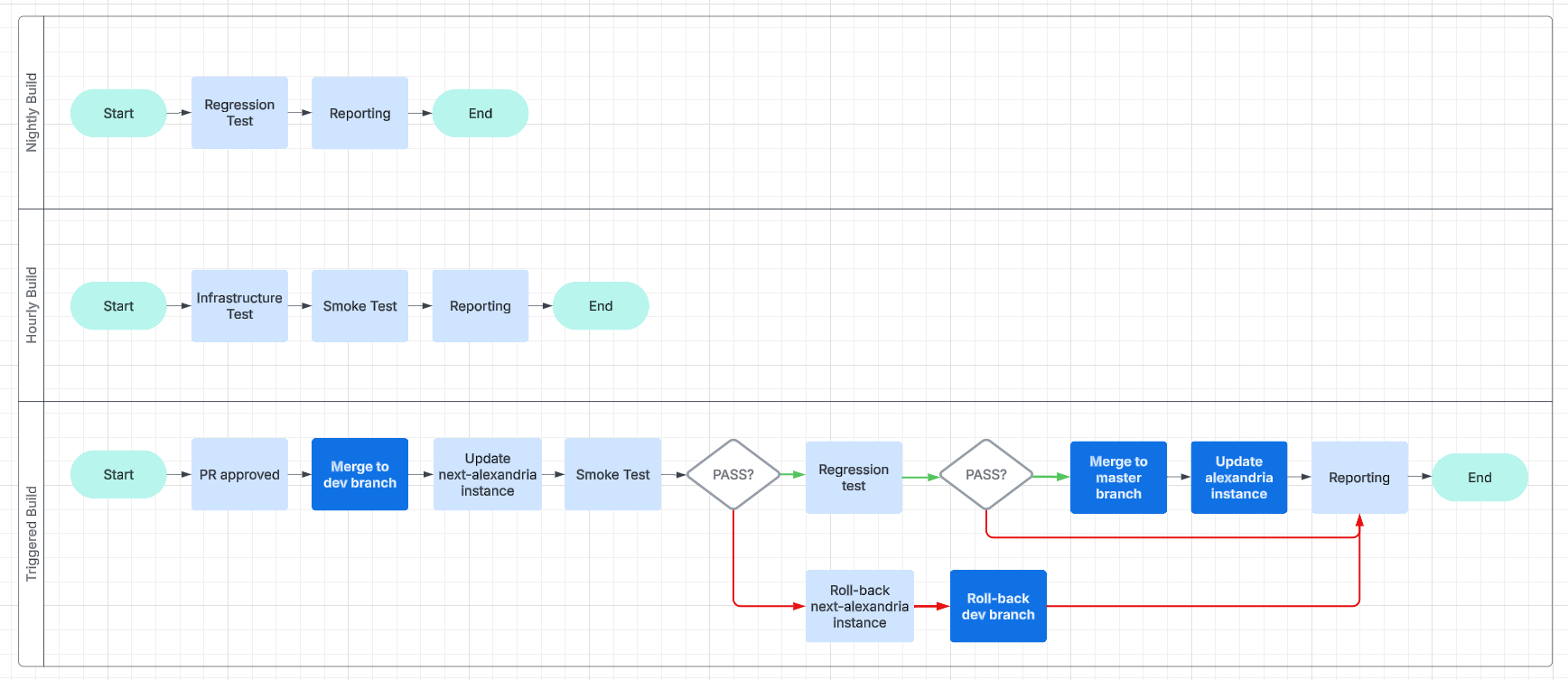

We are currently designing the various builds, but the ones we have defined for the Alexandria client will be a continuous delivery pipeline, like so:

This will make it easier for us to work and collaborate asynchronously and without unnecessary delays.

Expanding the Status Page

And, finally, we get to the point of all of this busyness: reporting.

We are going to have beautiful reports, and we are going to post them online, on our status page. We will use bots, to inform Nostriches of the current status of our systems, so go ahead and follow our GitCitadel DevOps npub, to make sure you don't miss out on the IT action.

Building on stone

All in all, we're really happy with the way things are humming along, now, and the steady increase in our productivity, as all the foundational work we've put in starts to pay off. It's getting easier and easier to add new team members, repos, or features/fixes, so we should be able to scale up and out from here. Our GitCitadel is built on a firm foundation.

Happy building!

-

@ a95c6243:d345522c

2024-12-13 19:30:32

@ a95c6243:d345522c

2024-12-13 19:30:32Das Betriebsklima ist das einzige Klima, \ das du selbst bestimmen kannst. \ Anonym

Eine Strategie zur Anpassung an den Klimawandel hat das deutsche Bundeskabinett diese Woche beschlossen. Da «Wetterextreme wie die immer häufiger auftretenden Hitzewellen und Starkregenereignisse» oft desaströse Auswirkungen auf Mensch und Umwelt hätten, werde eine Anpassung an die Folgen des Klimawandels immer wichtiger. «Klimaanpassungsstrategie» nennt die Regierung das.