-

@ 4ba8e86d:89d32de4

2024-10-20 10:12:19

@ 4ba8e86d:89d32de4

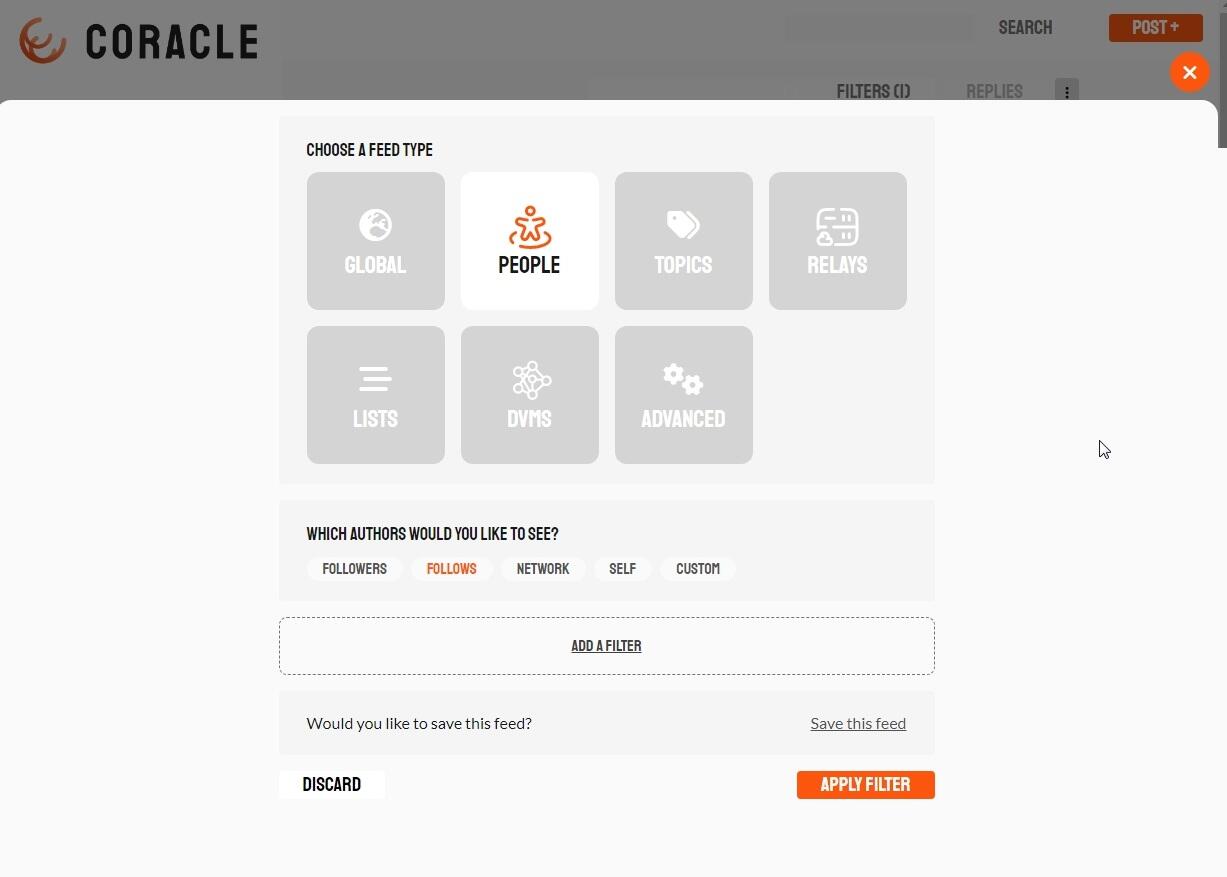

2024-10-20 10:12:19M5Stick-NEMO: Firmware para Pegadinhas de Alta Tecnologia em Dispositivos M5Stack ESP32 , Este projeto oferece uma solução eficaz sem comprometer a qualidade, ideal para quem busca uma experiência educativa e divertida no universo do hacking.

https://nostrcheck.me/media/public/nostrcheck.me_2674216785970862911706546228.webp

Desenvolvido por Noah Axon-n0xa, o M5Stick-NEMO é um projeto pessoal que surgiu da vontade de aprender mais sobre o desenvolvimento do ESP32 com o Arduino IDE. Inspirado por desafios populares na comunidade de tecnologia, NEMO replica pegadinhas comuns, proporcionando uma experiência educativa e divertida.

Características Principais:

- Portal NEMO WiFi: um captive portal login que tenta criar credenciais de e-mail de engenharia social - salva nomes de usuário e senhas no cartão SD (se inserido em um leitor compatível)

- Porta TV B-Gone para desligar dispositivos controlados por infravermelho.

- Spam de emparelhamento de dispositivo AppleJuice iOS Bluetooth.

- Spam de notificação de dispositivo Bluetooth para SwiftPair (Windows) e Android.

- Spam de WiFi com SSIDs engraçados, WiFi Rickrolling e modo aleatório.

- Scanner SSID WiFi: exibe e clona SSIDs próximos.

- Relógio digital ajustável pelo usuário com suporte do M5 Stick RTC.

- Configurações apoiadas por EEPROM para rotação, brilho, escurecimento automático e SSID do Portal NEMO.

- Nível da bateria e créditos no menu de configurações.

Interface de Usuário:

- Três controles principais: Home, Próximo e Selecionar.

Portal NEMO:

No modo NEMO Portal, o NEMO ativa um Hotspot WiFi aberto chamado "Nemo Free WiFi" (configurável em portal.h) com servidores DNS, DHCP e Web ativados.

-

O Portal NEMO exibe uma página de login falsa que afirma fornecer acesso à Internet se você fizer login.

-

Este é um ataque de engenharia social e registrará o nome de usuário e as senhas inseridas na página.

-

Nos detalhes do Wifi Scan, você pode clonar um SSID existente na lista de verificação. Sair do Portal NEMO limpará o SSID Evil Twin

-

Você pode visualizar as credenciais capturadas conectando-se ao portal a partir do seu próprio dispositivo e navegando até http://172.0.0.1/creds

-

Você pode definir um SSID personalizado conectando-se ao portal a partir do seu próprio dispositivo e navegando até http://172.0.0.1/ssid

-

Se o seu dispositivo suportar EEPROM para configurações, o SSID personalizado inserido será salvo como padrão, mesmo se estiver desligado.

-

Se o seu dispositivo tiver um leitor de cartão SD com um cartão formatado em sistema de arquivos FAT inserido, os nomes de usuário e senhas serão registrados em nemo-portal-creds.txt no cartão SD para você ler mais tarde.

-

O suporte a cartão SD só está habilitado por padrão na plataforma M5Stack Cardputer. Ele pode ser habilitado em dispositivos M5Stick, mas um leitor de cartão SD deve ser construído e conectado ao pino do painel frontal.

-

O Portal NEMO deve ser usado apenas em compromissos profissionais com um escopo válido de trabalho, fins educacionais ou de demonstração.

O armazenamento, venda ou uso de informações pessoais sem consentimento é contra a lei.🤓

Instalação:

-

Visite o site oficial: M5Stack Docs https://docs.m5stack.com/en/download

-

Baixe o programa oficial M5Burner.

-

Procure pelo projeto "NEMO For M5Stick C Plus".

-

Conecte o M5 à porta USB do seu PC.

-

Abra o M5Burner, selecione o projeto e clique em "Burn".

Experimente algumas funções do FlipperZero no seu M5. Para recursos adicionais e a liberdade de personalização, compile e baixe diretamente o programa "NEMO-M5Stick C Plus" no GitHub do projeto. Isso não só permite explorar, mas também modificar e aprimorar o projeto de acordo com suas preferências.

Repositório oficial no GitHub

https://github.com/n0xa/m5stick-nemo

Assista a um tutorial sobre a implementação do M5Stick-NEMO.

https://youtu.be/uFzQTzZo-6E?si=BJJzNmiN0Jzw42Eu

https://youtu.be/uTeCbR_hWjc?si=l88w_Hl3EXuKa6gv

Além disso, você pode aprimorar seu M5 com o MURAUDER, um conjunto abrangente de ferramentas ofensivas e defensivas WiFi/Bluetooth para o ESP32.

Encontre-o no GitHub: ESP32Marauder

https://github.com/justcallmekoko/ESP32Marauder

Assista a um tutorial sobre a implementação do MURAUDER:

https://youtu.be/GQPzgYksdkg?si=dWN-GwEP5r6hk9IC

-

@ 09fbf8f3:fa3d60f0

2024-10-14 15:42:04

@ 09fbf8f3:fa3d60f0

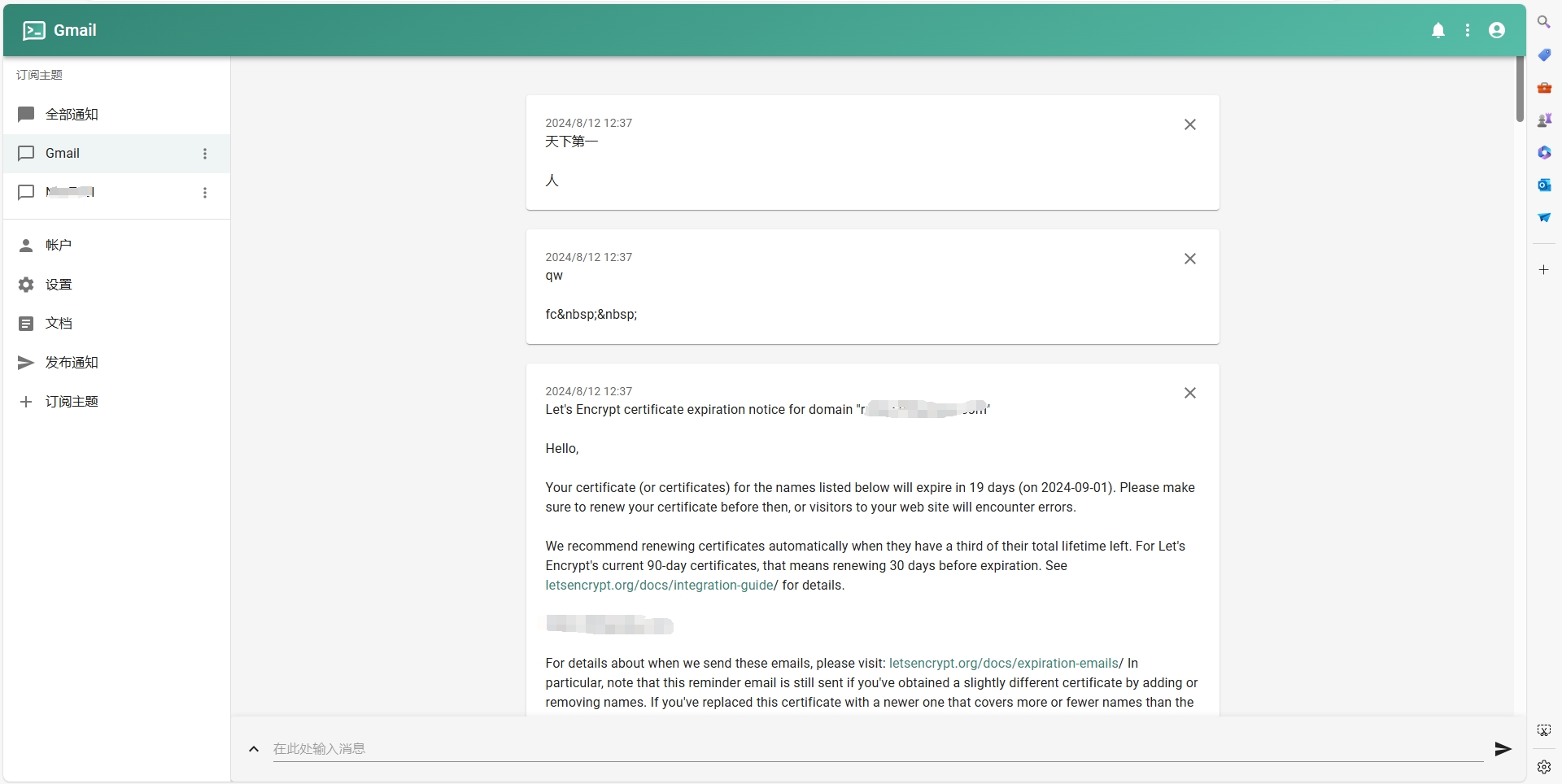

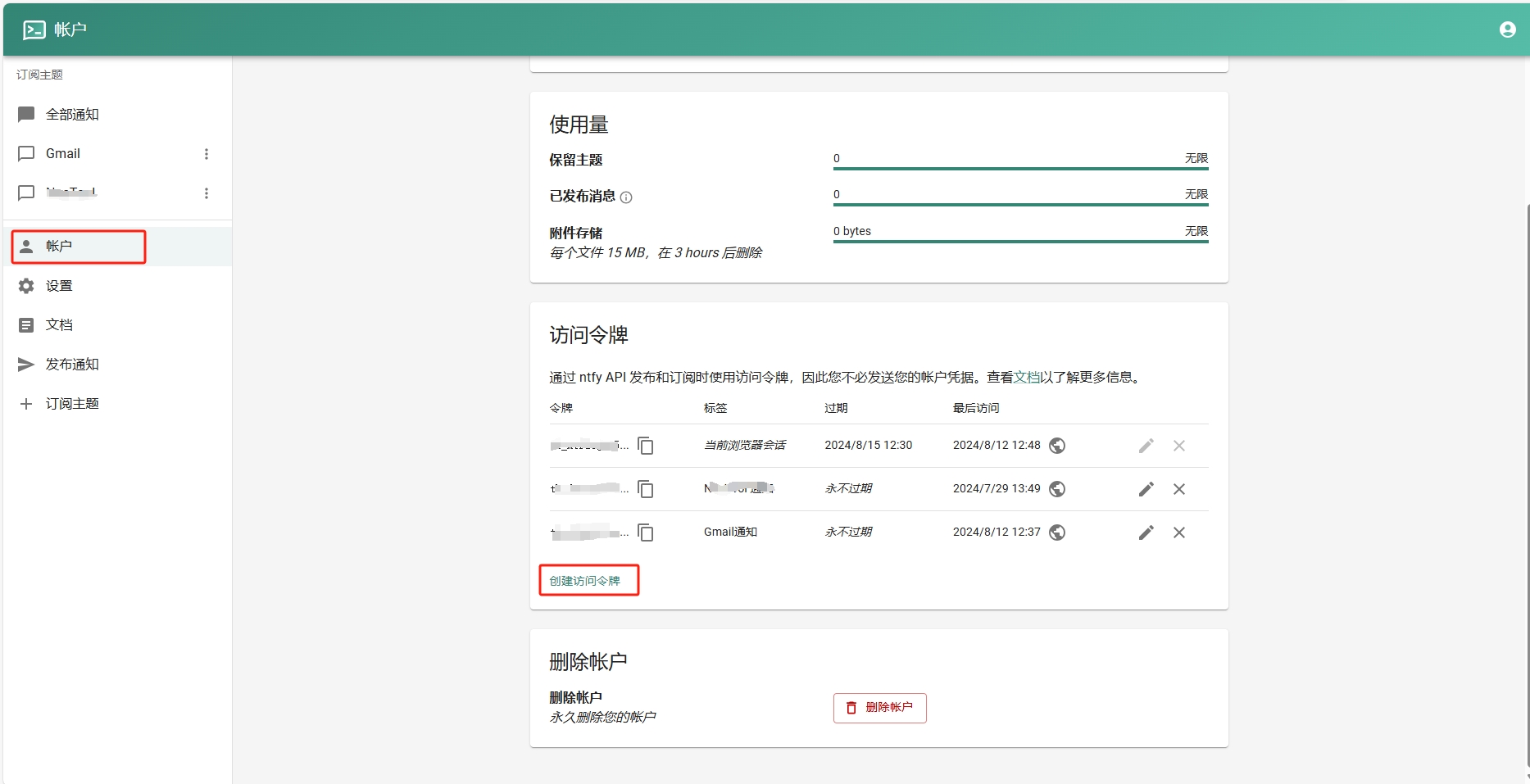

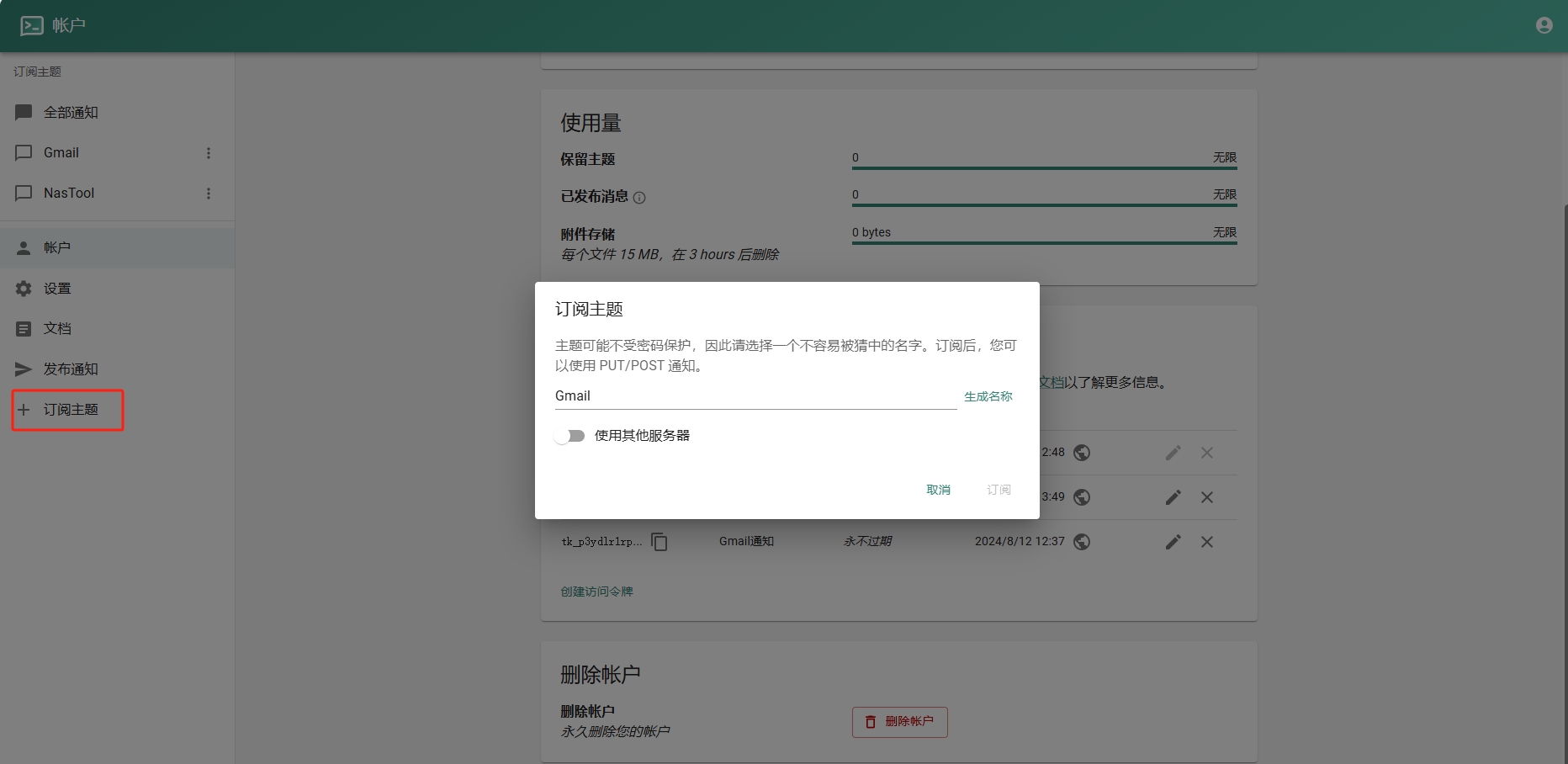

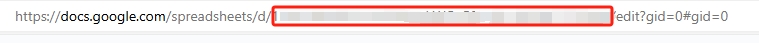

2024-10-14 15:42:04我搭建了一个网盘,国内访问速度还可以。

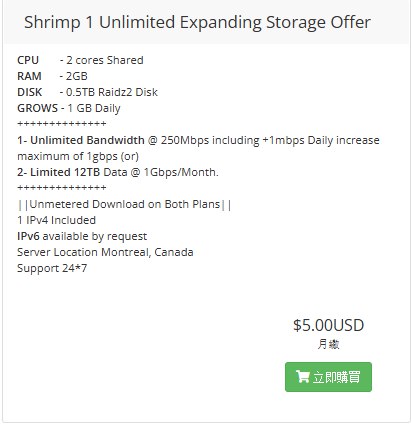

我买的是每月5刀的无限存储计划,只要还在使用,每天会增加1G的存储。(需要通过面板重启后赠送。)

官网

-

不要使用VPN注册,会提示欺诈风险,有可能会砍单。

-

@ ff18165a:dd7ca7f0

2024-10-19 18:23:51

@ ff18165a:dd7ca7f0

2024-10-19 18:23:51Chef's notes

- DO NOT add too much Peppermint Extract! It’s extremely strong and it will make your milkshake way too strong if you add more than a few drops.

- Feel free to be creative with your toppings. We used Caramel Flavored Whipped Topping and it turned out great!

Details

- ⏲️ Prep time: 5 min

- 🍳 Cook time: 2 min

- 🍽️ Servings: 1

Ingredients

- 1 1/2 cup Milk

- 2 drops Peppermint Extract

- 2 packets Stevia

- 1 cup Ice

- 2 drops Green Food Coloring

- Green Sprinkles

- 1 Crushed Peppermint Candy

- 2 Mint Leaves

Directions

-

- Blend together until smooth and frothy

-

- Pour into a tall glass

-

- Top with listed toppings

-

- Add straw and enjoy

-

@ 3bf0c63f:aefa459d

2024-01-15 11:15:06

@ 3bf0c63f:aefa459d

2024-01-15 11:15:06Pequenos problemas que o Estado cria para a sociedade e que não são sempre lembrados

- **vale-transporte**: transferir o custo com o transporte do funcionário para um terceiro o estimula a morar longe de onde trabalha, já que morar perto é normalmente mais caro e a economia com transporte é inexistente. - **atestado médico**: o direito a faltar o trabalho com atestado médico cria a exigência desse atestado para todas as situações, substituindo o livre acordo entre patrão e empregado e sobrecarregando os médicos e postos de saúde com visitas desnecessárias de assalariados resfriados. - **prisões**: com dinheiro mal-administrado, burocracia e péssima alocação de recursos -- problemas que empresas privadas em competição (ou mesmo sem qualquer competição) saberiam resolver muito melhor -- o Estado fica sem presídios, com os poucos existentes entupidos, muito acima de sua alocação máxima, e com isto, segundo a bizarra corrente de responsabilidades que culpa o juiz que condenou o criminoso por sua morte na cadeia, juízes deixam de condenar à prisão os bandidos, soltando-os na rua. - **justiça**: entrar com processos é grátis e isto faz proliferar a atividade dos advogados que se dedicam a criar problemas judiciais onde não seria necessário e a entupir os tribunais, impedindo-os de fazer o que mais deveriam fazer. - **justiça**: como a justiça só obedece às leis e ignora acordos pessoais, escritos ou não, as pessoas não fazem acordos, recorrem sempre à justiça estatal, e entopem-na de assuntos que seriam muito melhor resolvidos entre vizinhos. - **leis civis**: as leis criadas pelos parlamentares ignoram os costumes da sociedade e são um incentivo a que as pessoas não respeitem nem criem normas sociais -- que seriam maneiras mais rápidas, baratas e satisfatórias de resolver problemas. - **leis de trãnsito**: quanto mais leis de trânsito, mais serviço de fiscalização são delegados aos policiais, que deixam de combater crimes por isto (afinal de contas, eles não querem de fato arriscar suas vidas combatendo o crime, a fiscalização é uma excelente desculpa para se esquivarem a esta responsabilidade). - **financiamento educacional**: é uma espécie de subsídio às faculdades privadas que faz com que se criem cursos e mais cursos que são cada vez menos recheados de algum conhecimento ou técnica útil e cada vez mais inúteis. - **leis de tombamento**: são um incentivo a que o dono de qualquer área ou construção "histórica" destrua todo e qualquer vestígio de história que houver nele antes que as autoridades descubram, o que poderia não acontecer se ele pudesse, por exemplo, usar, mostrar e se beneficiar da história daquele local sem correr o risco de perder, de fato, a sua propriedade. - **zoneamento urbano**: torna as cidades mais espalhadas, criando uma necessidade gigantesca de carros, ônibus e outros meios de transporte para as pessoas se locomoverem das zonas de moradia para as zonas de trabalho. - **zoneamento urbano**: faz com que as pessoas percam horas no trânsito todos os dias, o que é, além de um desperdício, um atentado contra a sua saúde, que estaria muito melhor servida numa caminhada diária entre a casa e o trabalho. - **zoneamento urbano**: torna ruas e as casas menos seguras criando zonas enormes, tanto de residências quanto de indústrias, onde não há movimento de gente alguma. - **escola obrigatória + currículo escolar nacional**: emburrece todas as crianças. - **leis contra trabalho infantil**: tira das crianças a oportunidade de aprender ofícios úteis e levar um dinheiro para ajudar a família. - **licitações**: como não existem os critérios do mercado para decidir qual é o melhor prestador de serviço, criam-se comissões de pessoas que vão decidir coisas. isto incentiva os prestadores de serviço que estão concorrendo na licitação a tentar comprar os membros dessas comissões. isto, fora a corrupção, gera problemas reais: __(i)__ a escolha dos serviços acaba sendo a pior possível, já que a empresa prestadora que vence está claramente mais dedicada a comprar comissões do que a fazer um bom trabalho (este problema afeta tantas áreas, desde a construção de estradas até a qualidade da merenda escolar, que é impossível listar aqui); __(ii)__ o processo corruptor acaba, no longo prazo, eliminando as empresas que prestavam e deixando para competir apenas as corruptas, e a qualidade tende a piorar progressivamente. - **cartéis**: o Estado em geral cria e depois fica refém de vários grupos de interesse. o caso dos taxistas contra o Uber é o que está na moda hoje (e o que mostra como os Estados se comportam da mesma forma no mundo todo). - **multas**: quando algum indivíduo ou empresa comete uma fraude financeira, ou causa algum dano material involuntário, as vítimas do caso são as pessoas que sofreram o dano ou perderam dinheiro, mas o Estado tem sempre leis que prevêem multas para os responsáveis. A justiça estatal é sempre muito rígida e rápida na aplicação dessas multas, mas relapsa e vaga no que diz respeito à indenização das vítimas. O que em geral acontece é que o Estado aplica uma enorme multa ao responsável pelo mal, retirando deste os recursos que dispunha para indenizar as vítimas, e se retira do caso, deixando estas desamparadas. - **desapropriação**: o Estado pode pegar qualquer propriedade de qualquer pessoa mediante uma indenização que é necessariamente inferior ao valor da propriedade para o seu presente dono (caso contrário ele a teria vendido voluntariamente). - **seguro-desemprego**: se há, por exemplo, um prazo mínimo de 1 ano para o sujeito ter direito a receber seguro-desemprego, isto o incentiva a planejar ficar apenas 1 ano em cada emprego (ano este que será sucedido por um período de desemprego remunerado), matando todas as possibilidades de aprendizado ou aquisição de experiência naquela empresa específica ou ascensão hierárquica. - **previdência**: a previdência social tem todos os defeitos de cálculo do mundo, e não importa muito ela ser uma forma horrível de poupar dinheiro, porque ela tem garantias bizarras de longevidade fornecidas pelo Estado, além de ser compulsória. Isso serve para criar no imaginário geral a idéia da __aposentadoria__, uma época mágica em que todos os dias serão finais de semana. A idéia da aposentadoria influencia o sujeito a não se preocupar em ter um emprego que faça sentido, mas sim em ter um trabalho qualquer, que o permita se aposentar. - **regulamentação impossível**: milhares de coisas são proibidas, há regulamentações sobre os aspectos mais mínimos de cada empreendimento ou construção ou espaço. se todas essas regulamentações fossem exigidas não haveria condições de produção e todos morreriam. portanto, elas não são exigidas. porém, o Estado, ou um agente individual imbuído do poder estatal pode, se desejar, exigi-las todas de um cidadão inimigo seu. qualquer pessoa pode viver a vida inteira sem cumprir nem 10% das regulamentações estatais, mas viverá também todo esse tempo com medo de se tornar um alvo de sua exigência, num estado de terror psicológico. - **perversão de critérios**: para muitas coisas sobre as quais a sociedade normalmente chegaria a um valor ou comportamento "razoável" espontaneamente, o Estado dita regras. estas regras muitas vezes não são obrigatórias, são mais "sugestões" ou limites, como o salário mínimo, ou as 44 horas semanais de trabalho. a sociedade, porém, passa a usar esses valores como se fossem o normal. são raras, por exemplo, as ofertas de emprego que fogem à regra das 44h semanais. - **inflação**: subir os preços é difícil e constrangedor para as empresas, pedir aumento de salário é difícil e constrangedor para o funcionário. a inflação força as pessoas a fazer isso, mas o aumento não é automático, como alguns economistas podem pensar (enquanto alguns outros ficam muito satisfeitos de que esse processo seja demorado e difícil). - **inflação**: a inflação destrói a capacidade das pessoas de julgar preços entre concorrentes usando a própria memória. - **inflação**: a inflação destrói os cálculos de lucro/prejuízo das empresas e prejudica enormemente as decisões empresariais que seriam baseadas neles. - **inflação**: a inflação redistribui a riqueza dos mais pobres e mais afastados do sistema financeiro para os mais ricos, os bancos e as megaempresas. - **inflação**: a inflação estimula o endividamento e o consumismo. - **lixo:** ao prover coleta e armazenamento de lixo "grátis para todos" o Estado incentiva a criação de lixo. se tivessem que pagar para que recolhessem o seu lixo, as pessoas (e conseqüentemente as empresas) se empenhariam mais em produzir coisas usando menos plástico, menos embalagens, menos sacolas. - **leis contra crimes financeiros:** ao criar legislação para dificultar acesso ao sistema financeiro por parte de criminosos a dificuldade e os custos para acesso a esse mesmo sistema pelas pessoas de bem cresce absurdamente, levando a um percentual enorme de gente incapaz de usá-lo, para detrimento de todos -- e no final das contas os grandes criminosos ainda conseguem burlar tudo. -

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28Músicas grudentas e conversas

Uma vez que você ouviu uma música grudenta e ela volta, inteira, com toda a melodia e a harmonia, muitos dias depois, contra a sua vontade. Mas uma conversa é impossível de lembrar. Por quê?

-

@ d3f06d83:7ff53dc3

2024-10-15 00:30:10

@ d3f06d83:7ff53dc3

2024-10-15 00:30:10Chef's notes

This is the beginning of a great pizza.

Details

- ⏲️ Prep time: 15 min

- 🍳 Cook time: 0

- 🍽️ Servings: 0

Ingredients

- 1 cup of pizza flour or bakery flour (00 flour)

- 1 zatchet of yeast (7g)

- 1 cup of water

- 1 spoon of honey (or sugar)

- 2 Litre container with a lid

Directions

- Pour the water in a 2L container

- Add honey/sugar and stir

- Add the yeast and stir. Wait 15 minutes or until the yeast is active (bubbling)

- Slowly mix the flour avoiding clumps

- Close the lid and leave in the fridge overnight

-

@ 18bdb66e:82eb5e5d

2024-10-15 00:28:32

@ 18bdb66e:82eb5e5d

2024-10-15 00:28:32Chef's notes

Serve with bread, and side salad

Details

- ⏲️ Prep time: 5 mins

- 🍳 Cook time: 10 mins

- 🍽️ Servings: 2-4

Ingredients

- 1 Can (10 ½ ounces) condensed chicken gumbo soup

- ½ Soup can tomato juice

- ½ Soup can water

- Croutons

Directions

- Add soup, juice, and water.

- Heat through, stirring often.

- Serve with croutons

-

@ 18bdb66e:82eb5e5d

2024-10-15 00:20:20

@ 18bdb66e:82eb5e5d

2024-10-15 00:20:20Chef's notes

Serve with bread, and side salad.

Details

- ⏲️ Prep time: 5 mins

- 🍳 Cook time: 10 mins

- 🍽️ Servings: 2-4

Ingredients

- 1 Can (10 ½ ounces) condensed chicken noodle soup

- ½ Soup can V8 juice

- ½ Soup can water

- Croutons

Directions

- Add soup, V8, and water.

- Heat through, stirring often.

- Serve with croutons

-

@ 18bdb66e:82eb5e5d

2024-10-15 00:16:16

@ 18bdb66e:82eb5e5d

2024-10-15 00:16:16Chef's notes

Serve with bread, and side salad.

Details

- ⏲️ Prep time: 5 mins

- 🍳 Cook time: 10 mins

- 🍽️ Servings: 2-4

Ingredients

- 1 can (10.5 ounces) condensed cream of mushroom soup

- 1 Can (10 ½ ounces) condensed chicken noodle soup

- 1 can (10.5 ounces) condensed vegetable soup.

- 3 Soup cans water

- Croutons

Directions

- Add soups, and water.

- Heat through, stirring often.

- Serve with croutons

-

@ 18bdb66e:82eb5e5d

2024-10-15 00:11:19

@ 18bdb66e:82eb5e5d

2024-10-15 00:11:19Chef's notes

Serve with crackers, or croutons, and side salad. Fiesta Nacho cheese soup gives a pleasant kick of flavor

Details

- ⏲️ Prep time: 5 mins

- 🍳 Cook time: 10 mins

- 🍽️ Servings: 2-4

Ingredients

- 1 Can (10.5 ounces) condensed Cheddar cheese soup

- 1 Cans (10 ½ ounces) condensed tomato soup

- 2 Soup cans water

- Bacon, fried and crumbled.

Directions

- Combine soups, and water.

- Heat through, stirring often.

- Garnish with bacon.

-

@ 18bdb66e:82eb5e5d

2024-10-15 00:05:38

@ 18bdb66e:82eb5e5d

2024-10-15 00:05:38Chef's notes

Trim down bread to fit serving bowl, if necessary, prior to broiling. Top with Parmesan cheese.

Details

- ⏲️ Prep time: 20 mins

- 🍳 Cook time: 10 mins

- 🍽️ Servings: 2-4

Ingredients

- 1 Can (10.5 ounce) condensed onion soup

- ½ Soup can water

- ½ Soup can V8 juice

- 4 Ounces sliced roast beef

- 2-3 slices French, or Italian bread, or Texas Toast

- Butter

- Parmesan cheese

Directions

- Combine soup, water, and V8 juice.

- Heat to simmer.

- Add roast beef, heat throug

- Ladle soup in bowl

- Top soup with bread

- Top bread with roast beef

-

@ 18bdb66e:82eb5e5d

2024-10-14 23:58:32

@ 18bdb66e:82eb5e5d

2024-10-14 23:58:32Chef's notes

Serve with side salad.

Details

- ⏲️ Prep time: 10 mins

- 🍳 Cook time: 10 mins

- 🍽️ Servings: 2-4

Ingredients

- 3 sausage links cut into penny sized slices, or two patties crumbled

- 2 Cans (10 ½ ounces) condensed minestrone soup

- 1 can (10.5 ounces) condensed tomato soup.

- 3 Soup cans water

- Croutons

Directions

- Brown sausage in saucepan

- Add soups, and water

- Heat through, stirring often.

- Garnish with croutons

-

@ 09fbf8f3:fa3d60f0

2024-10-14 15:41:08

@ 09fbf8f3:fa3d60f0

2024-10-14 15:41:08既然说是一款Web版的软件,也就是对应客户端版而开发的,如果你的歌曲都保存在NAS上,那么这款软件就非常适合你;如果你的歌曲都保存在电脑本地,那么可以直接使用客户端版的同名软件。

01

MusicTagWeb的特色 这款软件刚开始在 Github 上开源的时候,笔者就注意到了,不过当时功能还刚有个雏形、不太完善,就没有推荐给大家。经过开发者一段时间的辛勤付出,现在看来功能和管理能力基本上都已经完成了,具体的功能点和特性如下:

支持批量自动修改音乐标签 支持音乐指纹识别,即使没有元数据也可以识别音乐 支持整理音乐文件,按艺术家,专辑分组 支持文件排序,按照文件名,文件大小,更新时间排序 支持plex专辑类型,新增配置显示/隐藏字段 修复不同类型音频文件的专辑类型 新增歌曲语言整理文件 优化自动打标签匹配算法 新增智能刮削标签源,集成多个平台的标签源,按匹配度排序 支持繁体匹配,新增消息中心展示自动刮削不匹配的数据 支持保存专辑封面文件,支持自定义上传专辑封面 简单适配H5端,支持手机端访问 支持wma,wmv格式, 修复自动刮削报错停止的问题 音轨号,光盘号 格式优化,优化匹配规则 对新增的音乐文件后台自动刮削,无感知刮削。修复.ape文件读取报错的问题 新增自定义层数的整理文件,新增根据刮削状态排序,修复大写的音乐后缀名识别不到 新增数据库挂载映射

其实上面没有提到,这款软件支持从6个音乐平台刮削歌曲信息,安全起见,具体是哪6个平台笔者就不说了,感兴趣的朋友可以接着往下看,自己跑起来就知道了。

02

安装MusicTagWeb MusicTagWeb目前仅支持Docker部署,在你的NAS上,可以使用Docker和Docker Compose两种方式来部署,任选一种即可。

1、Docker方式

docker run -d \ --restart=unless-stopped \ -p 8001:8001 \ -v /path/to/your/music:/app/media \ -v /path/to/your/config:/app/data \ xhongc/music_tag_web:latest2、Docker Compose方式

version: '3' services: music-tag: image: xhongc/music_tag_web:latest container_name: music-tag-web restart: unless-stopped ports: - "8001:8001" volumes: - /path/to/your/music:/app/media:rw - /path/to/your/config:/app/data以上两种方式中,/path/to/your/music改成你的音乐文件夹路径,/path/to/your/config改为MusicTagWeb的配置文件路径。

03

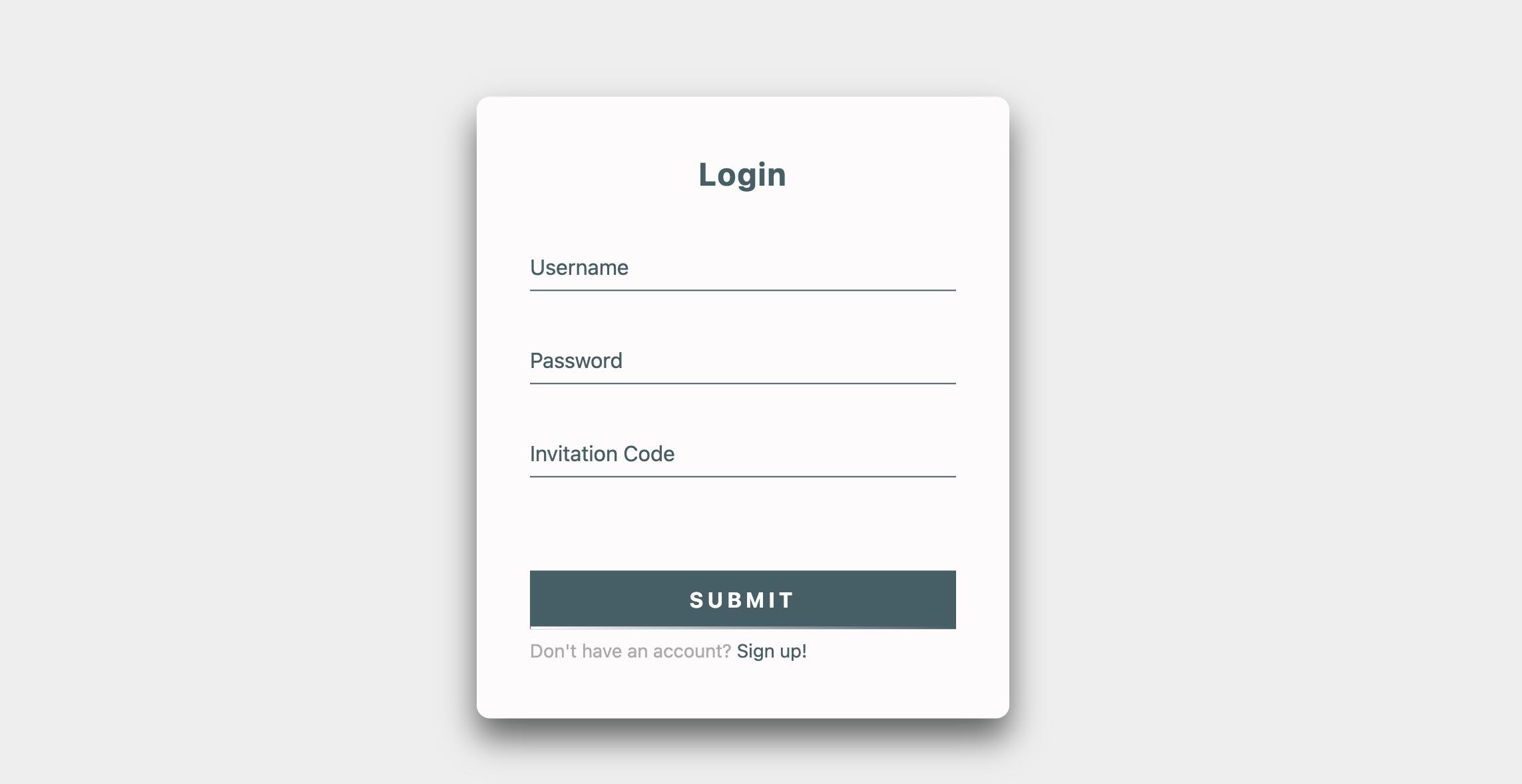

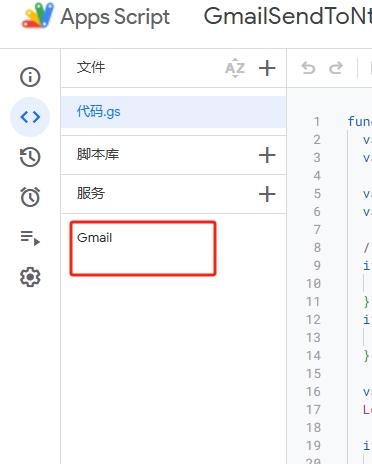

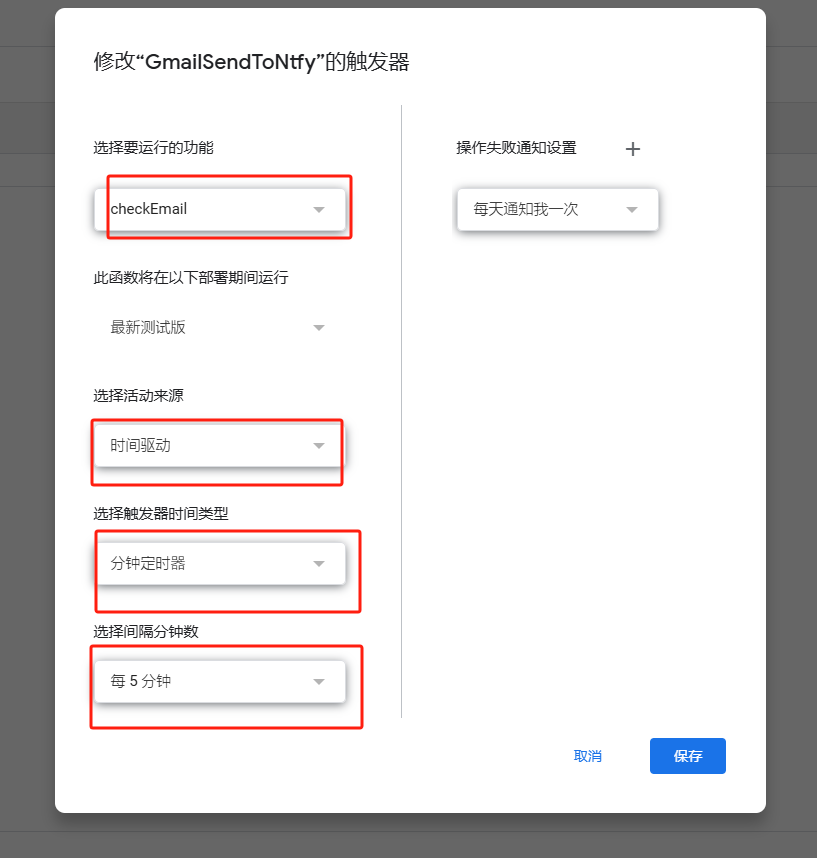

使用MusicTagWeb 使用Docker启动MusicTagWeb后,在浏览器中使用IP+端口号打开系统,然后输入用户名和密码即可登录,默认的用户名和密码均为admin,建议登录后进行修改。

1、登录系统 Username 和 Password 均输入admin,邀请码不需要填。

2、首页主屏

主屏分成两栏(实际是三栏,还有一栏在操作的时候会显示出来),左边是音乐文件目录,右边默认是一张占位图片。

3、单个编辑/刮削歌曲信息

选择一个歌曲文件,这时候界面就是三屏了,右侧一栏变成两栏,分别显示歌曲元数据和音源搜索结果。搜索和设置完成后,点击保存信息按钮,即可完成对歌曲元数据的编辑。

最后

详细教程去官网: https://xiers-organization.gitbook.io/music-tag-web V1版够用了,V2收费的,68一个激活码。

-

@ ec42c765:328c0600

2024-10-21 07:42:48

@ ec42c765:328c0600

2024-10-21 07:42:482024年3月

フィリピンのセブ島へ旅行。初海外。

Nostrに投稿したらこんなリプライが

nostr:nevent1qqsff87kdxh6szf9pe3egtruwfz2uw09rzwr6zwpe7nxwtngmagrhhqc2qwq5

nostr:nevent1qqs9c8fcsw0mcrfuwuzceeq9jqg4exuncvhas5lhrvzpedeqhh30qkcstfluj

(ビットコイン関係なく普通の旅行のつもりで行ってた。というか常にビットコインのこと考えてるわけではないんだけど…)

そういえばフィリピンでビットコイン決済できるお店って多いのかな?

海外でビットコイン決済ってなんかかっこいいな!

やりたい!

ビットコイン決済してみよう! in セブ島

BTCMap でビットコイン決済できるところを探す

本場はビットコインアイランドと言われてるボラカイ島みたいだけど

セブにもそれなりにあった!

なんでもいいからビットコイン決済したいだけなので近くて買いやすい店へ

いざタピオカミルクティー屋!

ちゃんとビットコインのステッカーが貼ってある!

つたない英語とGoogle翻訳を使ってビットコイン決済できるか店員に聞いたら

店員「ビットコインで支払いはできません」

(えーーーー、なんで…ステッカー貼ってあるやん…。)

まぁなんか知らんけどできないらしい。

店員に色々質問したかったけど質問する英語力もないのでする気が起きなかった

結局、せっかく店まで足を運んだので普通に現金でタピオカミルクティーを買った

タピオカミルクティー

話題になってた時も特に興味なくて飲んでなかったので、これが初タピオカミルクティーになった

法定通貨の味がした。

どこでもいいからなんでもいいから

海外でビットコイン決済してみたい

ビットコイン決済させてくれ! in ボラカイ島

ビットコインアイランドと呼ばれるボラカイ島はめちゃくちゃビットコイン決済できるとこが多いらしい

でもやめてしまった店も多いらしい

でも300もあったならいくつかはできるとこあるやろ!

nostr:nevent1qqsw0n6utldy6y970wcmc6tymk20fdjxt6055890nh8sfjzt64989cslrvd9l

行くしかねぇ!

ビットコインアイランドへ

フィリピンの国内線だぁ

``` 行き方: Mactan-Cebu International Airport ↓飛行機 Godofredo P. Ramos Airport (Caticlan International Airport, Boracay Airport) ↓バスなど Caticlan フェリーターミナル ↓船 ボラカイ島

料金: 飛行機(受託手荷物付き) 往復 21,000円くらい 空港~ボラカイ島のホテルまで(バス、船、諸経費) 往復 3,300円くらい (klookからSouthwest Toursを利用)

このページが色々詳しい https://smaryu.com/column/d/91761/ ```

空港おりたらSouthwestのバスに乗る

事前にネットで申し込みをしている場合は5番窓口へ

港!

船!(めっちゃ速い)

ボラカイついた!

ボラカイ島の移動手段

セブの移動はgrabタクシーが使えるがボラカイにはない。

ネットで検索するとトライシクルという三輪タクシーがおすすめされている。

(トライシクル:開放的で風がきもちいい)

(トライシクル:開放的で風がきもちいい)トライシクルの欠点はふっかけられるので値切り交渉をしないといけないところ。

最初に300phpくらいを提示され、行き先によるけど150phpくらいまでは下げられる。

これはこれで楽しい値切り交渉だけど、個人的にはトライシクルよりバスの方が気楽。

Hop On Hop Off バス:

https://www.hohoboracay.com/pass.php

一日乗り放題250phpなので往復や途中でどこか立ち寄ったりを考えるとお得。

バスは現金が使えないので事前にどこかでカードを買うか車内で買う。

バスは現金が使えないので事前にどこかでカードを買うか車内で買う。私は何も知らずに乗って車内で乗務員さんから現金でカードを買った。

バスは狭い島内を数本がグルグル巡回してるので20~30分に1本くらいは来るイメージ。

逆にトライシクルは待たなくても捕まえればすぐに乗れるところがいいところかもしれない。

現実

ボラカイ島 BTC Map

BTC決済できるとこめっちゃある

BTC決済できるとこめっちゃあるさっそく店に行く!

「bitcoin accepted here」のステッカーを見つける!

店員にビットコイン支払いできるか聞く!

できないと言われる!

もう一軒行く

「bitcoin accepted here」のステッカーを見つける

店員にビットコイン支払いできるか聞く

できないと言われる

5件くらいは回った

全部できない!

悲しい

で、ネットでビットコインアイランドで検索してみると

旅行日の一か月前くらいにアップロードされた動画があったので見てみた

要約 - ビットコイン決済はpouch.phというスタートアップ企業がボラカイ島の店にシステムを導入した - ビットコインアイランドとすることで観光客が10%~30%増加つまり数百~千人程度のビットコインユーザーが来ると考えた - しかし実際には3~5人だった - 結果的に200の店舗がビットコイン決済を導入しても使われたのはごく一部だった - ビットコイン決済があまり使われないので店員がやり方を忘れてしまった - 店は関心を失いpouchのアプリを消した

https://youtu.be/uaqx6794ipc?si=Afq58BowY1ZrkwaQ

なるほどね~

しゃあないわ

聖地巡礼

動画内でpouchのオフィスだったところが紹介されていた

これは半年以上前の画像らしい

現在はオフィスが閉鎖されビットコインの看板は色あせている

おもしろいからここに行ってみよう!となった

おもしろいからここに行ってみよう!となったで行ってみた

看板の色、更に薄くなってね!?

記念撮影

これはこれで楽しかった

これはこれで楽しかった場所はこの辺

https://maps.app.goo.gl/WhpEV35xjmUw367A8

ボラカイ島の中心部の結構いいとこ

みんな~ビットコイン(の残骸)の聖地巡礼、行こうぜ!

最後の店

Nattoさんから情報が

なんかあんまりネットでも今年になってからの情報はないような…https://t.co/hiO2R28sfO

— Natto (@madeofsoya) March 22, 2024

ここは比較的最近…?https://t.co/CHLGZuUz04もうこれで最後だと思ってダメもとで行ってみた なんだろうアジア料理屋さん?

もはや信頼度0の「bitcoin accepted here」

ビットコイン払いできますか?

店員「できますよ」

え?ほんとに?ビットコイン払いできる?

店員「できます」

できる!!!!

なんかできるらしい。

適当に商品を注文して

印刷されたQRコードを出されたので読み取る

ここでスマートに決済できればよかったのだが結構慌てた

自分は英語がわからないし相手はビットコインがわからない

それにビットコイン決済は日本で1回したことがあるだけだった

どうもライトニングアドレスのようだ

どうもライトニングアドレスのようだ送金額はこちらで指定しないといけない

店員はフィリピンペソ建ての金額しか教えてくれない

何sats送ればいいのか分からない

ここでめっちゃ混乱した

でもウォレットの設定変えればいいと気付いた

普段円建てにしているのをフィリピンペソ建てに変更すればいいだけだった

設定を変更したら相手が提示している金額を入力して送金

送金は2、3秒で完了した

やった!

海外でビットコイン決済したぞ!

ログ

PORK CHAR SIU BUN とかいうやつを買った

普通にめっちゃおいしかった

普通にめっちゃおいしかったなんかビットコイン決済できることにビビッて焦って一品しか注文しなかったけどもっと頼めばよかった

ここです。みなさん行ってください。

Bunbun Boracay

https://maps.app.goo.gl/DX8UWM8Y6sEtzYyK6

めでたしめでたし

以下、普通の観光写真

セブ島

ジンベエザメと泳いだ

スミロン島でシュノーケリング

市場の路地裏のちょっとしたダウンタウン?スラム?をビビりながら歩いた

ボホール島

なんか変な山

メガネザル

現地の子供が飛び込みを披露してくれた

ボラカイ島

ビーチ

夕日

藻

ボラカイ島にはいくつかビーチがあって宿が多いところに近い南西のビーチ、ホワイトビーチは藻が多かった(時期によるかも)

北側のプカシェルビーチは全然藻もなく、水も綺麗でめちゃくちゃよかった

プカシェルビーチ

おわり!

-

@ 5e5fc143:393d5a2c

2024-10-11 22:26:08

@ 5e5fc143:393d5a2c

2024-10-11 22:26:08Just revisiting some quick tips for #newbies #pow #public #blockchain users only.

if you just getting started with bitcoin or any pow crypto coins or been using or storing them for a while, you not must forget the roots and fundamentals.

Hot Wallet — It gets connected to live internet at some point in time essentially to sign / send a tx i.e. spending transaction — exposes the private key of the address from in the process

Cold Wallet — It never ever gets connected or online and can always keep receiving inbound amounts Paper wallets are best n cheapest form of cold wallet that can used once n thrown away.

Cold wallets need to either “import”ed or “sweep”ed in order to used or spend — https://coinsutra.com/private-key-import-vs-sweep-difference/

Any thin #wallet is always dependent on connectivity to live up2date node server where-as self-sufficient qt / cli wallet takes a while to sync up to latest block height in order to be usable.

Beginners should always resist the attraction of quick and fast — thin n 3rd party wallets and always start a long learning journey of core wallets of any coin — either “qt” GUI wallet or command line “coin-cli” wallet

Almost all #proofofwork #blockchains i.e. #POW has #node #wallet - everyone who use support he #public #blockchain secures own you coin value

You can run fullnode either on clearnet or over onion 🧅 #BTC has >55% of nodes running in onion out of total 15000+ live fullnodes and 50000+ bitcoincore wallets around blockheight 777000 . Other notable pow chains are #LTC #RVN and rest are babychains for now !

Always delete hot wallet to test practice restoration before sending any large refunds to it to be safe.

Large funds are always best to keep in self custody node wallets rare n occasional use

Final word — Cannot see private key 🔑 or seed 🌱 in any wallet means not your coin. 😲

Use wallet which u learn or understand best only

That’s all for now n Thank you 🙏 ! ⚡️ https://getalby.com/p/captjack ⚡️

Some Cold wallet nostr posts nostr:note1p6ke5wqshgxtfzj5de3u04hejl2c5ygj8xk8ex6fqdsg29jmt33qnx57y2 nostr:note1rse0l220quur6vfx0htje94ezecjj03y6j7lguwl09fmvmpt6g3q0cg7yw nostr:note1q5w8dyjuqc7sz7ygl97y0ztv6sal2hm4yrf5nmur2tkz9lq2wx9qcjw90q

some nostr specific lightning ⚡️ Layer2 wallets with blockchain mainnet option nostr:naddr1qqsky6t5vdhkjm3qd35kw6r5de5kueeqf38zqampd3kx2apqdehhxarjqyv8wue69uhkummnw3e8qun00puju6t08genxven9uqkvamnwvaz7tmxd9k8getj9ehx7um5wgh8w6twv5hkuur4vgchgefsw4a8xdnkdgerjatddfshsmr3w93hgwpjdgu8zdnswpuk2enj0pcnqdnydpersepkwpm8wenpw3nkkut2d44xwams8a38ymmpv33kzum58468yat9qyt8wumn8ghj7un9d3shjtngv9kkuet59e5k7tczyqvq5m2zcltylrpetrvazrw45sgha24va288lxq8s8562vfkeatfxqcyqqq823ckqlhc8 related blog post nostr:naddr1qqxnzd3cxyenjv3c8qmr2v34qy88wumn8ghj7mn0wvhxcmmv9uq3zamnwvaz7tmwdaehgu3wwa5kuef0qydhwumn8ghj7mn0wd68ytn4wdjkcetnwdeks6t59e3k7tczyp6x5fz66g2wd9ffu4zwlzjzwek9t7mqk7w0qzksvsys2qm63k9ngqcyqqq823cpdfq87

-

@ 5e5fc143:393d5a2c

2024-10-11 22:15:54

@ 5e5fc143:393d5a2c

2024-10-11 22:15:54We are now given a choice of digital freedom #nostr .

Creativity for every nostrich is now unleashed from the cage of bigtech censorship , rules and algo. But freedom comes with responsibility so pick right one(s). I will try share here some learning experience both technical and also from fundamental point of view. Just wanted kick start this article n fill as we go like living reference document.

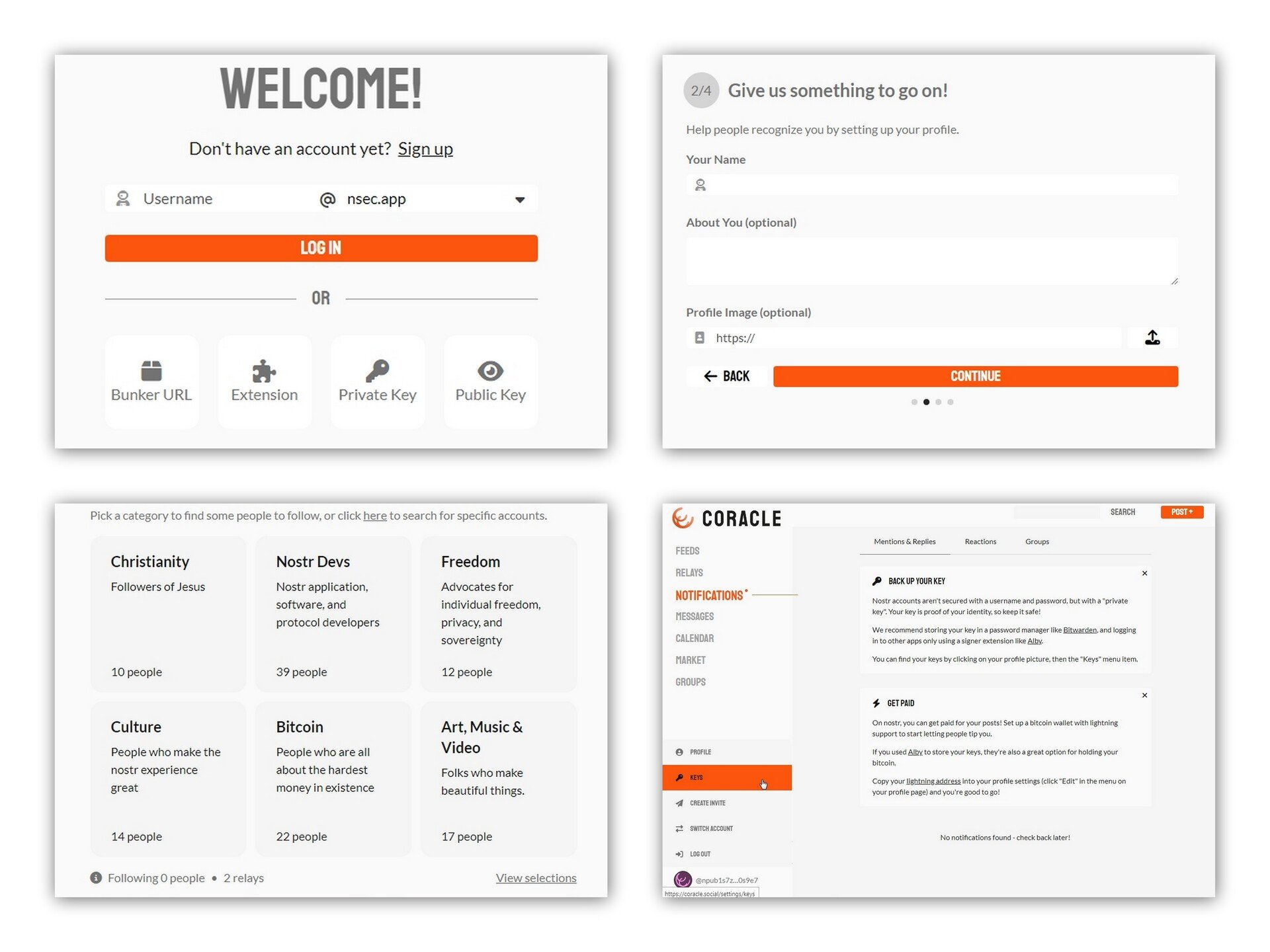

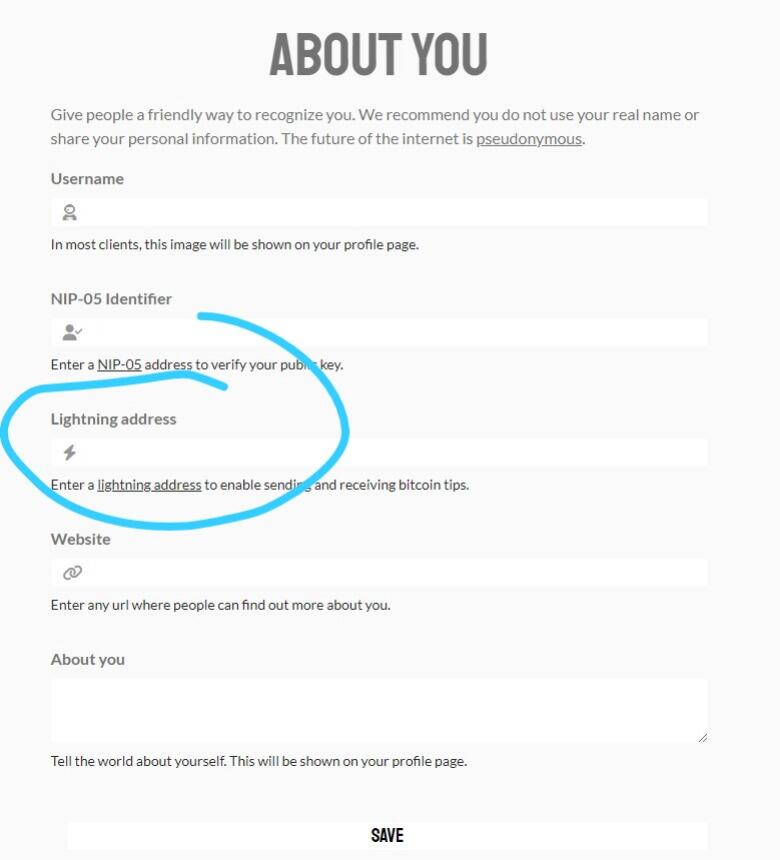

Nostr itself is an application layer protocol that can used beyond just social media mirco or long blogging. Each nostr client heavily dependent on back-end servers call nostr "Relay servers" or in short "rs" or "relays" Relays can hosted anywhere in clearnet internet, onion net , vpn , i2p , nym Relays are controlled by their respective admins based NIP specs that they select to implement according to own decisions. Relays can have certain ToS (Terms of Service) Rules to adhered too.

New users can choose and pick client or app (ios / android/ windows) with preset of relays in the simplest form , but other advanced users need to do a regular manual relay management.

Relay management is an active regular task based on where when n how you are using.

Relay list are saved within you npub profile backup file which can edited and broadcast anytime.

Relay management is an active regular task based on where when and how you are using.

Relay list always need to be updated time to time as and when needed.

2 Users MUST a common RELAY between them even if one only need to follow another. Occasionally you may notice certain npub accounts you are following already but cannot see frequent notes publish by them – one of cause maybe you not sharing a common relay

Most nostr client applications has SETTINGS where user choose add/remove relays Also user choose which function to enable - READ or WRITE

Relay list for your account is always saved within you npub profile backup file which can edited and broadcast anytime. Hence any app or browser when u login with you npub the same relay list will be enforced. There could valid reasons why u need have list for if you trying to save bandwidth and traveling.

Functions in app.getcurrent.io and primal.net app for mobile apple or android are ideal for user traveling abroad and wanted to save bandwidth since relay management is done the providers in backend and saves hassle for basic usage.

Remember if someone is selecting relay on your behalf then you may not be necessarily able to pull and get some specific and special content that you may need. Such providers like coracle and nostrid also give option to override the default relays they selected.

Relay types: They can be categorized by various features or policy or technologies.

FREE PUBLIC Relays vs PAID PUBLIC Relays

PAID relays provide unrestricted access / write / filtering options than FREE relays but both are public clearnet relays. Just subscribing to PAID relays will not solve all problems unless you choose the relays properly and enable settings correctly.

Private Replay or Tor Relays – normally not easily visible until unless someone tell you. You can also host own private relay not opened to internet of archive and back of your own notes.

The technical landscape in nostr can be fast changing as more NIPs get proposed or updated. Relays admin can choose implement certain NIPs or not based on policy or technical limitations.

Example NIP33 defines “long notes” aka blogs as you now reading this in habla site which #1 UI and site for "Editable" long notes – some relays donot implement or allow this. NIP07 is used for client authentication like nos2x and is implemented by all relays in fact. Nostr is so fasting changing-hence many links many broken Pushing long note again.

To be continued again ... reference pics will added later also Hope this help you understand "why when what" to tune and maintain active set of proper relays. Relay Proxy, Relay aggregator or Relay multiplexer – Paid, Public, Free, Private, Event, Relays That’s all for now n more later ... Thank you 🙏 ! ⚡️ https://getalby.com/p/captjack ⚡️ PV 💜 🤙

References: https://habla.news/relays https://relay.exchange/ https://relays.vercel.app/ https://nostr.info/relays/ https://nostrudel.ninja/#/relays

Related Articles: https://thebitcoinmanual.com/articles/types-nostr-relays/ nostr:naddr1qqd5c6t8dp6xu6twvukkvctnwss92jfqvehhygzwdaehguszyrtp7w79k045gq80mtnpdxjuzl9t7vjxk52rv80f888y5xsd5mh55qcyqqq823cf39s98 https://habla.news/u/current@getcurrent.io/1694434022411

-

@ 4ba8e86d:89d32de4

2024-10-11 14:08:50

@ 4ba8e86d:89d32de4

2024-10-11 14:08:50Foi criado com o objetivo de fornecer aos usuários uma experiência de navegação mais privada e segura na internet. O LibreWolf é uma excelente alternativa ao Firefox, com algumas diferenças significativas em relação ao navegador da Mozilla.

O LibreWolf foi desenvolvido com foco na privacidade e segurança do usuário. Ele bloqueia rastreadores de terceiros, impede o envio de dados de telemetria e desabilita recursos de rastreamento de usuário que vêm ativados por padrão no Firefox. Além disso, ele vem pré-configurado com diversas extensões de privacidade, como uBlock Origin, Privacy Badger e HTTPS Everywhere, que ajudam a bloquear anúncios, scripts maliciosos e outras ameaças de segurança enquanto você navega na web.

Outra característica notável do LibreWolf é que ele usa o mecanismo de pesquisa Searx como padrão, em vez do Google. O Searx é conhecido por fornecer resultados de pesquisa mais privados e anônimos, sem rastrear as suas atividades online. O LibreWolf também possui suporte nativo ao Tor, que permite aos usuários acessar a internet anonimamente.

Além dos recursos de privacidade e segurança, o LibreWolf é muito semelhante ao Firefox em termos de usabilidade e funcionalidades. Ele é fácil de instalar e configurar, e possui um grande número de extensões disponíveis na sua loja de extensões.

O LibreWolf é uma excelente opção para usuários que buscam um navegador mais privado e seguro. Se você se preocupa com a sua privacidade online, vale a pena experimentar o LibreWolf. Ele é gratuito e de código aberto, o que significa que você pode baixá-lo e personalizá-lo de acordo com suas necessidades específicas.

https://librewolf.net/

https://github.com/librewolf-community

-

@ 7ab1ed7a:f8e15275

2024-10-17 11:54:59

@ 7ab1ed7a:f8e15275

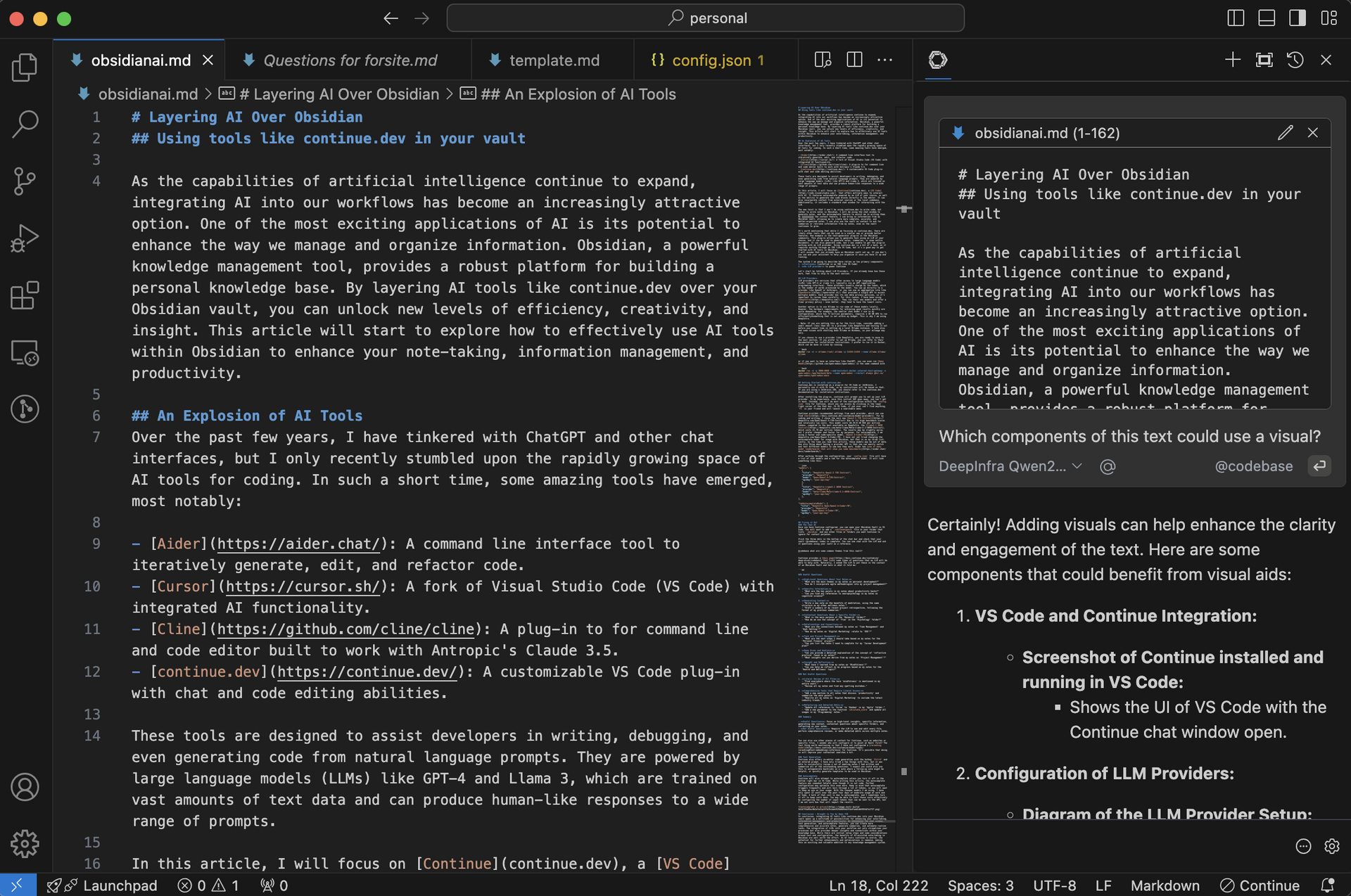

2024-10-17 11:54:59I've started building an IoT DVM simulator. It's written in TS and uses Deno for simplicity.

The project will be used to test the ideas in and support the NIP 90 PR.

https://github.com/blackcoffeexbt/nostriot-dvm-simulator

It has a basic plugin architecture so we can test a whole suite of how different IoT commands can work easily (config, intents, sensors, all the things).

This is the current, very basic roadmap for this project:

-

Add NIP 89 announcements

-

Respond to requests

- Accept payments for requests

I'll also be working on a basic - for now - IoT DVM client that can be used to interact with IoT DVMs.

-

-

@ 592295cf:413a0db9

2024-10-13 08:29:48

@ 592295cf:413a0db9

2024-10-13 08:29:48[07/10 week]

Thinking about it, even the protocol is a cathedral, Rabble in the speech in Riga on Bluesky.

He said the protocol is a bazaar. But you have to converge on the scheme in the NIPs or between Apps.

NIPs for example are like Luther's 95 theses, but they change continuously and adapt, but they always remain those 95.

Maybe that Pr on theother curve keys could lead to saying this is "nostr" these others are similar. Creating more points, but I just think it would have led to endless diatribes.

What will be of the protocol and who knows. He can do everything or maybe nothing and from tomorrow we will see and it will be, it will be what it will be. Italian Song

Notifications with nostter are not hidden, they are in your feed and this is good, you always know if someone has searched for you. While in the others you do not know.

I saw a sliver of light pass by it was Unanimity.

It's a very stupid idea, it takes a long time. it's basically a community + channel, where you post the channel in the community and start talking about that topic in the channel. The channel is an approved message. I made musicbook channel, it's the collection of albums released on Friday. The idea of also making a blogger channel, where to put long-form articles.

Following nostr trending on Openvibe social, with a new profile, the Lost One, sad, in this One follow fiatjaf, means I won't bother him anymore . Now I follow 62 profiles, it's an account that I will use to read the notes of the top profiles. Curious if this number will grow enormously or is there a spectre.

The strength of the protocol is the developers if they collaborate together, otherwise it can still work, everyone goes their own way, but it's like saying I want to make my own fence.

One who in his long form doing an analysis of the various social networks. npub19mq9swna4dkhlm3jaux4yhgv5kjj556lkfhv3qnjtyh0kcljph6s88e295 Nostr is all based on Bitcoin. The difficult thing is Bitcoin not Nostr and he says so.

Controversies are useful, or my doubts, but maybe people who can't write code don't understand much, the so-called end users. No one is an end user at this time. The end user doesn't care about the person behind it, only having their own service, if the service is good they also do promotion, they become sponsors. We have seen in recent months sponsoring a Nostr app, result a small attack can damage that app. But the strength of having all these apps is that the other app doesn't have that problem. Spam attack example. The problem is that you can't sponsor an ecosystem, so it becomes difficult to suggest 10 apps to download. The best 10 apps of Nostr and the other 100, there is no easy way out. It's a bit like proposing a new place in NY, then everyone goes to that place and it loses a bit. What the sponsor must understand is that Nostr has only one "one shot".

I saw a video on Nostr of two people posting content on social media, making a review. Not bad, compared to the previous video, that Nostr doesn't even have a token. It doesn't give me a sign up. The main feature they say is a platform or at least they reviewed damus, damus for Bitcoin maxi. And so Nostr is populated by people who Number go up, only fiat thought they would say on Nostr. It's true in part there are those obsessed, even the non-obsessed are obsessed.

How nice it would be to call them NPs Nostr protocol specification, today supertestnet called them that. (the nice thing is that they are pronounced the same way).

-

@ 6bcc27d2:b67d296e

2024-10-21 03:54:32

@ 6bcc27d2:b67d296e

2024-10-21 03:54:32yugoです。 この記事は「Nostrasia2024 逆アドベントカレンダー」10/19の分です。Nostrasiaの当日はリアルタイムで配信を視聴していました。Nostrを使ってアプリケーションの再発明をすべきという発表を聴き、自分だったらどんなものを作ってみたいかを考えて少し調べたり試みたりしたのでその記録を書きます。また、超簡単なものですがおそらく世界初となるvisionOS対応のNostrクライアントをつくってみたので最後の方に紹介します。

アプリケーションを再発明する話があったのは、「What is Nostr Other Stuff?」と題したkaijiさんの発表でした。

Nostrプロトコルを使って既存のアプリケーションを再発明することで、ユーザ体験を損なわずにゆるやかな分散を促すことができ、プロトコルとしてのNostrも成長していくというような内容でした。

自分はまだNostrで何かをつくった経験はなかったので、実装に必要な仕様の知識がほとんどない状態からどのようなアプリケーションをつくってみたいかを考えました。

最初に思いついたのは、Scrapboxのようなネットワーク型のナレッジベースです。自分は最近visionOS勉強会をやっており、勉強会でナレッジを共有する手段としてScrapboxの導入を検討していました。

Nostrコミュニティにも有志によるScrapboxがありますが、Nostrクライアントがあればそれを使うだろうから同じくらいの実用性を備えたクライアントはまだ存在しないのではないかという見立てでした。

長文投稿やpublic chatなどの機能を組み合わせることで実現できるだろうか。そう思っていた矢先、NIP-54のWikiという規格があることを知りました。

https://github.com/nostr-protocol/nips/blob/master/54.md

まだちゃんとは読めていないですが、Scrapboxもwikiソフトウェアだし参考になりそうと思っています。正式な仕様に組み込まれていないようで、採用しているクライアントはfiatjafによるリファレンス実装(?)のwikistrくらいしか見つかりませんでした。

Scrapboxのようなナレッジベースを志向するNostrクライアントがあれば、後述するvisionOS対応クライアントの存在もありアカウントを使いまわせて嬉しいので試してみたいです。もし他にも似たようなサービスをどなたか知っていたら教えてください。

また現在は、勉強会やワークショップ、ハッカソンなどのコラボレーションワークを支援するためのツールを自分たちでも開発しています。Apple Vision Proに搭載されているvisionOSというプラットフォームで動作します。

https://image.nostr.build/14f0c1b8fbe5ce7754825c01b09280a4c22f87bbf3c2fa6d60dd724f98919c34.png

この画面で自分が入りたいスペースを選んで共有体験を開始します。

スライドなどのコンテンツや自らのアバターを同期させることで、遠隔地にいてもまるでオフラインかのように同じ空間を共有することが可能になります。

https://image.nostr.build/cfb75d3db2a9b9cd39f502d6426d5ef4f264b3d5d693b6fc9762735d2922b85c.jpg

ということなので、急遽visionOS対応のクライアントを作ってみました。検索しても1つも事例が出てこなかったので多分まだ世界で実装しているアプリはないのではないでしょうか。

とはいえ、クライアントを名乗っているもののまだ大した機能はなく、リレーからデータを取得するだけの読み取り専用です。

https://image.nostr.build/96e088cc6a082528682989ccc12b4312f9cb6277656e491578e32a0851ce50fe.png

画像では自分のプロフィールデータをリレーから取得しています。

まだどのライブラリもvisionOSに対応していなかったりで手こずったものの仕様の勉強になりました。

ただvisionOSアプリはiOSアプリ同様NIP-7が使えないので秘密鍵を自分で保管しなくてはならず、今後どう対処すべきかわかりかねています。これから時間ある時に少しずつ調べていこうと思っていますが、ネイティブアプリの秘密鍵周りはあまりリソースが多くないようにも感じました。もしどなたかその辺の実装に詳しい方いたら教えていただけると嬉しいです。

準備ができたらそのうちコードも公開したいと思っています。

これから少しずつ色んな機能を実装しながらNostrで遊んでいきたいです!

-

@ 9e69e420:d12360c2

2024-10-21 02:44:56

@ 9e69e420:d12360c2

2024-10-21 02:44:56long form note

just a test

using habla

I guess I can just copy & paste markdown. Here is a meme to test photos insertion ![[https://i.nostr.build/ob0weHDqLkzAxrcR.jpg]]

What else can this do? Links? Let's try.... https://i.nostr.build/ob0weHDqLkzAxrcR.jpg

And a list: * Item 1 * Item 2 * Item 3

-

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28Bluesky is a scam

Bluesky advertises itself as an open network, they say people won't lose followers or their identity, they advertise themselves as a protocol ("atproto") and because of that they are tricking a lot of people into using them. These three claims are false.

protocolness

Bluesky is a company. "atproto" is the protocol. Supposedly they are two different things, right? Bluesky just releases software that implements the protocol, but others can also do that, it's open!

And yet, the protocol has an official webpage with a waitlist and a private beta? Why is the protocol advertised as a company product? Because it is. The "protocol" is just a description of whatever the Bluesky app and servers do, it can and does change anytime the Bluesky developers decide they want to change it, and it will keep changing for as long as Bluesky apps and servers control the biggest part of the network.

Oh, so there is the possibility of other players stepping in and then it becomes an actual interoperable open protocol? Yes, but what is the likelihood of that happening? It is very low. No serious competitor is likely to step in and build serious apps using a protocol that is directly controlled by Bluesky. All we will ever see are small "community" apps made by users and small satellite small businesses -- not unlike the people and companies that write plugins, addons and alternative clients for popular third-party centralized platforms.

And last, even if it happens that someone makes an app so good that it displaces the canonical official Bluesky app, then that company may overtake the protocol itself -- not because they're evil, but because there is no way it cannot be like this.

identity

According to their own documentation, the Bluesky people were looking for an identity system that provided global ids, key rotation and human-readable names.

They must have realized that such properties are not possible in an open and decentralized system, but instead of accepting a tradeoff they decided they wanted all their desired features and threw away the "decentralized" part, quite literally and explicitly (although they make sure to hide that piece in the middle of a bunch of code and text that very few will read).

The "DID Placeholder" method they decided to use for their global identities is nothing more than a normal old boring trusted server controlled by Bluesky that keeps track of who is who and can, at all times, decide to ban a person and deprive them from their identity (they dismissively call a "denial of service attack").

They decided to adopt this method as a placeholder until someone else doesn't invent the impossible alternative that would provide all their desired properties in a decentralized manner -- which is nothing more than a very good excuse: "yes, it's not great now, but it will improve!".

openness

Months after launching their product with an aura of decentralization and openness and getting a bunch of people inside that believed, falsely, they were joining an actually open network, Bluesky has decided to publish a part of their idea of how other people will be able to join their open network.

When I first saw their app and how they were very prominently things like follower counts, like counts and other things that are typical of centralized networks and can't be reliable or exact on truly open networks (like Nostr), I asked myself how were they going to do that once they became and open "federated" network as they were expected to be.

Turns out their decentralization plan is to just allow you, as a writer, to host your own posts on "personal data stores", but not really have any control over the distribution of the posts. All posts go through the Bluesky central server, called BGS, and they decide what to do with it. And you, as a reader, doesn't have any control of what you're reading from either, all you can do is connect to the BGS and ask for posts. If the BGS decides to ban, shadow ban, reorder, miscount, hide, deprioritize, trick or maybe even to serve ads, then you are out of luck.

Oh, but anyone can run their own BGS!, they will say. Even in their own blog post announcing the architecture they assert that "it’s a fairly resource-demanding service" and "there may be a few large full-network providers". But I fail to see why even more than one network provider will exist, if Bluesky is already doing that job, and considering the fact there are very little incentives for anyone to switch providers -- because the app does not seem to be at all made to talk to multiple providers, one would have to stop using the reliable, fast and beefy official BGS and start using some half-baked alternative and risk losing access to things.

When asked about the possibility of switching, one of Bluesky overlords said: "it would look something like this: bluesky has gone evil. there's a new alternative called freesky that people are rushing to. I'm switching to freesky".

The quote is very naïve and sounds like something that could be said about Twitter itself: "if Twitter is evil you can just run your own social network". Both are fallacies because they ignore the network-effect and the fact that people will never fully agree that something is "evil". In fact these two are the fundamental reasons why -- for social networks specifically (and not for other things like commerce) -- we need truly open protocols with no owners and no committees.

-

@ 460c25e6:ef85065c

2024-10-10 13:22:06

@ 460c25e6:ef85065c

2024-10-10 13:22:06In the early days of Nostr, developers often competed to see who could implement the most NIPs. Although all were optional (except NIP-01), it became a point of pride and vital for the ecosystem's growth. Back then, there were only a few dozen relatively simple NIPs to implement. Fast forward to today, with nearly 100 NIPs, maintaining and implementing everything has become nearly impossible. Yet, the drive among developers to "code all things Nostr" remains as strong as ever.

nostr:nprofile1qqsrhuxx8l9ex335q7he0f09aej04zpazpl0ne2cgukyawd24mayt8gprfmhxue69uhhq7tjv9kkjepwve5kzar2v9nzucm0d5hszxmhwden5te0wfjkccte9emk2um5v4exucn5vvhxxmmd9uq3xamnwvaz7tmhda6zuat50phjummwv5hsx7c9z9 raised the point that everyone, even I, agrees:

nostr:nevent1qqsqqqp2zrs7836tyjlsfe7aj9c4d97zrxxqyayagkdwlcur96t4laspzemhxue69uhhyetvv9ujumt0wd68ytnsw43z7q3q80cvv07tjdrrgpa0j7j7tmnyl2yr6yr7l8j4s3evf6u64th6gkwsxpqqqqqqzgcrrrp

But how big is too big? How can we better understand the range of options available for devs out there?

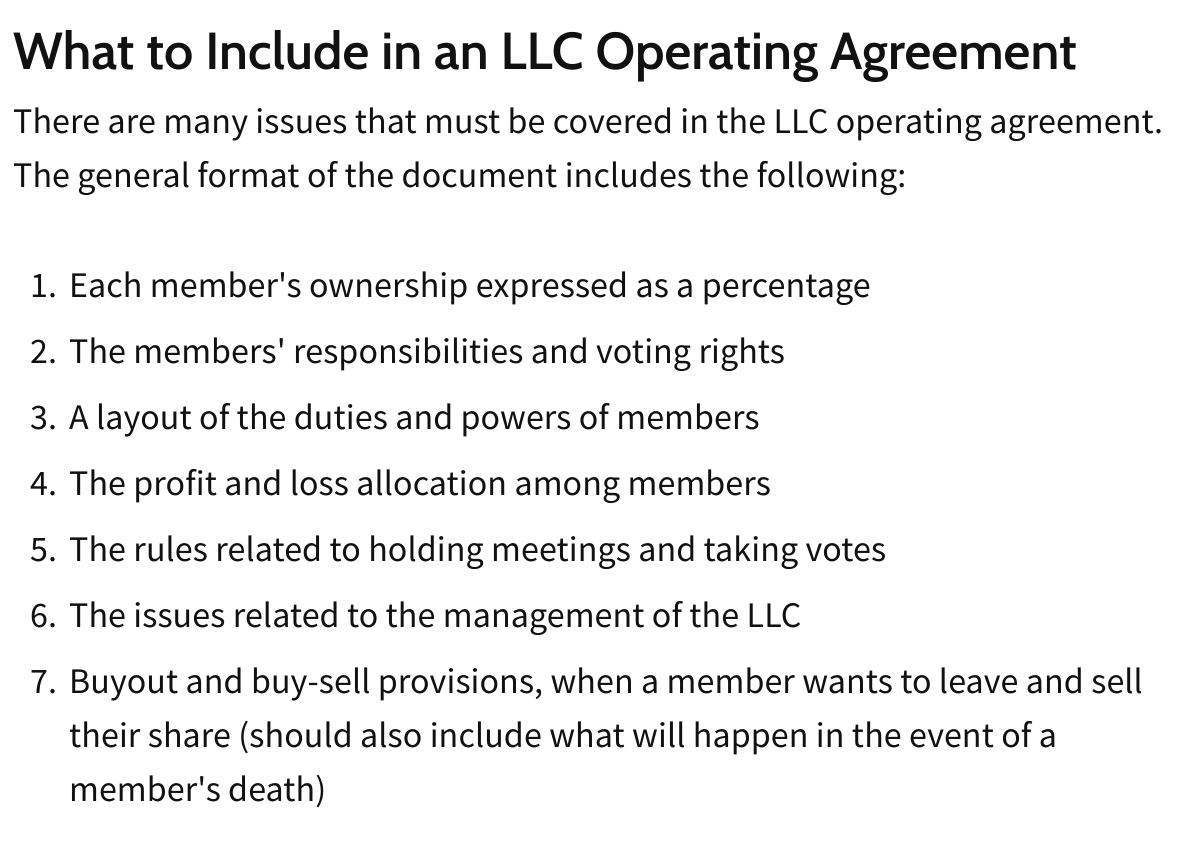

I went out for a hunt in my own brain to figure out how to clarify the situation. I came up with the following 4 categories for Nostr Clients: - Super Clients: These apps merge vastly different domains into a single application, offering basic support for reading, writing, configuration, and data management for each use case within each domains. An example would be an app that combines a Marketplace and Live Streams under one roof.

-

Clients: These apps provide comprehensive support for a single domain, handling all its use cases in a single home. They manage the complete set of reading, writing, configuration, and long-term data management within that domain. An example is a marketplace app that helps users manage product catalogs, process orders, collect payments, and handle fulfillment and reports.

-

Mini Clients: These apps focus on read and write functionality for a single use case, including configuration management and any actions related to that specific task. For example, a fulfillment app that helps users view orders placed from another client to then pack and ship them.

-

Micro Clients: These apps have a single interface and perform one specific action. Viewing and creating a record is handled by separate micro apps. An example is an app that simply scans an order's QR code and marks it as shipped.

Based on my made-up categories described at the end, this is how I would split our most known apps.

Super Clients - amethyst - nostrudel - coracle

Clients - damus - twitter - primal - twitter - snort - twitter - gossip - twitter - lume - twitter - ditto - twitter - rabbit - twitter - freefrom - twitter - nos - twitter - flycat - twitter - straylight - twitter - nostter - twitter - iris - twitter - nostur - twitter - nostrmo - twitter - yana - twitter - openvibe - twitter - freerse - twitter - 0xchat - chats - cornychat - chats - coop - chats - nostrchat - chats - blowater - chats - habla - blogs - yakihonne - blogs - highlighter - blogs - blogstack - blogs - stemstr - music - wavlake - music - fountain - podcasts - zap.stream - live streaming - shopstr - marketplace - plebeian.market - marketplace - flotilla - communities - satellite - communities - zapddit - communities - nostr.kiwi - communities - hivetalk - video calls - flare - long-form videos - nostrnests - audio spaces - wherostr - location - yondar - location - stacker.news - news - flockstr - events - nostrocket - issue tracker - docstr - docs - satshoot - freelance - wikifreedia - wiki - formstr - forms - chesstr - chess - memestr - meme feed - npub.cash - wallet - npub.pro - websites - gitworkshop - dev tools - onosendai - metaverse - degmods - games - turdsoup - prompts

Mini Clients - amber - signer - alby - signer - nos2x - signer - nsec.app - signer - keys.band - signer - nostrame - signer - nokakoi - anon - zap.cooking - recipes - anonostr - anon - getwired - anon - lowent - anon - creatr - exclusive content - lightning.video - exclusive content - zaplinks - slides - listr - lists - zap.store - app store - badges.page - badges - oddbean - news - dtan - torrents - nosta - user pages - pinstr - pinterest - pollerama - polls - swarmstr - trending - nostrapp - apps manager - noogle - search - ostrich.work - job postings - emojito - emoji manager - nostree - links - citrine - local relay - joinstr - coinjoins - heya - crowdfunding - zapplepay - zaps - nosbin - clipboard - shipyard - scheduler - tunestr - live streams - filestr - files - nostrcheck.me - media hosting - sheetstr - spreadsheets - crafters - curriculum vitae

Micro Clients - w3 - url shortener - nosdrive - backups - zaplife - zaps dashboard - zapper.fun - payments - nostrends - trends - zephyr - trends - wavman - music player - nostrrr - relay info - nosdump - relay info - notestack - blogs - nostr.build - media hosting - nostr.watch - relay info - nostr hours - use reports - lazereyes - vision prescriptions - snakestr - games - deletestr - deletion requests - 2048str - games - nostrqr - qr generator - notanostrclient - anon

Super apps will try to do everything, but can't really do most things super well. Regular-sized Clients will try to manage most of a given domain but are likely to centralize users on themselves, an unwanted effect inside of Nostr. If we want Nostr to grow in a decentralized fashion, we have to start betting on and using more Mini and Micro clients.

-

-

@ 592295cf:413a0db9

2024-10-05 09:32:22

@ 592295cf:413a0db9

2024-10-05 09:32:22Week 30th September

Wiki article on the topic. [sPhil] (https://sphil.xyz/) Religion politics philosophy history are critical. They are not objective things.

Week of updates for protocol apps, including Gossip, coracle app, nostrmo, nostur and many others.

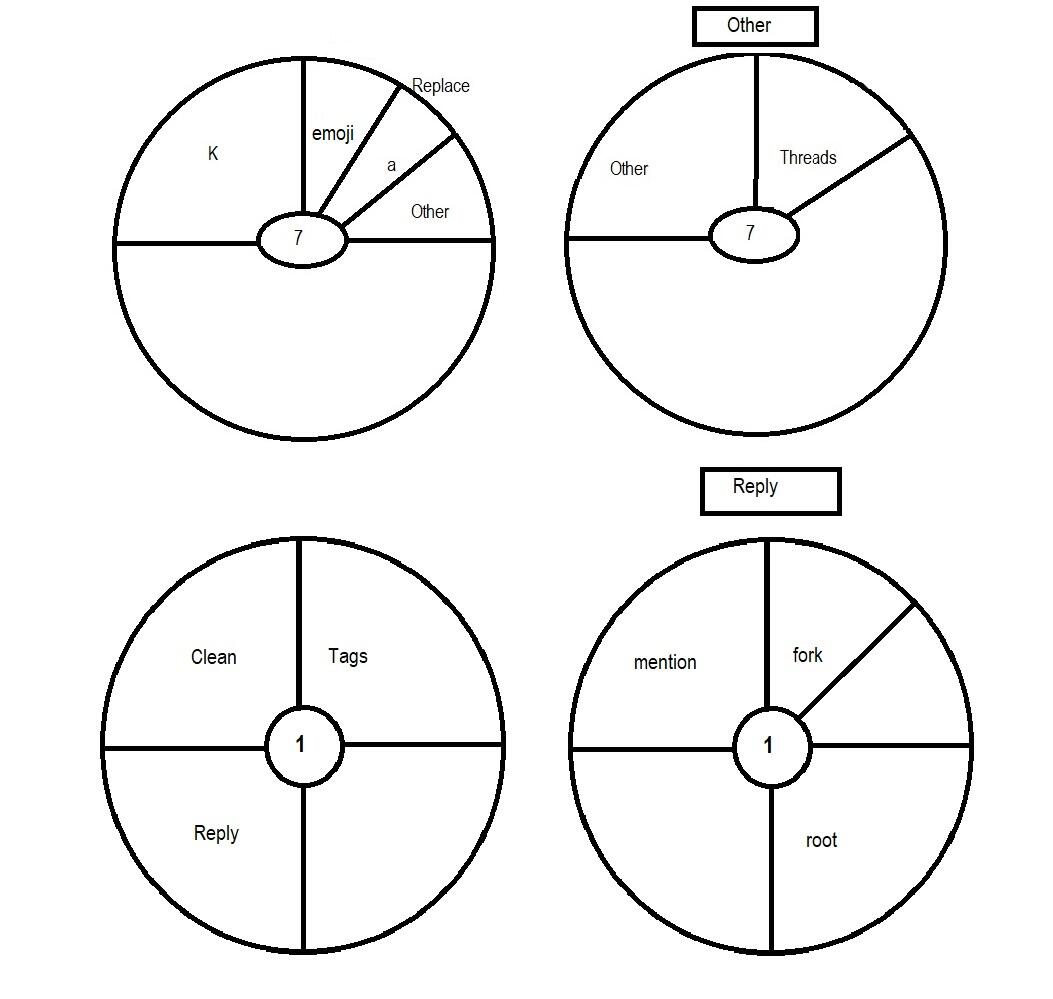

Kind7 Tags: K, emoji,a,others Others threads multi people

Show likes as kind 1 This person liked this post. Or this post has three likes in your timeline. The likes I don't know in your timeline really interest you.

The first book is the bible... Word of Alexandria.

I added cyberspace to the difficult things of the protocol ultra brain things. Low brain, middle brain, top brain, ultra.

Some alphaama codes .AA u login .AA q stuff .AA q run b .AA q run f .AA q close f

high things of alphaama nostr:nevent1qy88wumn8ghj7mn0wvhxcmmv9uq32amnwvaz7tmjv4kxz7fwv3sk6atn9e5k7tcqyqlqu2vwpwax7dj420e75yws7g7vyua9e245c0x73c056gunxchluey4q99

Comment: nostr:nevent1qqs8pn0zzhgk5l2raqh736rj3ckm48pfl6r7m72rnz2r2p7lzgmx20gzyqduwzspfzelx9k6x0lrez0j8cl8rtz0lxvqylk8z2ustnfy76jpzqcyqqqqqqgpramhxue69uhkummnw3ezuetfde6kuer6wasku7nfvuh8xurpvdjsjt5rvu

You have to get to the point where you have your community relay. But you have to go down the rabbit hole of relays. General, search, local, inbox outbox, cache. Etc until you get to community relay that is being talked about these days because of NIP 29 "Relay-based Groups". In the end you have to have that table with the various types of relays clearly in your mind. If the user doesn't think about it, who should think about it, who? if I choose the relays?

NIP-100 the world to make community for me. NIP-28 + NIP-72. So you have some structure interoperability with kind1. But the Channel is another kind. You arrange the various channels in the community. No posts need to be approved.

It's useless Protocol users are becoming more reddit users or so. I don't want to deal with these people.

-

@ 18bdb66e:82eb5e5d

2024-10-14 23:48:00

@ 18bdb66e:82eb5e5d

2024-10-14 23:48:00Chef's notes

Serve over baked potato, cooked white rice, or drop biscuits.

Details

- ⏲️ Prep time: 15 mins

- 🍳 Cook time: 10 mins

- 🍽️ Servings: 2-4

Ingredients

- 2 - 4 Hotdogs, sliced thin

- 1 TBSP Butter

- 1 Can (10.5 oz) bean & bacon soup

- 1 Can (10.5 oz) condensed pea soup

- 1 Soup can of milk

- 1 Soup can of water

Directions

- Lightly brown hotdogs in butter.

- Mix soups, milk, and water in a bowl.

- Add soup mix to hotdogs, heat through but do not boil.

-

@ c0e0c427:a1f63a16

2024-10-14 09:15:50

@ c0e0c427:a1f63a16

2024-10-14 09:15:50Chef's notes

Some say beat the cream as hard as you can but I find I have much better success when I take my time. So take it easy and be patient and that magic butter moment will arrive.

Details

- 🍳 Cook time: 15 min

- 🍽️ Servings: Approx 250g butter

Ingredients

- Pure fresh cream

- Salt

Directions

- Keep cream in the fridge until ready to start.

- Pour cream into a bowl.

- Beat with hand mixer or kitchen betchtop mixer with the balloon whisk.

- Maintain a medium power level in the mixer throughout. Note that it can get messy with lots of splatter and you might like to have a tea towel over the operation to limit clean up.

- After 5 min the cream will be whipped this is a great sign! Keep going.

- After 10 -15 min you’ll see the cream start to separate into solids and buttermilk.

- Keep whisking until you see the bright yellow butter solids start to clump together in the mixer.

- Pour off the buttermilk and save for later (bonus side product that makes the best pancakes and is actually really great in scrabbled eggs)

- Rinse in butter solid with cold water to remove all the buttermilk. This is an important step and the buttermilk increases the rate of spoil.

- Mix in salt and shape the butter into a block.

- Wrap and store in the fridge.

-

@ 59df1288:92e1744f

2024-10-21 02:37:05

@ 59df1288:92e1744f

2024-10-21 02:37:05null

-

@ 592295cf:413a0db9

2024-09-28 08:19:25

@ 592295cf:413a0db9

2024-09-28 08:19:25Week 23th September

It's not your voice anymore if it's available to everyone.

Nostr is psycho pop.

Nostrasia took place today. It all seemed beautiful. A muffled meeting, a bit in the clouds compared to the air you breathe in social media.

It seems there are two types of Nostr the one who doesn't want to grow and the one who wants to grow. 😅

-

There has always been a misconception that kind1 is the discovery layer, but in reality it is the opposite. If someone publishes a long form article there is less audience, it is true, but then it is easier to find quality content, therefore quality profiles to follow in the kind1 client aka twitter clone. And this can be true for all portable data layers, video streaming, audio, long form, ngit, wiki and whatsoever. So you have finally good follow.

-

The fact that in Nostr you don't see who follows you generally, only in a few clients, I only know one where you see who started following you. It's a strange thing, made to avoid seeing masses of bots that follow you and you can want to block, and you increase that list to the point of absurdity. It's strange because there is a lot of focus on the social graph, if you follow me it's an important aspect.

So in Nostr there are - portable data layers (Twitter style and other social) - non-portable, applications that use disposable npub, where the key is ephemeral.

- 0xchat was becoming a good client, they killed it because it has to focus on chat. I don't use chat, I don't have anyone to chat with, I follow the 0xchat channel and then I read things from Moment. I use it with my second account, because after the nos2x-amber affair with the Odell result, which I had already told you about, I no longer tried to have the first profile even on the mobile. In the end they are all keys that will be burned 😔

Maybe I won't use Nostr anymore in the future just with burn npub, pow and whatsoever. In the end you don't build anything because it's a "stateless" communication.

Lol Moment

On Nostr the poor answer guy is helping the network 🤣🤣

call the police 911: what is your emergency?

a spam bot is attacking "nostr" relays.

you want some government censorship on those relays that contain spam, yes we can do that.

-Previous week- 16 09 Machines Like Me was a good book, maybe now it will become reality.

-

The cool thing about Plebchain radio, it's not the guests, it's these two Nostr users that do a podcast. And they focused on Bitcoin and Nostr and lightning, but maybe it's just the beginning, first you have to focus on a niche and then you expand to the whole world. I think the whole world phase is starting, the podcast topics would become too repetitive. The best part is the 15 10 minute intro. Or in the live show part, there could be some interesting clips.

-

-

idea White button for activity pub user on voyage (app).

-

People hate Nostr. Don't use it

-

UnNip, now we've seen it all

-

Until the morale improves

-

-

People think Sync works like this by magic. Unfortunately it doesn't, I think, at least that's what those who are trying to do say, auto-merge, tinybase, evolu. There is an interesting local-first project. Jaguard a collaborative environment for writing empirical research papers.

-

Now I can search by id. I couldn't do it and I didn't understand the mechanism. Everything has to be instantiated. it works. Now I have to create a function maybe note_list_id and note_id. I continued to edit the NIPs page with asciidoc, categorizing this table is very fun.

New wave of Opensats grants.

- If you haven't heard about WoT this week, you probably live on Mars. There are people who didn't know you could edit on amethyst.

You need to do a podcast of NIPs, features and whatsoever, maybe doing a podcast is not the best solution because it assumes you know something more and something that could change the next day or be no longer valid. maybe you should avoid doing things you don't have full control over, or at least not spread it outside. Maybe because last year at this time I was recording audio.

-

-

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28Jofer

Jofer era um jogador diferente. À primeira vista não, parecia igual, um volante combativo, perseguia os atacantes adversários implacavelmente, um bom jogador. Mas não era essa a característica que diferenciava Jofer. Jofer era, digamos, um chutador.

Começou numa semifinal de um torneio de juniores. O time de Jofer precisava do empate e estava sofrendo uma baita pressão do adversário, mas o jogo estava 1 a 1 e parecia que ia ficar assim mesmo, daquele jeito futebolístico que parece, parece mesmo. Só que aos 46 do segundo tempo tomaram um gol espírita, Ruizinho do outro time saiu correndo pela esquerda e, mesmo sendo canhoto, foi cortando para o meio, os zagueiros meio que achando que já tinha acabado mesmo, devia ter só mais aquele lance, o árbitro tinha dado dois minutos, Ruizinho chutou, marcou e o goleiro, que só pulou depois que já tinha visto que não ia ter jeito, ficou xingando.

A bola saiu do meio e tocaram para Jofer, ninguém nem veio marcá-lo, o outro time já estava comemorando, e com razão, o juiz estava de sacanagem em fazer o jogo continuar, já estava tudo acabado mesmo. Mas não, estava certo, mais um minuto de acréscimo, justo. Em um minuto dá pra fazer um gol. Mas como? Jofer pensou nas partidas da NBA em que com alguns centésimos de segundo faltando o armador jogava de qualquer jeito para a cesta e às vezes acertava. De trás do meio de campo, será? Não vou ter nem força pra fazer chegar no gol. Vou virar piada, melhor tocar pro Fumaça ali do lado e a gente perde sem essa humilhação no final. Mas, poxa, e daí? Vou tentar mesmo assim, qualquer coisa eu falo que foi um lançamento e daqui a uns dias todo mundo esquece. Olhou para o próprio pé, virou ele de ladinho, pra fora e depois pra dentro (bom, se eu pegar daqui, direitinho, quem sabe?), jogou a bola pro lado e bateu. A bola subiu escandalosamente, muito alta mesmo, deve ter subido uns 200 metros. Jofer não tinha como ter a menor noção. Depois foi descendo, o goleirão voltando correndo para debaixo da trave e olhando pra bola, foi chegando e pulando já só pra acompanhar, para ver, dependurado no travessão, a bola sair ainda bem alta, ela bateu na rede lateral interna antes de bater no chão, quicar violentamente e estufar a rede no alto do lado direito de quem olhava.

Mas isso tudo foi sonho do Jofer. Sonhou acordado, numa noite em que demorou pra dormir, deitado na sua cama. Ficou pensando se não seria fácil, se ele treinasse bastante, acertar o gol bem de longe, tipo no sonho, e se não dava pra fazer gol assim. No dia seguinte perguntou a Brunildinho, o treinador de goleiros. Era difícil defender essas bolas, ainda mais se elas subissem muito, o goleiro ficava sem perspectiva, o vento alterava a trajetória a cada instante, tinha efeito, ela cairia rápido, mas claro que não valia à pena treinar isso, a chance de acertar o gol era minúscula. Mas Jofer só ia tentar depois que treinasse bastante e comprovasse o que na sua imaginação parecia uma excelente idéia.

Começou a treinar todos os dias. Primeiro escondido, por vergonha dos colegas, chegava um pouco antes e ficava lá, chutando do círculo central. Ao menor sinal de gente se aproximando, parava e ia catar as bolas. Depois, quando começou a acertar, perdeu a vergonha. O pessoal do clube todo achava engraçado quando via Jofer treinando e depois ouvia a explicação da boca de alguém, ninguém levava muito a sério, mas também não achava de todo ridículo. O pessoal ria, mas no fundo torcia praquilo dar certo, mesmo.

Aconteceu que num jogo que não valia muita coisa, empatezinho feio, aos 40 do segundo tempo, a marcação dos adversários já não estava mais pressionando, todo mundo contente com o empate e com vontade de parar de jogar já, o Henrique, meia-esquerdo, humilde, mas ainda assim um pouco intimidante para Jofer (jogava demais), tocou pra ele. Vai lá, tenta sua loucura aí. Assumiu a responsabilidade do nosso volante introspectivo. Seria mais verossímil se Jofer tivesse errado, primeira vez que tentou, restava muito tempo ainda pra ele ter a chance de ser herói, ninguém acerta de primeira, mas ele acertou. Quase como no sonho, Lucas, o goleiro, não esperava, depois que viu o lance, riu-se, adiantou-se para pegar a bola que ele julgava que quicaria na área, mas ela foi mais pra frente, mais e mais, daí Lucas já estava correndo, só que começou a pensar que ela ia pra fora, e ele ia só se dependurar no travessão e fazer seu papel de estar na bola. Acabou que por conta daquele gol eles terminaram em segundo no grupo daquele torneiozinho, ao invés de terceiro, e não fez diferença nenhuma.

-

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28O caso da Grêmio TV

enquanto vinha se conduzindo pela plataforma superior daquela arena que se pensava totalmente preenchida por adeptos da famosa equipe do Grêmio de Porto Alegre, viu-se, como por obra de algum nigromante - dos muitos que existem e estão a todo momento a fazer más obras e a colocar-se no caminhos dos que procuram, se não fazer o bem acima de todas as coisas, a pelo menos não fazer o mal no curso da realização dos seus interesses -, o discretíssimo jornalista a ser xingado e moído em palavras por uma horda de malandrinos a cinco ou seis passos dele surgida que cantavam e moviam seus braços em movimentos que não se pode classificar senão como bárbaros, e assim cantavam:

Grêmio TV pior que o SBT !

-

@ c0e0c427:a1f63a16

2024-10-14 09:00:51

@ c0e0c427:a1f63a16

2024-10-14 09:00:51Chef's notes

I reuse my basic pickle brine at least once. Pickle brine is all about your preference. Make it as sweet as you like with extra sugar, spicy as heck so you are remembering you had them the morning after or a little extra zesty by changing the ratio of water to vinegar to 1:1. Note that the ratio is by weights and I use metric instead of freedom units because that is how I work but imperial will work if for keep the ratio the same by WEIGHT.

Details

- ⏲️ Prep time: 20 min

- 🍳 Cook time: 0 min

Ingredients

- 50mls apple cider vinegar

- 100mls water

- 50grams sugar

- Fresh dill

- Chilli

- 5-10 cucumbers

Directions

- Mix vinegar water together in a pot and bring to a simmer

- Turn off the heat and stir in the sugar until dissolved.

- Add into the brine fresh dill and chilli to your preferred taste.

- Allow brine to cool.

- Chop cucumbers into rounds or julienne and place into a clean and sterilised jar.

- Pour brine into jar so cucumbers are fully covered.

- Can enjoy in 2 days. Keeps up to 2 months.

-

@ 18bdb66e:82eb5e5d

2024-10-14 02:23:59

@ 18bdb66e:82eb5e5d

2024-10-14 02:23:59Chef's notes

Cook pancakes ahead of time and freeze. Move to refrigerator the night before serving.

Details

- ⏲️ Prep time: 20 mins

- 🍳 Cook time: 20 mins

- 🍽️ Servings: 4

Ingredients

- 4 Slices Bacon

- 1 Can (10.5 ounce) condensed cream of chicken or mushroom soup

- ½ cup milk

- 4 boiled eggs, sliced

- 2 TBSP pimiento, chopped

- Pancakes

Directions

- Cook bacon until crisp; remove and crumble

- Pour off drippings

- Blend soup and milk;

- Add bacon, eggs, and pimiento.

- Heat through stirring frequently.

- Spoon between pancakes, sandwich style.

-

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28Replacing the web with something saner

This is a simplification, but let's say that basically there are just 3 kinds of websites:

- Websites with content: text, images, videos;

- Websites that run full apps that do a ton of interactive stuff;

- Websites with some interactive content that uses JavaScript, or "mini-apps";

In a saner world we would have 3 different ways of serving and using these. 1 would be "the web" (and it was for a while, although I'm not claiming here that the past is always better and wanting to get back to the glorious old days).

1 would stay as "the web", just static sites, styled with CSS, no JavaScript whatsoever, but designers can still thrive and make they look pretty. Or it could also be something like Gemini. Maybe the two protocols could coexist.

2 would be downloadable native apps, much easier to write and maintain for developers (considering that multi-platform and cross-compilation is easy today and getting easier), faster, more polished experience for users, more powerful, integrates better with the computer.

(Remember that since no one would be striving to make the same app run both on browsers and natively no one would have any need for Electron or other inefficient bloated solutions, just pure native UI, like the Telegram app, have you seen that? It's fast.)

But 2 is mostly for apps that people use every day, something like Google Docs, email (although email is also broken technology), Netflix, Twitter, Trello and so on, and all those hundreds of niche SaaS that people pay monthly fees to use, each tailored to a different industry (although most of functions they all implement are the same everywhere). What do we do with dynamic open websites like StackOverflow, for example, where one needs to not only read, but also search and interact in multiple ways? What about that website that asks you a bunch of questions and then discovers the name of the person you're thinking about? What about that mini-app that calculates the hash of your provided content or shrinks your video, or that one that hosts your image without asking any questions?

All these and tons of others would fall into category 3, that of instantly loaded apps that you don't have to install, and yet they run in a sandbox.

The key for making category 3 worth investing time into is coming up with some solid grounds, simple enough that anyone can implement in multiple different ways, but not giving the app too much choices.

Telegram or Discord bots are super powerful platforms that can accomodate most kinds of app in them. They can't beat a native app specifically made with one purpose, but they allow anyone to provide instantly usable apps with very low overhead, and since the experience is so simple, intuitive and fast, users tend to like it and sometimes even pay for their services. There could exist a protocol that brings apps like that to the open world of (I won't say "web") domains and the websockets protocol -- with multiple different clients, each making their own decisions on how to display the content sent by the servers that are powering these apps.

Another idea is that of Alan Kay: to design a nice little OS/virtual machine that can load these apps and run them. Kinda like browsers are today, but providing a more well-thought, native-like experience and framework, but still sandboxed. And I add: abstracting away details about design, content disposition and so on.

These 3 kinds of programs could coexist peacefully. 2 are just standalone programs, they can do anything and each will be its own thing. 1 and 3, however, are still similar to browsers of today in the sense that you need clients to interact with servers and show to the user what they are asking. But by simplifying everything and separating the scopes properly these clients would be easy to write, efficient, small, the environment would be open and the internet would be saved.

See also

-

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28

@ 3bf0c63f:aefa459d

2024-01-14 13:55:28IPFS problems: General confusion

Most IPFS open-source projects, libraries and apps (excluding Ethereum stuff) are things that rely heavily on dynamic data and temporary links. The most common projects you'll see when following the IPFS communities are chat rooms and similar things. I've seen dozens of these chat-rooms. There's also a famous IPFS-powered database. How can you do these things with content-addressing is a mistery. Of course they probably rely on IPNS or other external address system.

There's also a bunch of "file-sharing" on IPFS. The kind of thing people use for temporary making a file available for a third-party. There's image sharing on IPFS, pastebins on IPFS and so on. People don't seem to share the preoccupation with broken links here.

-

@ a012dc82:6458a70d

2024-10-21 02:09:34

@ a012dc82:6458a70d

2024-10-21 02:09:34Table Of Content

-

The Ordinals Revolution

-

Celebrating Ordinals: A Red Carpet Welcome

-

The Critics and the Supporters

-

The Impact on Bitcoin Mining

-

The Changing Landscape of Revenue in Mining

-

The Road Ahead: Adapting to Change

-

The Ripple Effect: More Applications on the Horizon

-

Conclusion

-

FAQ

In the dynamic world of cryptocurrencies, innovation is the name of the game. The latest entrant to this ever-evolving landscape is Ordinals, a protocol that has taken the crypto community by storm. Ordinals enables users to mint NFT-like assets, known as inscriptions, directly onto the Bitcoin blockchain. This groundbreaking development has led to a surge in demand for computing power, significantly raising transaction fees as miners compete for available resources. The advent of Ordinals marks a new era for Bitcoin, opening up a world of possibilities for users and miners alike.

The Ordinals Revolution

The introduction of Ordinals has been met with a wave of enthusiasm from the crypto community. With nearly 12 million inscriptions now created on top of the Bitcoin blockchain, the hype around this new technology is palpable. The ability to launch NFT-like assets on the Bitcoin network, which boasts one of the most powerful brands in the crypto industry, is a significant milestone. This development has not only expanded the functionality of the Bitcoin network but also added a new dimension to the world of cryptocurrencies.

Celebrating Ordinals: A Red Carpet Welcome

The arrival of Ordinals deserves a red carpet welcome. It represents a significant step forward in the evolution of Bitcoin and the broader crypto industry. As we look to the future, it is clear that Ordinals will play a crucial role in shaping the trajectory of Bitcoin mining and the broader crypto landscape. So, let's roll out the red carpet and celebrate the arrival of Ordinals in style. The future of Bitcoin and the crypto industry is bright, and Ordinals is leading the way. This is not just a celebration of a new technology, but a celebration of the limitless potential of the crypto industry.

The Critics and the Supporters

However, the advent of Ordinals has not been without its critics. Some experts have voiced concerns about the protocol's vulnerability to scams and slower transaction speeds. They argue that the rush to embrace this new technology could lead to unforeseen consequences. But these criticisms overlook the potential of Ordinals to revolutionize Bitcoin mining and the broader crypto industry. On the other hand, supporters of Ordinals see it as a game-changer, a technology that will have a net positive effect on the profitability of Bitcoin mining in the long run. They argue that the benefits of Ordinals far outweigh the potential risks.

The Impact on Bitcoin Mining

The rising popularity of Ordinals has been a boon for Bitcoin miners. Bitcoin's scalability is limited to around seven transactions per second (TPS), so a sudden increase in demand for computing power often translates to higher fees. This shift in profitability away from rewards, which are reduced by 50% every four years due to halving, is something that many miners welcome. The introduction of Ordinals has essentially created a new revenue stream for miners, making the mining process more lucrative and sustainable in the long run.

The Changing Landscape of Revenue in Mining

For the second time in history, miners are not fully dependent on block rewards. The current period of high transaction fees has changed the perception of the sustainability of Bitcoin mining. In the future, transaction fees will likely become the main source of revenue in the mining industry. As Bitcoin's adoption and usability increase, miners are expected to earn more from commissions than via block rewards. This shift in the revenue model could potentially lead to a more stable and sustainable mining industry.

The Road Ahead: Adapting to Change